Требования и рекомендации по информационной

реклама

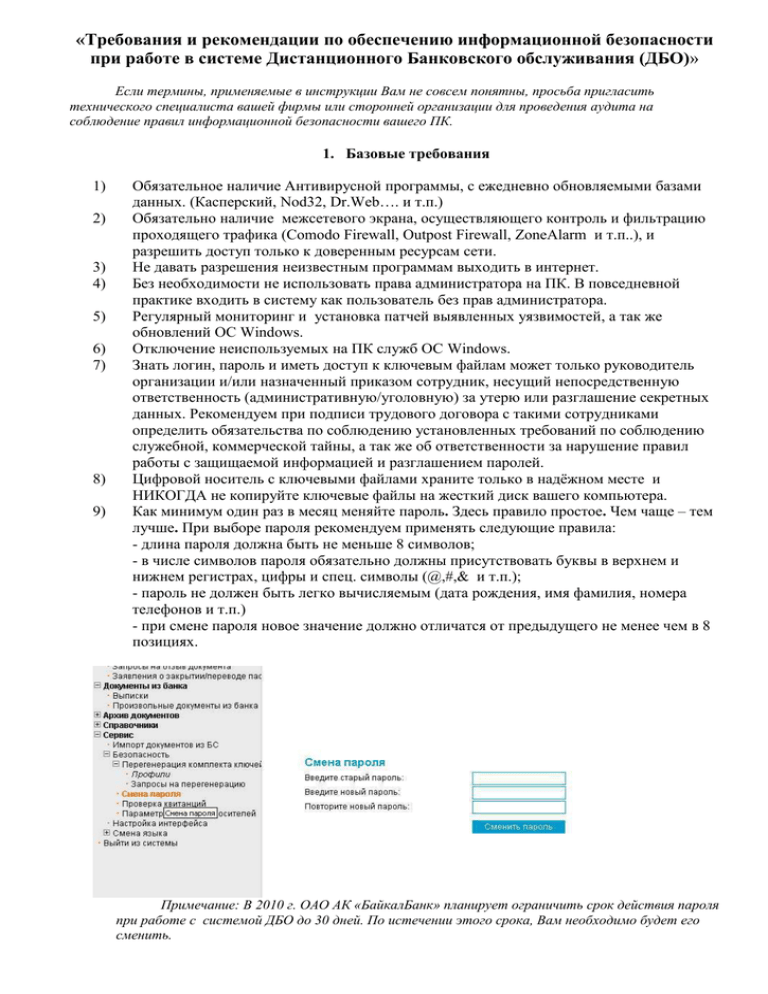

«Требования и рекомендации по обеспечению информационной безопасности при работе в системе Дистанционного Банковского обслуживания (ДБО)» Если термины, применяемые в инструкции Вам не совсем понятны, просьба пригласить технического специалиста вашей фирмы или сторонней организации для проведения аудита на соблюдение правил информационной безопасности вашего ПК. 1. Базовые требования 1) 2) 3) 4) 5) 6) 7) 8) 9) Обязательное наличие Антивирусной программы, с ежедневно обновляемыми базами данных. (Касперский, Nod32, Dr.Web…. и т.п.) Обязательно наличие межсетевого экрана, осуществляющего контроль и фильтрацию проходящего трафика (Сomodo Firewall, Outpost Firewall, ZoneAlarm и т.п..), и разрешить доступ только к доверенным ресурсам сети. Не давать разрешения неизвестным программам выходить в интернет. Без необходимости не использовать права администратора на ПК. В повседневной практике входить в систему как пользователь без прав администратора. Регулярный мониторинг и установка патчей выявленных уязвимостей, а так же обновлений ОС Windows. Отключение неиспользуемых на ПК служб ОС Windows. Знать логин, пароль и иметь доступ к ключевым файлам может только руководитель организации и/или назначенный приказом сотрудник, несущий непосредственную ответственность (административную/уголовную) за утерю или разглашение секретных данных. Рекомендуем при подписи трудового договора с такими сотрудниками определить обязательства по соблюдению установленных требований по соблюдению служебной, коммерческой тайны, а так же об ответственности за нарушение правил работы с защищаемой информацией и разглашением паролей. Цифровой носитель с ключевыми файлами храните только в надёжном месте и НИКОГДА не копируйте ключевые файлы на жесткий диск вашего компьютера. Как минимум один раз в месяц меняйте пароль. Здесь правило простое. Чем чаще – тем лучше. При выборе пароля рекомендуем применять следующие правила: - длина пароля должна быть не меньше 8 символов; - в числе символов пароля обязательно должны присутствовать буквы в верхнем и нижнем регистрах, цифры и спец. символы (@,#,& и т.п.); - пароль не должен быть легко вычисляемым (дата рождения, имя фамилия, номера телефонов и т.п.) - при смене пароля новое значение должно отличатся от предыдущего не менее чем в 8 позициях. Примечание: В 2010 г. ОАО АК «БайкалБанк» планирует ограничить срок действия пароля при работе с системой ДБО до 30 дней. По истечении этого срока, Вам необходимо будет его сменить. 10) 11) 12) 13) 14) В случае внезапного сбоя компьютера, с которого Вы заходите на сайт системы ДБО (невозможность загрузить операционную систему, аппаратные проблемы и т.п.), для временной блокировки Вашей организации в системе ДБО, незамедлительно сообщите об этом в Банк Вашему операционисту, (при его недоступности в службу технической поддержки или Call-центр). Только после установления причин сбоя ПК и восстановления его работоспособности, разблокируйте систему. Используйте лицензионное программное обеспечение, не устанавливайте ОС Windows из легкодоступных сборок т.к. никто Вам не даст гарантию того, что в системе уже не установлены системы слежения, «трояны» и «сетевые черви». Не подключайтесь к системе ДБО из «гостевых» рабочих мест (Интернет-кафе, компьютеров знакомых и т.п.). ТОЛЬКО непосредственно с рабочего ПК. Заменяйте ключи электронной цифровой подписи, сменяйте пароли во всех случаях увольнения или смены лиц, допущенных к этим ключам, а также руководителей юридического лица, которые подписывали решения (доверенности) о допуске пользователей к ключам электронной цифровой подписи. Не подпускайте, без вашего присутствия, к компьютеру посторонних лиц, а если в этом возникла необходимость, будьте уверены что ключевые носители и информация о логине и пароле находится вне досигаемости. 2. Рекомендации по усилению безопасности системы 1. Мониторинг работы системы по IP и MAC- адресу системы. Цель – контроль сеансов работы системы путем сверки времени и места подключения. Примечание: IP адрес - адрес ПК в сети (Интернет); MAC адрес – уникальный идентификатор, сопоставляемый с различными типами оборудования для компьютерных сетей, в частности адрес сетевой карты вашего ПК. При заходе в систему ДБО обратите внимание на информацию о последнем визите. Эти данные сообщают о том, какие адреса и когда участвовали в последнем сеансе ДБО. Сверив MAC адрес со своим (а в случае наличия статического IP адреса сверив и его), можно идентифицировать компьютер и понять заходил ли в систему кто-либо кроме Вас. С Вашего или чужого ПК. Таким образом, можно проводить мониторинг работы системы в целом и отлавливать попытки несанкционированного доступа. И соотв. принимать решения либо о компрометации ключевых носителей, либо о незапланированном входе в систему доверенных лиц. 2. Фильтрация пакетов по IP\MAC адресам. Цель – исключить вероятность доступа к системе с другого ПК. Доп. мера защиты, которой мы настоятельно рекомендуем воспользоваться. При активизации этой функции зайти в систему сможет только компьютер с IP\MАС-адресом указанным Вами при подключении этой опции. Прим: Организациям с динамическими IP адресами, в целях усиления мер безопасности, рекомендуем перейти на статический IP адрес у своего провайдера. 3. Сеансовые ключи. Цель – дополнительная аутентификация пользователей. Сеансовые ключи являются одноразовыми. Представляют собой распечатку 6-8 зн. ключей с его номером. На каждый сеанс из набора требуется один ключ, после чего он считается использованным. Организации выдаётся определённое количество ключей. С помощью этой достаточно действенной меры, Вы сможете обезопасить себя от случая кражи логина, пароля и ключевой информации, т.к. без сеансовых ключей доступ к полноценной работе системы будет невозможен. Такой вариант идеально подходит небольшим организациям, с нечастым входом в систему, и где руководитель сам удалённо управляет своим банковским р/с. 4. Использование криптоконтейнеров. Цель - шифрация секретных ключей. Криптоконтейнер -это своего рода «виртуальный сейф», куда вы помещаете свои файлы для надежной защиты и достаёте от туда только по мере надобности. Все файлы помещённые в контейнер хранятся в зашифрованном виде. Схема работы примерно следующая: - создаёте криптоконтейнер на внешнем носителе и помещаете туда секретные файлы; - в момент связи с Банком открываете криптоконтейнер и работает в обычном режиме; - после закрытия сессии закрываете криптоконтейнер и вынимаете внешний носитель. При работе по такой схеме потеря носителя не будет катастрофичной, злоумышленник не сможет воспользоваться электроно-цифровой подписью, не зная вашего «ключа» от криптоконтейнера. Например, неплохо себя зарекомендовало программное средство True Crypt (http://www.truecrypt.org/), это ПО является совершенно бесплатным и достаточно простым и удобным в работе инструментом. P.S.: В настоящее время существует огромное множество средств и мер защиты информации, выбор в конечном итоге остаётся за Вами. Но в заключении хотелось бы напомнить, что согласно общемировой статистике большинство случаев взлома, хищения и потери важной информации, случается из-за элементарной человеческой халатности. Ваша организация может иметь самые современные и дорогостоящие средства защиты, но все эти вложения могут оказаться бесполезными, если элементарно у «тёти Маши» из бухгалтерии на мониторе приклеен пароль, а в столешнице лежат ключевые носители . Берегите себя и свою информацию !!! С уважением, Служба технической поддержки системы ДБО ОАО АК «БайкалБанк». По всем вопросам можете обращаться по тел.: (3012) 297-199.