6М070400 - Вычислительная техника и программное обеспечение

реклама

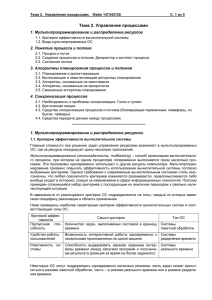

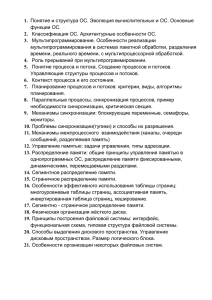

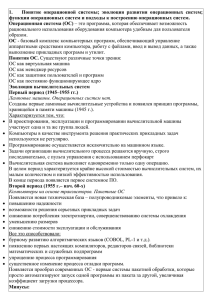

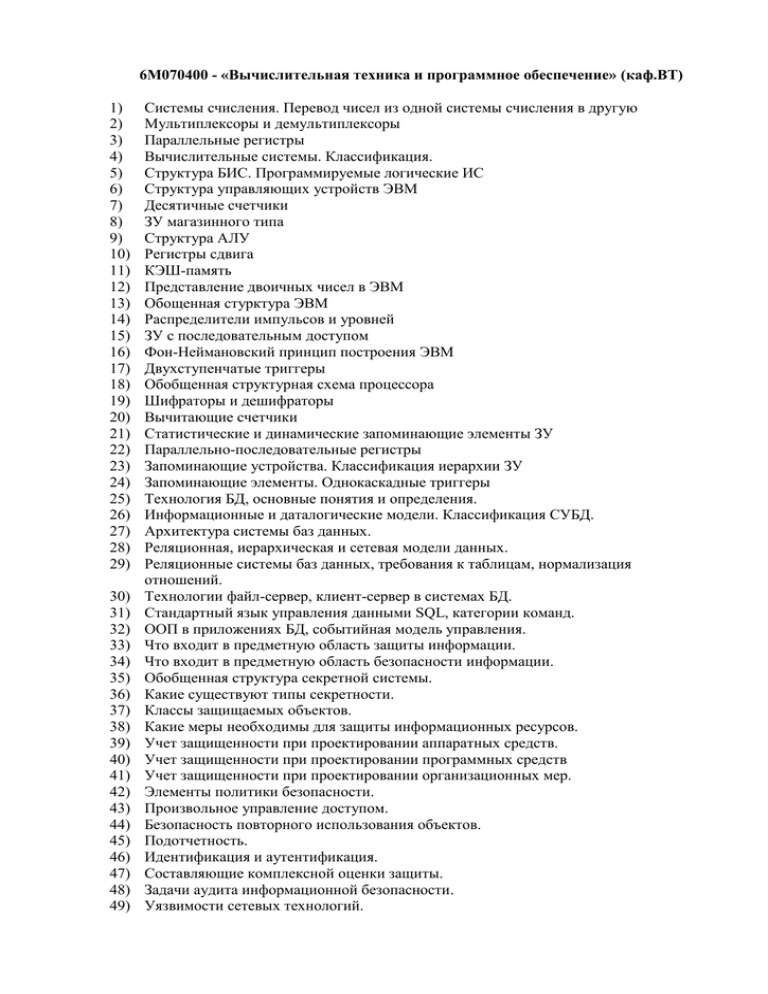

6М070400 - «Вычислительная техника и программное обеспечение» (каф.ВТ) 1) 2) 3) 4) 5) 6) 7) 8) 9) 10) 11) 12) 13) 14) 15) 16) 17) 18) 19) 20) 21) 22) 23) 24) 25) 26) 27) 28) 29) 30) 31) 32) 33) 34) 35) 36) 37) 38) 39) 40) 41) 42) 43) 44) 45) 46) 47) 48) 49) Системы счисления. Перевод чисел из одной системы счисления в другую Мультиплексоры и демультиплексоры Параллельные регистры Вычислительные системы. Классификация. Структура БИС. Программируемые логические ИС Структура управляющих устройств ЭВМ Десятичные счетчики ЗУ магазинного типа Структура АЛУ Регистры сдвига КЭШ-память Представление двоичных чисел в ЭВМ Обощенная стурктура ЭВМ Распределители импульсов и уровней ЗУ с последовательным доступом Фон-Неймановский принцип построения ЭВМ Двухступенчатые триггеры Обобщенная структурная схема процессора Шифраторы и дешифраторы Вычитающие счетчики Статистические и динамические запоминающие элементы ЗУ Параллельно-последовательные регистры Запоминающие устройства. Классификация иерархии ЗУ Запоминающие элементы. Однокаскадные триггеры Технология БД, основные понятия и определения. Информационные и даталогические модели. Классификация СУБД. Архитектура системы баз данных. Реляционная, иерархическая и сетевая модели данных. Реляционные системы баз данных, требования к таблицам, нормализация отношений. Технологии файл-сервер, клиент-сервер в системах БД. Стандартный язык управления данными SQL, категории команд. ООП в приложениях БД, событийная модель управления. Что входит в предметную область защиты информации. Что входит в предметную область безопасности информации. Обобщенная структура секретной системы. Какие существуют типы секретности. Классы защищаемых объектов. Какие меры необходимы для защиты информационных ресурсов. Учет защищенности при проектировании аппаратных средств. Учет защищенности при проектировании программных средств Учет защищенности при проектировании организационных мер. Элементы политики безопасности. Произвольное управление доступом. Безопасность повторного использования объектов. Подотчетность. Идентификация и аутентификация. Составляющие комплексной оценки защиты. Задачи аудита информационной безопасности. Уязвимости сетевых технологий. 50) 51) 52) 53) 54) 55) 56) 57) 58) 59) 60) 61) 62) 63) 64) 65) 66) 67) 68) 69) 70) 71) 72) 73) 74) 75) 76) 77) 78) 79) 80) Методы сетевой защиты. Методы организации защищенного информационного обмена в сети. Задачи и цели систем информационной безопасности. Классификация систем защиты информации и обобщенная структура секретной системы Обобщенная структура ОС Аппаратные и программные средства ВС Компоненты вычислительного процесса Состояния процесса: одно- и многопрограммной режим Режимы разделения и реального времени Программные структуры Функции управления программными структурами Типы параллельных процессов Методы синхронизации параллельных процессов Механизмы синхронизации Ресурсное представления памяти Принципы диспетчеризации памяти Настройка программ на память Элементы файловой системы Типы структурной организации файлов Блочные структуры файлов Менеджер файловой системы Принципы диспетчеризации запросов к файловой системе Защита и сохранность файлов Основные сервисы файловой системы Компоненты системы ввода-вывода Схема обслуживания запросов на ввод/вывод Синхронное и асинхронное обслуживание запросов на ввод/вывод Конфигурирование сетевых средств Конфигурирование маршрутов Управление рассылкой файлов в сети Структуры ядер ОС Заведующий кафедрой Вычислительной техники А.С. Ермаков Вопросы ОИБ 1. Понятие информационной безопасности 2. Составляющие ИБ 3. Объектно-ориентированный подход к ИБ 4. Принцип «Разделяй и властвуй» 5. Принципы наследования, полиморфизма и инкапсуляции 6. Критерии классификации угроз 7. Классы угроз 8. Вредоносное программное обеспечение 9. Стандарты и спецификации в области ИБ 10. «Оранжевая книга». Основные понятия 11. «Оранжевая книга». Механизмы безопасности 12. «Оранжевая книга». Классы безопасности 13. Основные понятия стандарта ISO/IEC 15408 14. Административный уровень ИБ 15. Политика безопасности. Основные понятия. 16. Программа безопасности. 17. Жизненный цикл систем. 18. Управление рисками. 19. Процедурный уровень информационной безопасности. 20. Управление персоналом. 21. Физическая защита. 22. Поддержание работоспособности. 23. Реагирование на нарушение режима безопасности. 24. Планирование восстановительных работ. 25. Основные программно-технические меры. 26. Идентификация. Аутентификация. Основные понятия. 27. Управление доступом. Протоколирование, аудит. 28. Криптография. Контроль целостности. 29. Экранирование. Анализ защищенности. 30. Обеспечение высокой доступности. 31. Туннелирование и управление. Вопросы ОС 1. Основные функции файловой системы 2. Элементы системы ввода-вывода 3. Алгоритмы откачки/подкачки страниц 4. Спулинг, свопинг 5. Диспетчер ввода-вывода 6. Функции системы ввода-вывода 7. Режимы и способы управления вводом-выводом 8. Ресурсы и принципы управления вычислительной системы 9. Стратегии управления памятью 10. Основные функции управления ОС 11. Функции управления памятью 12. Структурные и функциональные свойства ОС 13. Блочные структуры файлов 14. Состав и компоненты ОС 15. Блочно-индексная структура файлов 16. Управление процессами 17. Блок управления файлом 18. Механизмы синхронизации в управлении параллельными процессами 19. Сетевые компоненты ОС 20. Дисциплины диспетчеризации процессов 21. Управление процессами 22. Контекст процесса 23. Что такое ядро и его место в ОС 24. Управление файловой системы 25. Благодаря чему достигается многопоточность 26. Файлы блочной структуры 27. Основные функции системы управления ввода-вывода? 28. Управление виртуальной памятью 29. Принцип защиты процесса 30. Компоненты файловой системы По дисциплине «Организация вычислительных систем и сетей». 1. Блоки конвейера процессора Р4. 2. Блок предсказания ветвлений. Принципы формирования предсказания. 3. Кэш трасс. Параметры КЭШа трасс. 4. Задачи и функции устройства предварительной обработки. 5. Виды памяти, использующиеся для правильной и корректной работы микропроцессора Р4. 6. Отличия SRAM и DRAM. Достоинства и недостатки 7. Общие свойства, отличительные особенности кэш L1, L2. 8. Блок выборки и декодирования процессора. 9. Работа процессора на разветвленных участках. 10. Поведение процессора при ошибочном предсказании перехода. 11. Состав устройства предварительной обработки.. 12. Представление булевых функций. 13. Функциональные узлы средств вычислительной техники. 14. Схемотехника БИС. 15. Выполнение арифметических операций в вычислительной машине. 16. Иерархическая структура запоминающих устройств. 17. Способы организации памяти. 18. Виды буферной памяти. 19. Организация работы винчестера. 20. Обобщенная структурная схема процессора. 21. Обобщенная структурная схема устройства управления. 22. Защита памяти при организации мультипрограммного режима работы. 23. Организация прерываний. 24. Общий принцип работы устройств ввода-вывода. 25. Структуры вычислительной системы. Назначение и состав. 26. Организация вычислительных систем по числу потоков данных и команд. 27. Многоядерная архитектура процессора. 28. Одно, двух и трех шинные вычислительные системы. 29. Шины внутреннего обмена. 30. Эталонные модели вычислительных сетей. 31. Организация сетевых структур. 32. Средства защиты информации