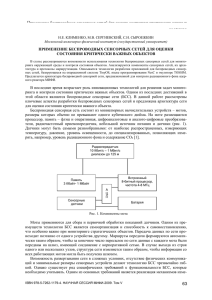

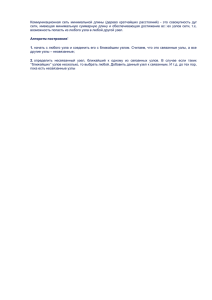

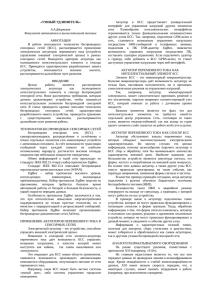

Содержание Введение ................................................................................................................... 3 2. Беспроводная сенсорная сеть ............................................................................. 4 2.1 Основные понятие.......................................................................................... 5 2.2. История создания и их развитие.................................................................. 6 2.3. Область применения ..................................................................................... 7 2.4. Топология....................................................................................................... 8 2.4.1 Самоорганизующиеся надежные сетевые технологии ........................... 9 2.5. Протоколы маршрутизации ....................................................................... 14 2.6. Обеспечение безопасной передачи данных в беспроводных сенсорных сетях ..................................................................................................................... 15 2.6.1 Модель угроз в БСС .................................................................................. 16 2.6.3 Основные группы и типы угроз ИБ в БСС. ............................................ 17 2.6.4 Анализ атак на БСС .................................................................................. 18 Заключение ............................................................................................................ 20 Список использованных источников ................................................................ 211 2 Введение Беспроводные сенсорные сети представляют собой активно развивающиеся системы автоматизации и управления, мониторинга и контроля. Взаимодействуя с управляющими устройствами, датчики создают распределенную, самоорганизующуюся систему сбора, обработки и передачи информации. Понятие «самоорганизующаяся сеть» определяется как система, в которой устройства «умеют» сами находить друг друга и формировать сеть, а случае выхода из строя какого-либо из узлов могут устанавливать новые маршруты для передачи сообщений. Технология сенсорных сетей не требует для построения сети дорогостоящих кабелей вместе со вспомогательным оборудованием (кабельными каналами, клеммами, шкафами и т.д.). А так как сенсорная сеть поддерживает основные интерфейсы и протоколы, которые применяются в настоящее время, есть возможность интегрировать ее в существующую сеть без проведения масштабной реконструкции. Миниатюрные и потому не требующие энергозатрат датчики (срок эксплуатации может достигать несколько лет) обеспечивают возможность их размещения в труднодоступных местах и на больших территориях. Беспроводные решения незаменимы, когда необходимо связать в сеть постоянно движущиеся или часто перемещаемые узлы. Однако же недостатком беспроводных решений оказывается их меньшая надежность, как в смысле гарантированной доставки данных за ограниченное время, так и в смысле защиты передаваемой информации от несанкционированного доступа. Под маскированием сигнального канала, подразумевается метод частотных скачков. Скачкообразная перестройка частоты (FHSS) подразумевает, что вся отведенная для передачи полоса рабочих частот разделяется на определенное количество частотных каналов. Скачки с канала на канал происходит синхронно в некоторой последовательности. 3 2.Беспроводная сенсорная сеть 2.1Основные понятия Беспроводная сенсорная сеть (БСС, Wireless Sensor Network – WSN) − это распределённая, самоорганизующаяся сеть множества датчиков (сенсоров, мотов – от англ. "mote" – пылинка, названных так из-за тенденции к миниатюризации) и исполнительных устройств (рис.1), объединенных между собой посредством радиоканала. Область покрытия подобной сети может составлять от нескольких метров до нескольких километров за счет способности ретрансляции сообщений от одного элемента к другому. В состав мотов обычно входят автономные микрокомпьютеры (контроллеры) с питанием от батарей и приемопередатчики, что позволяет мотам самоорганизовываться в специализированные сети, связываясь друг с другом и обмениваясь данными посредством радиосвязи. В этом случае, моты выступают как компоненты беспроводных сенсорных сетей. Данные от отдельных узлов передаются по сети от узла к узлу на шлюз, и обычно оказываются в сервере, имеющем более высокую вычислительную мощность. Рисунок 1 - Архитектура беспроводной сенсорной сети Основная функциональная обработка данных, собираемых мотами, осуществляется на узле, или шлюзе, который представляет собой достаточно мощный компьютер. Но для того, чтобы обработать данные, их нужно сначала получить. Для этой цели узел обязательно оснащается антенной. Но в любом случае доступными для узла оказываются только моты, находящиеся достаточно близко от него; другими словами, узел не получает информацию непосредственно от каждого мота. Проблема получения сенсорной информации, собираемой мотами, решается следующим образом. Моты могут обмениваться между собой информацией с помощью приемопередатчиков, работающих в радиодиапазоне. Это, во-первых, сенсорная информация, считываемая с датчиков, а во-вторых, информация о состоянии устройств и результатах процесса передачи данных. Информация 4 передается от одних мотов другим по цепочке, и в итоге ближайшие к шлюзу моты сбрасывают ему всю аккумулированную информацию. Если часть мотов выходит из строя, работа сенсорной сети после реконфигурации должна продолжаться. Но в этом случае, естественно, уменьшается число источников информации. 2.2История создания и их развитие Толчком для развития БСС послужили военные технологии, в частности, системы наблюдения в горячих точках. Сегодня эти сети состоят из распределенных независимых устройств, оснащенные датчиками для мониторинга физических условий, и применяются в промышленной инфраструктуре, автоматике, здравоохранении, транспорте и многих пользовательских сферах. Первые исследования в области WSN начались в начале 1980-х годов, когда Управление перспективных исследований и разработок Министерства обороны США (DARPA) внедрило программу распределенных сенсорных сетей (DSN) для целей американских вооруженных сил. На тот момент Сеть Агентства перспективных исследовательских разработок (ARPANET) использовалась уже в течение нескольких лет и насчитывала около 200 центральных ЭВМ в университетах и исследовательских институтах. Предполагалось, что DSN будут иметь множество пространственно распределенных недорогих чувствительных узлов, взаимодействующих друг с другом, но управляемых автономно, при этом информация направляется в любой узел, где она может использоваться наилучшим образом. Несмотря на то, что первые исследователи сенсорных сетей имели четкое представление о DSN, сама по себе технология не представляла готовый продукт. Если более конкретно, то датчики были довольно объемными (т.е. по размеру были равны коробке для обуви или даже больше), а возможности практического применения были весьма ограничены. Более того, первые DSN не были тесно связаны с беспроводной связью. Последние достижения в области вычислительной техники, связи и микро электромеханических систем привели к значительным подвижкам в исследованиях в области БСС и приблизили его к достижению изначальной задумки. Новая волна исследований в области БСС началась в 1998 году и стала привлекать все больше внимания и исследователей с различных стран. Основной задачей новой волны исследований новых сенсорных сетей стали сетевые технологии и обработка сетевой информации для беспроводных 5 самоорганизующихся сред с высокой динамикой, а также сенсорных узлов с ограниченными ресурсами. Кроме того, сенсорные узлы стали намного меньшими по размеру (т.е. от колоды карт до частиц пыли) и более дешевыми, что, в свою очередь, стало причиной появления многих возможностей практического применения сенсорных сетей, таких как мониторинг окружающей среды, сеть автомобильных датчиков и сети датчиков тела. Следует подчеркнуть, что DARPA стала пионером в рамках новой волны исследований сенсорных сетей, начав исследовательскую программу SensIT, которая позволила современным сенсорным сетям получить такие новые возможности как беспроводные самоорганизующиеся сети, динамические запросы и постановка задач, перепрограммирование и многозадачность. В настоящее время БСС считаются одной из наиболее важных технологий 21 века. Например, Китай включил БСС в свои национальные программы по стратегическим исследованиям. В результате, стала набирать обороты коммерциализация БСС, появляется много новых технологичных компаний, таких как Crossbow Technology (подключение физического мира к цифровому миру) и Dust Networks. 2.3Область применения Беспроводные сенсорные сети, из-за своей способности к самоорганизации, автономности и высокой отказоустойчивости активно применяются в системах безопасности и военных приложениях. Успешное применение беспроводных сенсорных сетей в медицине для мониторинга здоровья связано с разработкой биологических сенсоров совместимых с интегральными схемами сенсорных узлов. Но наибольшее распространение беспроводные сенсорные сети получили в области мониторинга окружающей среды и живых существ. При решении задач сбора данных в беспроводных сенсорных сетях обусловили в следующих областях: – мониторинг акваторий; территории охраняемых объектов, лесных массивов, – мониторинг территории в системах охраны государственной границы; – мониторинг инфраструктуры телекоммуникационных сетей; – мониторинг транспортных магистралей (железных дорог, метрополитена и др.), нефте- и газопроводов, инженерных сетей энерго- и теплоснабжения; – контроль и анализ транспортных грузопотоков; 6 – выявление и предупреждение чрезвычайных ситуаций (мониторинг ледовой обстановки, сейсмической активности и вулканической деятельности, анализ атмосферы и прогноз погоды для своевременного предупреждения о наступлении стихийных бедствий); – управление войсками и оружием в системах управления военного назначения, в частности в составе различных боевых информационноуправляющих систем, благодаря быстрой самоорганизации сети, простоте развертывания и высокой живучести, когда необходимо срочно развернуть сеть и обеспечить ее гарантированную работу даже при условии возможной потери части элементов; – экологический, биологический и медицинский мониторинг; – автоматизация систем жизнеобеспечения и систем класса «Умный дом». В перечисленных сферах применения сенсорных сетей не всегда известны необходимое число датчиков и регулярность их размещения, условия обеспечения надежной меж узловой связи, что требует адаптации узлов к изменению внешних факторов на основе максимальной автономности функционирования и минимальной необходимости взаимодействия узлов «по вертикали». 2.4 Топология Как правило, БСС состоит из нескольких узлов сетевых датчиков и шлюза для подключения к Интернету. Общий алгоритм развертывания БСС выглядит следующим образом (Рис.2) во-первых, узлы сети датчиков передают свой статус окружающим элементам и получают статус от других узлов для обнаружения друг друга. Во-вторых, узлы сенсорной сети организованы в подключенную сеть в соответствии с определенной топологией (линейная, звезда, дерева, ячеистая и т.д.). Наконец, подходящие пути вычисляются в построенной сети для передачи полученных датчиком данных. Мощность узлов сенсорной сети, как правило, обеспечивается аккумуляторами, поэтому дальность передачи узлов БСС невелика. Дальность передачи может составлять от 800 до 1 000 метров в открытой среде за пределами помещения с прямой видимостью. Она существенно уменьшается в случае закрытой окружающей среды в помещении примерно до нескольких метров. Сеть датчиков для расширения охвата сети использует режим много скачковой передачи. То есть узлы сенсорной сети являются 7 одновременно передатчиком и приемником. Первый сетевой узел датчика, узел источника, отправляет данные в соседний узел для передачи данных на шлюз. Ближайший узел пересылает данные одному из своих ближайших узлов, которые находятся на пути к шлюзу. Рисунок 2 - Процесс организации и передачи данных БСС Переадресация повторяется до тех пор, пока данные не поступят на шлюз - пункт назначения. Протоколы и некоторые технологии внедрения БСС могут быть адаптированы к устоявшейся архитектуре и технологиям беспроводных и проводных компьютерных сетей. Тем не менее, особенностями БСС являются самоорганизация, самоадаптация, ограниченная энергия узлов и нестабильные линии передачи. 2.4.1 Самоорганизующиеся надежные сетевые технологии Узлы БСС располагаются в случайном порядке, а сами узлы можно перемещать, скрывать и интерферировать. Топология ячеистых сетей имеет значительные преимущества по гибкости и надежности по сравнению с другими сетевыми технологиями. Метод управления сетевыми узлами в виде самоорганизации может значительно улучшить надежность сети, в результате чего появилась умная технология ячеистой сети, как показано на рис. 3. В умных специализированных ячеистых сетях узел первым делом 8 осуществляет мониторинг соседних узлов и измеряет уровень сигнала, а затем выбирает соответствующий соседний узел для временной синхронизации и отправляет запрос соединения. Затем соседний узел отправляет запрос на шлюз. Шлюз принимает запрос и выделяет узлу сетевые ресурсы. Благодаря ячеистой сети узлам сети датчиков могут быть выделены два или более пути передачи сигналов (данных) с целью повышения надежности сети. Сеть с синхронизированным по времени ячеистым протоколом (TSMP) пылевой сети может оказывать поддержку самоорганизующейся сети и поддерживать сеть, состоящую из ста узлов. Рисунок 3 - Ячеистая самоорганизующаяся сеть 2.5 Протоколы маршрутизации Протоколы маршрутизации играют значительную роль в работе беспроводных сенсорных сетей (БСС). Благодаря им осуществляется самоорганизация узлов и доставка пакетов оптимальными маршрутами в соответствии с алгоритмами, декларированными в используемом в сети протоколе. С помощью протоколов маршрутизации можно оптимизировать использование ресурсов сенсорной сети, таких как расход энергии, использование процессорного времени, памяти и др. Следовательно, применение эффективных протоколов маршрутизации позволяет максимизировать время жизни сети. Это очень важно для БСС, поскольку узлы являются необслуживаемыми, и время жизни сети определяется как временем от начала ее работы до момента выхода из строя первого узла. В большинстве случаев выход из строя узлов сети обусловлен истощением источника энергии. 9 Протоколы маршрутизации в БСС решают такие задачи как: Самоорганизация узлов сети (самоконфигурирование, самовосстановление и самооптимизация). Маршрутизация и адресация узлов. Минимизация энергопотребления узлов сети и увеличение общего времени жизни всей сети. Сбор и агрегация данных. Скорость передачи и обработки данных в сети. Максимизация зоны покрытия сети. Качество обслуживания (QoS). Защита от несанкционированного доступа Протоколы маршрутизации для БСС отвечают за поддержку маршрутов в сети и должны гарантировать надежную связь даже в жестких неблагоприятных условиях. Многие протоколы маршрутизации, управления электропитанием, распространения данных, были специально разработаны для БСС, где энергосбережение является существенной проблемой, на решение которой направлен протокол. Другие же были разработаны для общего применения в беспроводных сетях, но нашли свое применение и в БСС. В данной работе, рассматриваются наиболее известные протоколы маршрутизации, применяемые в современных БСС. Протоколы маршрутизации для БСС могут быть разделены на семь категорий, как показано в табл. 1. Согласно приведенной классификации, рассмотрены некоторые протоколы из следующих категорий: Иерархические протоколы. Все множество сенсоров в иерархических протоколах делится на кластеры (группы, слои) — рис. 4. Каждым кластером управляет специальный узел, называемый головным кластерным узлом (ГКУ), который отвечает за координирование передачи и маршрутизацию детектируемых данных в своем кластере, а также до базовых станций. Объединение в кластеры позволяет продлить жизнь БСС. 10 Рисунок 4 - Основанная на кластерах иерархическая модель Low energy adaptive clustering hierarchy (LEACH) В начале работы LEACH, узлы самоорганизуются в кластеры посредством выбора головных кластерных узлов (ГКУ), при этом каждый узел предлагает себя в качестве ГКУ с определённой вероятностью. После выбора ГКУ все узлы начинают передавать детектируемые данные своему ГКУ. Таким образом, образуются кластеры во главе с узлами, которым передаются все детектируемые из внешней среды данные. Каждый ГКУ принимает данные, производит их обработку и отправляет на базовую станцию (БС). Периодически в LEACH происходит перевыбор ГКУ на основании случайной выборки высоко энергоэффективных узлов. В результате происходит перекластеризация, что необходимо для распределения энергетической нагрузки по сети. Протоколы, основанные на мобильности Основанные на мобильности протоколы предполагают мобильность приемника. Здесь выдвигается требование гарантированной доставки данных, порожденных сенсорами источниками, мобильной БС. Joint Mobility and Routing Protocol В данном протоколе, сенсорные узлы, окружающие мобильную БС, в результате её движения, меняют свое местоположение относительно неё в течение времени. При этом каждый сенсорный узел периодически может работать в качестве ретранслятора данных, направляемых к БС. Это позволяет осуществлять балансировку нагрузки маршрутизации данных на всех сенсорных узлах. В протоколе существует несколько стратегий движения БС, при этом, предполагается, что поле из сенсорных узлов — 11 круг: движение по концентрическим окружностям; перемещение в окружностях; симметричная стратегия (движение по границе сети). Наиболее оптимальной в большинстве случаев считается последняя стратегия. Мультиориентированные (многопутевые) протоколы При рассмотрении передачи данных между сенсорами источниками и приемниками, имеют место быть две парадигмы маршрутизации: однопутевая маршрутизация и многопутевая маршрутизация. В однопутевой маршрутизации, каждый сенсор источник посылает свои данные к приемнику через кратчайший путь. В многопутевой маршрутизации, каждый сенсор источник находит первые k кратчайших путей к приемнику и делит его нагрузку равномерно среди этих путей. Disjoint Paths Является многопутевым протоколом маршрутизации несвязанных сенсоров, где вычисляется несколько альтернативных путей передачи данных, у которых нет ни одного общего с основным маршрутом сенсорного узла. В маршрутизации несвязанных сенсоров, основной путь является наилучшим из имеющихся, тогда как альтернативные пути менее желательны, поскольку у них есть более длительное время ожидания. Несвязность делает эти альтернативные пути независимыми от основного. Таким образом, если отказ происходит на основном пути, то это остается локальной проблемой и не затрагивает ни один из альтернативных путей. Приемник может определить, кто из соседних сенсорных узлов может ему предоставить данные наивысшего качества, где последнее характеризуется низкими потерями или самой малой задержкой сетевого флудинга. Хотя несвязные пути более гибки к отказам сенсоров, они могут быть потенциально более длинными, чем основной путь и, таким образом, менее энергосберегающими. Основанные на гетерогенности протоколы В архитектуре гетерогенной сенсорной сети существует два типа сенсорных узлов: сенсоры с линией питания, которые не имеют никакого ограничения энергии; сенсоры с питанием от батареи, имеющие ограничение времени работы и, следовательно, должны использовать свой доступный энергоресурс экономно, минимизируя затраты на вычисления и передачу данных. 12 Information"Driven Sensor Query (IDSQ) В протоколе для сохранения энергии, необходимо, чтобы в активном состоянии находилось только некоторое подмножество сенсоров, которые вводиться в строй по мере наличия в разных частях сети определенных событий. Выбор подмножества активных сенсоров, у которых есть наиболее полезная информация, сбалансирован коммуникационной стоимостью, необходимой между этими сенсорами. Полезная информация может быть найдена на основе аппроксимации времени и пространства, — где и когда могут произойти события. В протоколе IDSQ первым шагом должен быть выбран один сенсор в качестве ведущего в кластере сенсоров. Этот ведущий будет ответственен за оптимальный выбор сенсоров на основании некоторой меры служебной информации. Иерархическая маршрутизация является эффективным способом снижения потребления энергии внутри кластера, благодаря агрегированию и слиянию данных. Это позволяет уменьшить количество передаваемых сообщений БС. Иерархическая маршрутизация является двуслойной. При этом, один слой используется для выбора ГКУ, а другой для маршрутизации. Основанные на мобильности протоколы позволяют использовать БС, в качестве которой может служить передвижная техника, планшетный, портативный компьютер и др. Такие протоколы обеспечивают гарантированную доставку данных до БС, которая может периодически выходить из зоны досягаемости БСС. Мультиориентированные (многопутевые) протоколы являются альтернативой однопутевой маршрутизации. Принцип работы протоколов состоит в выборе нескольких путей для доставки данных от источников к БС. Вследствие данной особенности многопутевой маршрутизации — использовании избыточных путей, в значительной степени решаются проблемы, присущие однопутевой маршрутизации — это надежность, безопасность и балансировка нагрузки на один маршрут. Основанные на гетерогенности протоколы эффективны при использовании в сети двух типов узлов — с неограниченным источником питания и автономных. Одной из главных проблем в разработке протоколов маршрутизации для БСС является эффективность использования энергии, вследствие ограниченных энергетических ресурсов сенсорных узлов. Протокол должен поддерживать работоспособность сети настолько долго, насколько это возможным, тем самым, продлевая время жизни сети. При этом, важно 13 заметить, что потребление энергии, в основном, преобладает во время приема или передачи данных. Таблица 1 - Протоколы маршрутизации № Категория протоколов 1 Основанные на местоположения узлов 2 Направленные на агрегацию данных 3 4 5 6 7 Протоколы MECN, SMECN, GAF, GEAR, Span,TBF, BVGF, GeRaF SPIN, Directed Diffusion, Rumor Routing, COUGAR, ACQUIRE, EAD, Information-Directed Routing, GradientBased Routing, Energy-aware Routing, Quorum-Based information Dissemination, Home agent Based information Dissemination Иерархические LEACH, PEGASIS, HEED, TEEN, APTEEN Основанные на мобильности SEAD, TTDD, Joint Mobility and Routing, Data MULES, Dynamic Proxy Tree-Base Data Dissemination Мульти-ориентированные Sensor-Disjoint Multipath, Braided Multipath, N-to-1 Multipath Discovery Основанные на гетерогенности IDSQ, CADR, CHR Основанные на качестве SAR, SPEED, Energy-aware Routing обслуживания ( QoS) Таким образом, протоколы маршрутизации в БСС должны обеспечивать сбережение энергии настолько, насколько это возможно, для того чтобы продлить время жизни отдельных узлов, и следовательно, время жизни всей сети. Второй проблемой является обеспечение самоорганизации, при которой в работу сети будет включено как можно больше узлов. При этом, конечной целью является задействование всех узлов сети. Эта проблема возникает, поскольку при дислокации узлов в целевую область, вследствие препятствий, возможны проблемы с обнаружением узлами друг друга и в итоге, неверной или неполной самоорганизацией сети. Важным аспектом является соответствие используемого протокола маршрутизации решаемой задаче. Следовательно, необходим правильный выбор протокола в зависимости от условий, в которых предполагается его работа, а также тип и способ сбора, обработки и передачи данных. 14 2.6. Обеспечение безопасной передачи данных в беспроводных сенсорных сетях При решении задач, связанных с обеспечением безопасной передачи данных в беспроводных сенсорных сетях, следует учитывать следующие факторы: 1) ограниченные вычислительные ресурсы узла сети (объем оперативной памяти микроконтроллера составляет от 1 до 4 Кб, тактовая частота – 20 МГц), а в некоторых случаях и ограниченные ресурсы самой сети (средняя скорость передачи между узлами может составлять до 100 байт/с); 2) отсутствие центрального (главного) узла – отсутствие единой точки принятия решений – ввиду того, что в основе беспроводных сенсорных сетей лежит одноранговая физическая топология; 3) небольшой размер пакета данных, передаваемого по беспроводному каналу между узлами сети, который, как правило, составляет 10–100 байт. Таким образом, традиционные криптографические алгоритмы не могут быть использованы для обеспечения безопасности данных в беспроводной сенсорной сети ввиду приведенных выше причин. В настоящее время является актуальным решение следующих задач: 1) разработка алгоритмов шифрования, ориентированных на применение в устройствах с ограниченными вычислительными ресурсами; 2) разработка алгоритмов шифрования, которые могут работать с различными длинами блоков, учитывая при этом энергопотребление устройства и вероятности коллизий; 3) разработка алгоритмов обмена ключевой информацией Цель служб безопасности БСС заключается в защите данных и ресурсов узлов от кибератак и некорректного функционирования. Требования к информационной безопасности в БСС включают в себя: • Доступность информации, которая гарантирует работоспособность необходимых сетевых сервисов даже при отказе в обслуживании (DoS – атаке); • Авторизация, которая гарантирует, что только авторизованные и доверенные узлы сети могут получать информацию для предоставления сетевых услуг; 15 • Аутентификация, которая гарантирует, что передаваемые сообщения от одного узла к другому является подлинной – узел «злоумышленник» не может замаскироваться под доверенный узел сети; • Конфиденциальность, которая гарантирует, что каждое сообщение в сети будет прочитано только тем пользователем, которому оно предназначалось; • Целостность информации, которая гарантирует, что отправленное сообщение не было изменено промежуточным узлом «злоумышленником»; • Строгое выполнение обязательств, которое означает, что узел-передатчик не может отрицать отправку сообщения; • Принцип новизны данных, который предполагает, что все полученные данные являются актуальными, гарантируя невоспроизводимость устаревших данных злоумышленником. Более того, в рамках допущения о внедрении новых узлов в сеть, а также выхода из строя старых, предполагаем, что должно соблюдаться сохранения прямой (forward) и обратной (backward) секретности: • Прямая секретность – сенсорный узел не может прочитать любые последующие сообщения, после того, как он перестанет быть пользователем данной сети. • Обратная секретность – внедряющийся в сеть сенсорный узел не должен иметь возможности прочитать любые ранее передаваемые сообщения в сети. Службы обеспечения информационной безопасности в БСС, как правило, сосредоточены вокруг криптографических методов. Тем не менее, из-за ограничений рассматриваемой технологии, многие уже существующие надёжные алгоритмы обеспечения информационной безопасности не практичны для использования. 2.6.1 Модель угроз в БСС Модель угроз БСС предполагает наличие сведений у злоумышленника касательно механизмов защиты информационной безопасности, которые используются в развёрнутой сенсорной сети; рассматриваемые условия могут поставить под угрозу, как кибербезопасность узла, так и его физический захват злоумышленником. По причине высокой стоимости развёртывания устойчивых к несанкционированному вмешательству сенсорных узлов, большинство устройств рассматриваются, как неустойчивые к взлому. Важно отметить, что как только злоумышленник получает контроль над узлом сети – он получает доступ к критически важной информации, хранящейся в этом устройстве, для дальнейшего использования в корыстных целях. 16 Базовые станции в БСС считаются заслуживающими доверия, так как являются более мощными устройствами и в большинстве случаев не подвержены проблематике простых сенсорных узлов. На сегодняшний день, большинство научных исследований и разработок сосредоточены на безопасной маршрутизации между датчиками и базовой станцией. Так в работе, рассмотрены угрозы, которые могут привести к выводу из строя базовой станции сети. Атаки в БСС могут быть классифицированы на следующие категории: • Внешние и внутренние атаки: внешние атаки инициированы вредоносными узлами, которые не принадлежат к БСС; внутренние атаки происходят по причине некорректной и неавторизованной работы легитимных узлов БСС; • Пассивные и активные атаки: пассивные атаки включают в себя действия злоумышленника, связанные с подслушиванием или мониторингом пакетов данных передаваемых в БСС; активные атаки включают в себя перехват и модификацию данных или создание ложного информационного потока; • Атаки mote и laptop классов: в классе mote-атак злоумышленник использует несколько узлов, возможности которых аналогичны используемым в БСС узлам, для проведения атаки; атаки laptop класса подразумевают использование более мощных устройств, например, ноутбук, для организации вредоносных действий в БСС. Эти устройства обладают более мощной дальностью передачи данных, вычислительной мощностью, а также большими энергоресурсами по сравнению с сенсорными узлами. 2.6.2 Основные группы и типы угроз ИБ в БСС БСС уязвимы для большинства различных типов атак. Опираясь на требования по обеспечению информационной безопасности в БСС, эти атаки могут быть классифицированы следующим образом: • Атаки на секретность и аутентификацию: стандартные криптографические методы могут обеспечить секретность и подлинность каналов связи сети от внешних атак, таких как, подслушивание, атак воспроизведения и модификации или подмены пакетов данных; • Атаки на доступность сети: атаки на доступность сети часто определяются как атаки отказа в обслуживании (DOS-атаки), которые могут быть направлены в любой слой сенсорной сети; • Скрытые атаки на нарушение целостности информации: в рассматриваемом типе атак целью злоумышленника является внедрение в сеть ложных потоков данных. Например, злоумышленник компрометирует узел сети и изменяет 17 или добавляет к потоку данных ложную информацию. Для большинства рассмотренных атак (см. Рис. 6), сохранение работоспособности сети для проведения дальнейших манипуляций с данными имеет ключевое значение. DOS-атаки в БСС, при использовании этой технологии в области здравоохранения, могут привести к ущербу здоровью и безопасности людей. 2.6.3 Анализ Согласно рассмотренным ранее пунктам, мы предлагаем использовать следующие показатели для оценки уместных методов обеспечения информационной безопасности в БСС. • Информационная безопасность: механизм обеспечения информационной безопасности должен соответствовать требованиям, описанным ранее; • Отказоустойчивость: в случае, если несколько узлов сети являются скомпрометированными, то работа системы безопасности должна попрежнему функционировать; Энергоэффективность: механизм обеспечения информационной безопасности должен обладать низким энергопотреблением, чтобы максимизировать срок службы сенсорного узла и сети в целом; • Гибкость: использование механизма обеспечения информационной безопасности не должно препятствовать использованию различных методов развёртывания сети, например, случайное рассеивание или фиксированное расположение узлов; • Масштабируемость: механизм обеспечения информационной безопасности должен поддерживать возможность масштабирования сети без ущерба или изменению требований к безопасности; • Отказоустойчивость: механизм обеспечения информационной безопасности должен продолжать функционировать при наличии неисправностей в сети, таких как повреждённые или вышедшие из строя узлы; • Самовосстановление: периодически в сенсорных узлах могут возникать сбои или заканчиваться энергоресурсы. Исправные датчики должны иметь возможность реорганизации для поддержания изначально установленного уровня безопасности; • Достоверность и эффективность: этот пункт подразумевает обеспечение конечных пользователей информацией на различных уровнях. Механизм обеспечения информационной безопасности должен предложить пользователю выбор в отношении желательной надёжности, задержки сообщений и т.д. 18 Рисунок 6 - Классификация атак на БСС 19 Заключение Беспроводные сенсорные сети являются наиболее оптимальным решением для мониторинга и контроля производственных помещений, ввиду легкости монтажа, отсутствия проводов и недорогой аппаратной части. Миниатюрность узлов сети обеспечивают низкое энергопотребление, узлы могут работать вплоть до нескольких лет без замены источников питания. Узлы сенсорной сети могут быть как стационарными, так и мобильными. Таким образом, сенсорная сеть представляет собой распределенную интеллектуальную систему, элементы которой осуществляют взаимодействие с внешней средой. Это качественно новый тип информационно-вычислительной системы по отношению к обычным компьютерам. Он способен стать основой для чрезвычайно перспективного технологического направления, способного оказать революционное воздействие на все сферы жизни, подобно тому, как в предыдущие десятилетия это сделала компьютерная техника. Для развития сенсорных технологий, так же как в свое время для развития компьютерной техники, решающее значение наряду с «железом» будет иметь программное обеспечение в традиционном варианте, или в тех вариантах, которые придут ему на смену: адаптивное, дистанционное, само программирующееся и т.д. Те структуры и организации, которые создадут и «навяжут» эти продукты миру будут иметь громадные финансовые средства и огромное технологическое преимущество. 20 Список использованных источников 1. Агафонов Н. Технологии беспроводной передачи данных, «Беспроводные технологии» №1, 2014 г. 2. Варгаузин В.А. Радиосети для сбора данных от сенсоров, мониторинга и управления на основе стандарта IEEE 802.15.4 // ТелеМультиМедиа. 2015. № 6. – С. 23-27. 3. Балонин Н. А., Сергеев М. Б. Беспроводные персональные сети на основе ZigBee. Учебное пособие. – СПб: ГУАП, 2015. – 58 с. 4. Алгоритмы маршрутизации, [Электронный ресурс] //URL: http://citforu m.ru/nets/ito/2.shtml. 5. Варгаузин В.А. Сетевая технология ZigBee // ТелеМультиМедиа. 2015. № 6. – С. 29-32. 6. Джо Брокмайер, ДиЭн Лебланк, Рональд Маккарти, мл. «Маршрутизация в Linux» 2012, 240 с. 7. Кривченко Т.И. Zigbeeмодемы ETRX компании Telegesis // Беспроводные технологии. 2014. № 2. – С. 28-30. 8. Кривченко Т.И. Zigbeeмодемы ETRX2 компании Telegesis: Что нового? // Беспроводные технологии. 2014. № 2. – С. 28-30. 9. Методы маршрутизации, [Электронный ресурс] http://sgainformatika.ru/1006012/232-102-routing-methods // URL: 10.иОлифер В.Г. Олифер Н.А. «Компьютерные сети. Принципы, технологии, протоколы. Учебник для вузов. 4-е изд». С.-Пб.:"Питер", 2014 - 944 с. 21