1. В WEB-консоли управления Kerio Control в разделе

реклама

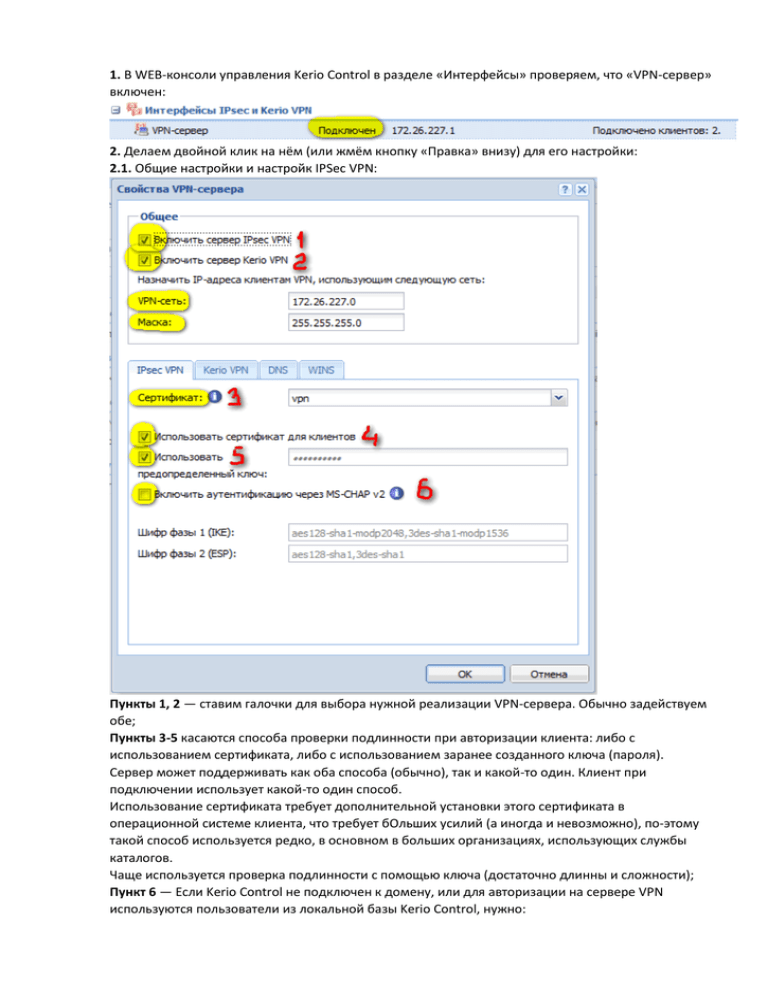

1. В WEB-консоли управления Kerio Control в разделе «Интерфейсы» проверяем, что «VPN-сервер» включен: 2. Делаем двойной клик на нём (или жмём кнопку «Правка» внизу) для его настройки: 2.1. Общие настройки и настройк IPSec VPN: Пункты 1, 2 — ставим галочки для выбора нужной реализации VPN-сервера. Обычно задействуем обе; Пункты 3-5 касаются способа проверки подлинности при авторизации клиента: либо с использованием сертификата, либо с использованием заранее созданного ключа (пароля). Сервер может поддерживать как оба способа (обычно), так и какой-то один. Клиент при подключении использует какой-то один способ. Использование сертификата требует дополнительной установки этого сертификата в операционной системе клиента, что требует бOльших усилий (а иногда и невозможно), по-этому такой способ используется редко, в основном в больших организациях, использующих службы каталогов. Чаще используется проверка подлинности с помощью ключа (достаточно длинны и сложности); Пункт 6 — Если Kerio Control не подключен к домену, или для авторизации на сервере VPN используются пользователи из локальной базы Kerio Control, нужно: 1. поставить эту галочку; 2. в свойствах пользователя поставить галочку «Сохранить пароль в формате, совместимом с MS-CHAP v2». В примере Kerio Control подключен к домену, поэтому галочка не стоит. 2.2. Настройки Kerio-VPN: Пункт 7 — выбираем сертификат из имеющихся в Kerio Control, используемый для проверки подлинности при подключении; Пункт 8 — порт, прослушиваемый Kerio Control для подключения клиентов. В большинстве случаев стоит оставить стандартный — 4090; Пункт 9 — если клиентам нужен доступ в Интернет, а не только к ресурсам локальной сети — ставим тут галочку. Так же правила трафика (см. ниже) должны разрешать такой доступ. 2.3. Настройки DNS-сервера: Пункт 10 — определяет вариант, каким образом Kerio Control отвечает на DNS-запросы клиента: либо он сам выступает в роли DNS-сервера (стандартно если Kerio Control не подключен к домену), либо пересылает запросы на DNS-сервер домена (если Kerio Control подключен к домену). На скриншоте приведён второй вариант. Если ничего не менять, то по-умолчанию обычно стоят уже правильные значения. 3. В разделе «Правила трафика» проверяем правила, касающиеся VPN: Пункты 1,2 — разрешают подключение VPN-клиентов к серверу Kerio Control по IPSec-VPN (пункт 1) и по Kerio-VPN (пункт 2). На скриншоте приведены настройки, разрешающие подключение по любому способу; Пункт 3 — разрешает VPN-клиентам доступ в Интернет (так же должна стоять галочка, см. выше раздел 2.2, пункт 9). Если клиент должен осуществлять доступ в Интернет «обычным» способом, через свой основной шлюз — удаляем «Клиенты VPN); Пункт 4 — разрешает доступ VPN-клиентам к ресурсам локальной сети. Собственно, наиболее частая цель данных манипуляций. 4. В разделе „Пользователи“ проверяем права пользователей, которым нужно подключатся по VPN: 4.1. Если Kerio Control не подключен к домену, или пользователь не в домене, должна стоять галочка „Сохранить пароль в формате, совместимом с MS-CHAP v2“ (плюс галочка, см. выше раздел 2.1, пункт 6): Так же должна стоять галочка „Пользователи могут подсоединятся через VPN“. В случае, если нужно разрешить подключение по VPN для всех пользователей Kerio Control — можно использовать „Шаблон пользователя“. При необходимости можно назначить VPN-клиенту статический IP-адерс: 4.2. Если Kerio Control подключен к домену, для доменных пользователей — аналогично разделу 4.1, за исключением „Сохранить пароль в формате, совместимом с MS-CHAP v2“ — этой галочки там нет. Это все минимальные настройки для функционирования VPN-сервера Kerio Control. Так же рассмотрим настройку клиентского VPN-подключения на примере ОС Windows 7 (в остальных версиях этой ОС настройка выполняется схожим способом). 1. Открываем „Центр управления сетями и общим доступом“ — зайдя „Панели Управления“ или сделав правый клик мышью (далее — ПКМ) на значке сетевых подключений в трее: 2. В „Центре управления сетями и общим доступом“ выбираем „Настройка нового подключения к сети“: 3. В появившемся окне выбираем „Подключение к рабочему месту — Настройка телефонного или VPN-подключения к рабочему месту“, потом „Далее“: 4. Выбираем „Использовать моё подключение к Интернету (VPN)“: 5. В окне создания подключения вводим: Пункт 1 — IP-адрес сервера Kerio Control, или его DNS-имя (если оно есть), например vasyapupkin.ru; Пункт 2 — Указываем имя подключения: можно указывать любое, ни на что не влияет; Пункт 3 — ставим галочку „Не подключаться сейчас…“, что бы операционная система не выполнила подключение до окончания настройки всех параметров; Жмём „Далее“. 6. В следующем окне вводим имя пользователя в Kerio Control, используемое для авторизации, и его пароль. Если Kerio Control входит в домен и это пользователь домена — включаем так же домен (как на скриншоте): При необходимости ставим галочку „Запомнить пароль“. Завершаем создание VPN-подключения кнопкой „Создать“. 7. Возвращаемся в „Центр управления сетями и общим доступом“, там выбираем „Изменение параметров адаптера“: 8. Делаем ПКМ на созданном нами подключении, выбираем „Свойства“: 9. В окне свойств подключения делаем как на скриншотах ниже: Закладка „Параметры“: Пункт 1 — галочка отвечает за отображение хода подключения на экране пользователя. Можно снять, можно оставить для наглядности; Пункт 2 — галочка отвечает за отображение окна с запросом имени пользователя и пароля. Т.к. эти данные уже введены ранее (шаг 6), можно его отключить; Пункт 3 — нужно снять эту галочку. Настройки раздела „Параметры повторного звонка“ настраиваем по необходимости. Оптимально как на скриншоте. Закладка „Безопасность“: Устанавливаем настройки как на скриншоте выше. В „Дополнительных параметрах“ вводим либо ключ, либо установленный сертификат, используемые для проверки подлинности сервера — в зависимости от настроек VPN-сервера Kerio Control. Закладка „Сеть“: Выбираем „Протокол Интернета версии 4 (TCP/IPv4)“, жмём кнопку „Свойства“, в появившемся окне жмём кнопку „Дополнительно“, выбираем нужное состояние галочки „Использовать основной шлюз в удалённой сети“: если галочка УСТАНОВЛЕНА: после подключения к VPN серверу основным шлюзом для клиентского компьютера станет сервер Kerio Control, соответственно весь внешний трафик (в том числе Интернет) клиентский компьютер будет направлять через Kerio Control. Следствия: 1. если настройка подключения на компьютере выполняется с использование удалённого доступа, то удалённое подключение, как и любые внешние подключения к компьютеру, будут разорваны до окончания VPN-сессии; 2. доступ к ресурсам удалённой локальной сети через Kerio Control (и Интернет-а, при наличии соответствующего правила трафика на сервере) не требует дополнительной настройки. если галочка НЕ установлена: после подключения шлюз по умолчанию останется прежним (как правило, это IP-адрес роутера), для доступа к ресурсам удалённой локальной сети через Kerio Control понадобится дополнительно настроить маршрутизацию на клиентском компьютере (процедура описана ниже). Нажимая „ОК“, закрываем все окна, в том числе окно свойств подключения. 10. В окне „Сетевые подключения“ делаем ПКМ на созданном нами VPN-подключении, выбираем „Подключить“ — проверяем, что подключение происходит корректно. На этом основная настройка завершена. При необходимости создаём ярлык для этого подключения на рабочий стол пользователя. Дополнительно: если на шаге 9 на закладке „Сеть“ вы НЕ установили галочку „Использовать основной шлюз в удалённой сети“, то для использования ресурсов удалённой локальной сети через Kerio Control нужно дополнительно настроить маршрутизацию в операционной системе: 11. В командной строке вводим: route PRINT Данная команда выводит активные сетевые маршруты и перечень сетевых интерфейсов в системе. На этом шаге определяем системный номер созданного VPN-подключения — в данном случае 20. 12. Добавляем маршрут для доступа к ресурсам удалённой локальной сети через Kerio Control (измените нужные значения сообразно своему случаю): route -p ADD 192.168.10.0 MASK 255.255.255.0 172.26.227.1 METRIC 1 IF 20 В примере: — удалённая локальная сеть 192.168.10.0 с маской 255.255.255.0; — 172.26.227.1 — IP-адрес VPN-сервера Kerio Control; — METRIC — метрика (приоритет) 1, т.е. наивысшая; — IF — номер интерфейса в системе, определённый на шаге 11 (в данном случае 20). — p — ключ, добавляющий постоянный маршрут, сохраняющийся после перезагрузки системы (без этого ключа будет создан временный маршрут, действующий только на период текущей сессии пользователя). Примечание: если VPN-подключение будет удалено, а потом создано снова (даже с тем же именем), то нужно удалить прежний маршрут и прописать новый, т.к. изменится номер интерфейса. Переименование подключения не меняет его номера. http://www.pvsm.ru/news/42361