Не подскажите номер счета, где деньги лежат

реклама

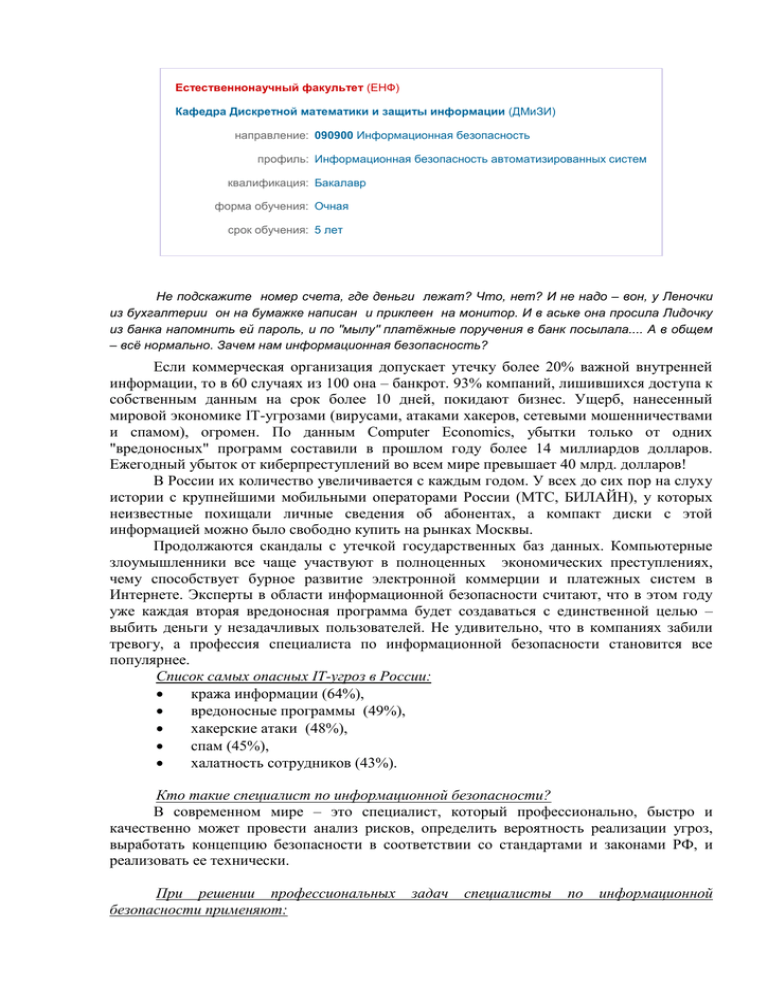

Естественнонаучный факультет (ЕНФ) Кафедра Дискретной математики и защиты информации (ДМиЗИ) направление: 090900 Информационная безопасность профиль: Информационная безопасность автоматизированных систем квалификация: Бакалавр форма обучения: Очная срок обучения: 5 лет Не подскажите номер счета, где деньги лежат? Что, нет? И не надо – вон, у Леночки из бухгалтерии он на бумажке написан и приклеен на монитор. И в аське она просила Лидочку из банка напомнить ей пароль, и по "мылу" платёжные поручения в банк посылала.... А в общем – всё нормально. Зачем нам информационная безопасность? Если коммерческая организация допускает утечку более 20% важной внутренней информации, то в 60 случаях из 100 она – банкрот. 93% компаний, лишившихся доступа к собственным данным на срок более 10 дней, покидают бизнес. Ущерб, нанесенный мировой экономике IT-угрозами (вирусами, атаками хакеров, сетевыми мошенничествами и спамом), огромен. По данным Computer Economics, убытки только от одних "вредоносных" программ составили в прошлом году более 14 миллиардов долларов. Ежегодный убыток от киберпреступлений во всем мире превышает 40 млрд. долларов! В России их количество увеличивается с каждым годом. У всех до сих пор на слуху истории с крупнейшими мобильными операторами России (МТС, БИЛАЙН), у которых неизвестные похищали личные сведения об абонентах, а компакт диски с этой информацией можно было свободно купить на рынках Москвы. Продолжаются скандалы с утечкой государственных баз данных. Компьютерные злоумышленники все чаще участвуют в полноценных экономических преступлениях, чему способствует бурное развитие электронной коммерции и платежных систем в Интернете. Эксперты в области информационной безопасности считают, что в этом году уже каждая вторая вредоносная программа будет создаваться с единственной целью – выбить деньги у незадачливых пользователей. Не удивительно, что в компаниях забили тревогу, а профессия специалиста по информационной безопасности становится все популярнее. Список самых опасных IT-угроз в России: кража информации (64%), вредоносные программы (49%), хакерские атаки (48%), спам (45%), халатность сотрудников (43%). Кто такие специалист по информационной безопасности? В современном мире – это специалист, который профессионально, быстро и качественно может провести анализ рисков, определить вероятность реализации угроз, выработать концепцию безопасности в соответствии со стандартами и законами РФ, и реализовать ее технически. При решении профессиональных безопасности применяют: задач специалисты по информационной знания в области защиты информации, математики, архитектуры ЭВМ, сетей, программирования; технические средства и методы защиты информации; локальные, корпоративные и глобальные сети; различные средства программирования: прикладное программное обеспечение. Список дисциплин, обеспечиваемых кафедрой по направлению: Базы данных и экспертные системы Системное программирование Web-технологии Теория алгоритмов Операционные системы Компьютерная графика Мультимедиа технологии Основные концепции защиты информации в автоматизированных системах Безопасность информации в финансово-экономической сфере деятельности Теоретико-числовые методы в криптографии Защита информации в ЭВМ и сетях Параллельное программирование Функциональное программирование Искусственный интеллект Экспертные системы Аппаратные средства вычислительной техники Программно-аппаратные средства защиты информации Криптографические методы защиты информации Организационное и правовое обеспечение информационной безопасности Техническая защита информации Сети и системы передачи информации Безопасность жизнедеятельности Языки программирования Технология и методы программирования Управление информационной безопасностью Документоведение Электротехника Электроника и схемотехника Информационные технологии Основы информационной безопасности Теория игр и исследование операций Прикладная универсальная алгебра Линейное и нелинейное программирование Методы оптимизации Математическое моделирование Комбинаторные и экстремальные задачи на графах и сетях