Биометрические технологии

реклама

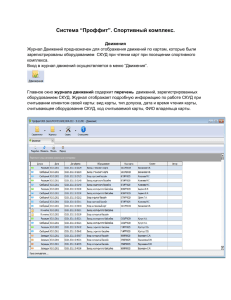

Системы контроля доступа 46 ОБОРУДОВАНИЕ, СИСТЕМЫ, ТЕХНОЛОГИИ ÅËÓÏÂÚ˘ÂÒÍË ëËÒÚÂÏ˚ ÚÂıÌÓÎÓ„ËË äéãéçäÄ êÖÑÄäíéêÄ ‰ÓÒÚÛÔ‡ – ‚ ÒËÒÚÂχı ÍÓÌÚÓÎfl ‰Ë̇Ï˘ÌÓ ‡Á‚Ë‚‡˛˘ËÈÒfl ˚ÌÓÍ Г оворя о современных системах и средствах обеспечения безопасности объектов, нельзя не упомянуть системы контроля и управления доступом (СКУД). Данный класс систем стал практически таким же распространенным, как охранно-пожарные сигнализации и системы теленаблюдения. Ни один объект не может претендовать на защищенность без оснащения СКУД. Это становится особенно актуальным сейчас, когда возросла опасность террористических атак на наиболее важные промышленные и государственные объекты. Одно из важных отличий СКУД от остальных систем состоит в возможности активного противодействия проникновению на охраняемый объект, а не только регистрации факта такого проникновения, что выводит данные системы на передовые позиции в деле борьбы с терроризмом. Необходимо особо отметить, что, являясь одной из наиболее сложных и "интеллектуальных" систем, СКУД довольно часто выступает в роли ядра интегрированной системы безопасности (ИСБ) объекта. Поскольку в последнее время задачи интеграции различных подсистем в единый комплекс безопасности выходят на передний план, соответственно возрастает роль СКУД как системы, обеспечивающей возможность такой интеграции. Кроме того, расширяется список технологий и устройств для идентификации, гарантирующих высокую точность и защищенность объекта. Все большее распространение получает биометрическая идентификация, которая переходит из разряда экзотики в область практического применения. Открывая сегодня раздел СКУД, осветим подробнее именно биометрию, как перспективную область систем идентификации. В дальнейшем постараемся затронуть наиболее интересные и актуальные для читателя вопросы построения СКУД. Ä.Ä. ÉË̈ Редактор раздела "СКУД" август–сентябрь 2002 www.telenews.ru Ë ÛÔ‡‚ÎÂÌËfl ‰ÓÒÚÛÔÓÏ Проблема точной идентификации (определения личности) возникла не сегодня и не вчера, данный вопрос волновал еще наших далеких предков. Со временем было придумано много различных способов для того, чтобы человек мог подтвердить, что это именно он, а не кто-то другой. Шли столетия, на смену берестяной грамоте и свиткам с восковыми печатями пришли мандаты и справки, потом появились пропуска с фотографиями, удостоверения личности, пароли и коды и т.д. Все это материальное и нематериальное многообразие можно назвать одним словом – идентификатор, владение которым, или знание которого, подтверждало, что ты – это ты С развитием прогресса возникали все более сложные идентификаторы и все более искусно придуманные их подделки (поддельные документы или подсмотренные и "выбитые" пароли и коды). В последние десятилетия появились новые идентификаторы – электронные карты (магнитные, Виганда, Proximity, Smart и пр.), которые успешно используются в современных системах контроля управления доступом (СКУД) и, казалось бы, успешно решают проблему идентификации. Кроме того, есть круг задач, для которых необходима более высокая точность и безопасность самого процесса определения личности (сложность подделки, отсутствие возможности передачи идентификатора другому лицу и пр.). Известно, что человек обладает рядом уникальных признаков, присущих исключительно ему – внешность, голос, отпечатки пальцев и прочее – он сам по себе "ходячий идентификатор". Некоторые из этих признаков уже давно и успешно используются в областях, связанных с процессом идентификации, а именно – в криминалистике (отпечатки пальцев, тест на ДНК и пр.). В то же время развитие компьютерных технологий, появление новых материалов и математических алгоритмов обеспечило возможность создания специализированных устройств идентификации – биометрических считывателей. Что такое биометрическая идентификация? 1. Биометрическая идентификация – это способ идентификации личности по отдельным специфическим биометрическим признакам (иденти- Ä.Ä. ÉË̈ Специалист в области систем контроля доступа фикаторам), присущим конкретному человеку. Данные признаки можно условно разделить на две основные группы: ● врожденные генетические и физиологические параметры (геометрия ладони, отпечаток пальца, рисунок радужной оболочки или сетчатки глаза, геометрические характеристики лица, структура ДНК – сигнатура); ● индивидуальные особенности, приобретенные в течение жизни (почерк, речь, "индивидуальный стиль работы на клавиатуре" и пр.). Биометрические системы и считыватели для СКУД являются одними из наиболее сложных. Поскольку назначением любой СКУД, в том числе и биомет- Таблица 1 Производитель Система или считыватель Recognition Hand Key II Inc. BioMet Partners Very Fast Inc. Время Ошибка Пользователи Идентификатор идентификации I и II рода 1с FRR = 0,001 512–32 512 чел. Кисть руки FAR = 0,000001 1с FAR/FRR = <0,1 999–8000 чел. Два пальца Системы контроля доступа 48 ОБОРУДОВАНИЕ, СИСТЕМЫ, ТЕХНОЛОГИИ Таблица 2 Производитель Система или считыватель Bioscrypt V-Smart интегрируется во внешнюю СКУД Bioscrypt V-Prox интегрируется во внешнюю СКУД Bioscrypt V-Flex интегрируется во внешнюю СКУД Bioscrypt Время иден- Ошибка тификации I и II рода <2 с EER = 0,1 <1 с EER = 0,1 Кол-во пользоватей От мощности контроллера 4000 <1 с EER = 0,1 4000 SecuOne V-Pass интегрируется <1 с во внешнюю СКУД FingerscanV20, <1 с может работать автономно или интегрируется во внешнюю СКУД SFI-3000 <1 с SecuOne HFI-2000 <1 с Deister Electronic bioProx ~ 0,3 с Identix рической, является идентификация (аутентификация) пользователей, системы, построенные на основе считывателей биометрических признаков, выполняют аналогичные функции. Фактически любая биометрическая СКУД производит сличение заранее занесенного в память системы и вновь вводимого биометрического признака. Биометрические считыватели являются современными высокоточными устройствами идентификации и используются в основном на объектах c повышенными требованиями секретности. Биометрическая идентификация является одной из наиболее надежных, поскольку человек идентифицируется по признакам, которые невозможно передать другому лицу, в отличие от внешних идентификаторов (электронных карт, меток, брелоков, ключей и пр.). Идентификация по конфигурации ладони Наиболее известными устройствами являются биометрические сканеры кисти руки HandKey (ID3D) и HandKey II компании Recognition Systems Inc. (США). Данный метод основан на сканировании профиля ладони (ширины ладони, пальцев, их длины и толщины). Кисть руки, помещенная на специализированный терминал, сканируется инфракрасным светом, сигнал регистрируется специальной ПЗС-камерой. При этом перед сканированием пользователь либо вводит свой PIN-код со встроенной клавиатуры либо читает какой-то идентификатор (например, PROX-карту). Считыватель, которому таким образом задается конкретный образ ладони, производит сличение оригинала и информации, занесенной ранее в память. Клиент как бы предупреждает считыватель, что будет сканироваться именно его рука, что, в свою очередь, позволяет многократно уменьшить время идентификации. Вероятность ложного отказа в доступе (ошибки первого рода) – FRR=0,001%, вероятность ложного доступа (ошибки второго рода) – FAR=0,000001%. Из известных производителей наиболее близких по описанным функциям систем можно также отметить компанию BioMet Partners Inc. (устройства: FingerFoto, VeryFast, BioSmart+ на основе биометрического терминала Digi-2). август–сентябрь 2002 www.telenews.ru Идентификатор Бесконтактная Smartкарта + отпечаток пальца PROX-карта + отпечаток пальца Любой считыватель с выходом Виганда + отпечаток пальца Отпечаток пальца FAR = 0,01 200 FRR = 0,002 Нет данных 512–30 000 Любой считыватель с выходом Виганда или клавиатура + отпечаток пальца FRR = 0,01 30 Отпечаток пальца FAR = 0,001 FRR = 0,01 700 Клавиатура + FAR = 0,001 отпечаток пальца Нет данных 300 PROX-карта + отпечаток пальца Дактилоскопические системы идентификации (по отпечатку пальца) Данная технология является одной из самых распространенных. Она широко используется как для построения систем доступа к информации, так и в классических СКУД, управляющих доступом в помещение. В основе указанной технологии лежит уникальность рисунка папиллярных линий на пальце и ладони. Следует отметить высокую популярность данного метода во всем мире, во-первых, из-за сложности подделки отпечатка, во-вторых, из-за его устойчивости (неизменяемости со временем) и, в-третьих, из-за компактности самого сканера и малого объема идентификационного кода, что делает возможным быстрый поиск по базе данных. Не последнюю роль играет также привычность применения данного идентификатора в традиционной криминалистике. В США и более 30 других странах функционирует единая дактилоскопическая система идентификации преступников AFIS (Automated Fingerprint Identification Systems). Основной принцип данной технологии – сканирование уникального папиллярного узора пальцев специализированным сканером. Время идентификации обычно составляет менее 1 с. При этом пользователь вводит свой PIN-код или читает карту и прикладывает палец к сканеру. Ввод PIN-кода или чтение карты позволяет минимизировать время поиска отпечатка пальца по базе данных. Вероятность ошибки первого рода – FRR=0,01÷0,0001%, вероятность ошибки второго рода – FAR=0,002÷0,0001. Существуют модификации дактилоскопических считывателей, не требующие предварительной идентификации путем ввода кода или чтения карты, они осуществляют поиск по всей базе данных. Как правило, база отпечатков в таких считывателях ограничена для снижения времени поиска нужного отпечатка. Пример – считыватель V-Pass компании Bioscrypt. Следует отметить мощное ускорение развития дактилоскопических технологий идентификации в последнее время как в приложениях СКУД, так и в приложениях, используемых для регулирования доступа к компьютерной информации. В приложениях, ориентированных на рынок СКУД, появилось большое число автономных ("stand alone") устройств, совмещающих биометрические сканеры и электромеханические замковые устройства, домофоны и пр. Наиболее агрессивно выступают производители из Южной Кореи. Связано это, прежде всего, с появлением недорогих кремниевых сканеров, позволяющих не только минимизировать стоимость конечного устройства, но и легко интегрирующихся в него за счет миниатюрных размеров. В данном классе устройств можно упомянуть терминалы TouchOne компании SecuOne и биометрический замок Finguard. Для предотвращения несанкционированного доступа к компьютеру и защиты информации наиболее часто используются кремниевые дактилоскопические сканеры, встроенные в клавиатуру или в мышь. В настоящее время существуют варианты дактилоскопических сканеров с LPT- и USB-интерфейсами. Из наиболее известных в России производителей дактилоскопических систем для классических СКУД, обладающих широкими возможностями для интеграции, можно назвать компании Bioscrypt (считыватели серии VeriProx) и Identix (терминал FingerscanV20). Глаз в качестве идентификатора. В настоящий момент в мире наиболее известны две технологии, использующие в качестве идентификатора глаз человека, они является одними из наиболее высоконадежных. Первая основана на идентификации рисунка радужной оболочки глаза. В настоящий момент устройства на основе данной технологии предлагаются компаниями Iridian и LG Electronics (Iris Access 2200 и Iris Access 3000 соответственно). В стадии завершения коммерческой разработки находится также устройства BM-ET100US и BMET500 компании Matsushita Electric Corporation (торговая марка Panasonic). Вторая технология использует метод сканирования глазного дна - сетчатки глаза и базируется на уникальности углового распределения кровеносных сосудов для каждого человека (компания EyeDentify, терминал Icam 2001). Рассмотрим подробнее данные устройства. Таблица 3 Производитель Система или считыватель LG Electronics Iris Access 3000 Iridian Iris Access 2200 Panasonic Panasonic BM-ET500 Время идентификации ~1с ~ 2,5 с ~3с Ошибка Iи II рода EER= 8,3 x 10-7 EER= 8,3 x 10-7 нет данных EyeDentify 1,5–5 с FAR=10-6 ICAM 2001 Пользователи нет данных нет данных 2000 человек (4000 глаз) 3000 Идентификатор Радужная оболочка Радужная оболочка Радужная оболочка Сетчатка Системы контроля доступа 50 ОБОРУДОВАНИЕ, СИСТЕМЫ, ТЕХНОЛОГИИ Почему именно радужная оболочка глаза? Радужная оболочка глаза обладает высочайшим уровнем индивидуальности для каждого человека. Вероятность того, что два разных человека имеют один и тот же рисунок радужной оболочки глаза равняется 1 к 1078 , в то время как все население Земли составляет примерно 1010 . Радужная оболочка глаза стабильна и не изменяется в течение всей жизни. Являясь статистически сложным параметром, она делает практически невозможным ошибочное опознавание другого человека с очень схожим рисунком радужной оболочки глаза. Такая вероятность составляет 1/1,200,000. Обмануть систему практически не возможно. Система определяет множество параметров изображения сетчатки глаза, оцифровывает это изображение, конвертируя его в индивидуальный код IrisCodeTM и узнает это изображение при изменениях состояния глаза, как то расширение/сужение зрачка. Наличие очков или контактных линз не является препятствием для правильной идентификации. Данная технология по определению является полностью бесконтактной, при этом расстояние стабильной идентификации достигает 25см. В указанных системах фактически осуществляется не сканирование а захват изображения (как в цифровом фотоаппарате). В системах компаний Iridian и LG Electronics специализированные контроллеры в максимальной конфигурации поддерживают 2 и 4 считывателя соответственно. Контроллер фактически представляет собой специализированный компьютер с процессором Intel, материнской платой, сетевой картой, платами видеоввода и платой управления дверями. Ввод информации осуществляется заранее на специальном считывателе, ICU (Iridian) и EOU (LG Electronics) подключенном к компьютеру по RS-232. Считыватели, на которых непосредственно осуществляется процесс считывания информации с глаза — FGB (Iridian) и ROU (LG Electronics), подключаются к контроллеру по интерфейсу RS422. К контроллеру могут подключаться также считыватели с форматом Виганда или RS-422 для осуществления предварительной идентификации. Что касается особенностей системы компании Matsushita Electric Corporation, то можно указать на отсутствие Виганд интерфейса (для подключения внешних считывателей), поскольку устройство ориентированно на идентификацию исключительно по глазу. Сетка кровеносных сосудов сетчатки глаза также уникальна для каждого человека. Она не предопределена генетически и, поэтому, различна даже у близнецов. В тоже время она стабильна на протяжении всей жизни человека, что делает ее чрезвычайно удобным идентификатором. В терминале Icam 2001 используется специальная камера с электромеханическим сенсором, регистрирующим отражающие и поглощающие характеристики сетчатки с расстояния менее 3см. Излучающая лампа имеет малую мощность — 7mW и длину волны — 890 nM (луч близкий к ИК спектру), что исключает какое либо негативное воздействие на человека и не вызывает дискомфорта. Перед процессом идентификации клиент вводит свой PIN-код, и смотрит в специальный окуляр. Вероятность ошибки август–сентябрь 2002 www.telenews.ru второго рода (ложный допуск) FAR= одна миллионная (при любых обстоятельствах). Терминал Icam 2001 может функционировать как в автономном режиме - ”stand alone”, самостоятельно управляя дверями (за счет встроенных релейных выходов). В то же время Icam 2001 легко интегрируется в существующие СКУД и ИСБ (за счет встроенных выходов: Wiegand 26бит, RS-232, RS-485). Необходимо отметить некоторые трудности психологического характера - не все люди спокойно относятся к самой процедуре сканирования сетчатки, хотя с медицинской точки зрения она безвредна. С точки зрения удобства самого процесса, технология идентификации по радужной оболочке глаза имеет существенное преимущество в сравнении с сетчаткой, поскольку нет необходимости смотреть в ”окуляр” с расстояния 3 см, а достаточно просто подойти к считывателю на расстояние порядка 25см. Следует сказать, что некоторые компании, указанные в таблице 3, предлагают также специальные устройства идентификации на основе радужной оболочки глаза для регулирования доступа к компьютеру: ”LG Series” (LG Electronics) и ”Authenticam” (Panasonic, Iridian) зуются системы ZN-FaceIII и FaceVACS. Идентификация голоса Основная область применения – доступ к компьютерным сетям по телефону. Достоверность распознавания довольно низкая – уровень EER составляет 2–5%. Измеряемыми характеристиками, по которым производится сравнение, являются: резонансные частоты речевого аппарата клиента, период высоты тона, огибающая формы сигнала и пр. "Почерк" работы на клавиатуре Данные системы можно разделить на два основных типа: ● для идентификации пользователя, пытающегося получить доступ к вычислительным ресурсам; ● для осуществления незаметного мониторингового контроля уже в процессе работы (если за компьютер сядет другой человек – доступ прервется). Основными характеристиками являются временные интервалы между моментами нажатий на клавиши и временем нажатия. Достоверность распознавания довольно низкая – EER составляет 3–4%. Однако они удобны для проведения скрытой идентификации пользователя. В классических СКУД не применяются. Идентификация по подписи Данная технология имеет широкое распространение, но используется в большей степени в электронной коммерции – для организации доступа к компьютерной информации (для идентификации пользователей компьютерных сетей, подтверждения платежных операций с клиентами), доступа к корпоративной информации на "handheld" устройствах и – практически не используется в классических СКУД. Она основана на сопоставлении графических параметров подписи. Типичным примером таких систем является вся линейка продуктов компании PenOp (IncSnap, IncTools, PenX, Sign-it, Sign-On и пр.). Вероятность ошибок первого (FRR) и второго (FAR) рода зависит от выбранных пороговых значений. Сканирование лица Данные системы, как правило, имеют программную реализацию и представляют собой специализированные алгоритмы обработки графических образов, вводимых в компьютер с видеокамеры. Аппаратная часть состоит из самого компьютера, камеры и платы захвата изображения. Основной недостаток этого метода – невысокая точность идентификации, особенно при изменении условий освещенности объекта. В то же время технология постоянно совершенствуется, и в настоящий момент на мировом рынке данных систем представлено достаточное количество законченных коммерческих продуктов. До недавнего времени в классических СКУД эта технология применялась чрезвычайно редко. Наиболее распространенная область применения – цифровые базы фотографий с нейроподобными алгоритмами идентификации личности по чертам лица (например, ZN-Phantomas). Типичные примеры систем данного класса: FaceIt (компании Visionics), FaceVACS (компании Plettac), ZN-Phantomas, ZN-FaceIII (компании ZN GmbH). Для решения классических задач СКУД исполь- Цены и перспективы Перспективы распространения биометрических систем в огромной степени зависят от ценового параметра. До недавнего времени их применение ограничивалось объектами особой важности, то есть там, где возможный ущерб был несоизмеримо больше затрат на их приобретение и обслуживание. Аналогичная ситуация наблюдалась и в области защиты компьютерной информации, где проблемы доступа решались в основном за счет использования программных средств. Ситуация резко изменилась с появлением недорогих кремниевых сканеров, которые позволили снизить ценовую планку ниже "условного психологического предела" – $1000 (для биометрических считывателей, применяемых в классических СКУД). Имея малые размеры, кремниевые сканеры также дали мощный импульс к разработке широкой гаммы аппаратных средств защиты доступа к компьютерам, и многие производители PC и комплектующих к ним имеют в своей производственной линейке такие системы стоимостью от $120–$3000 (клавиатуры, мыши, notebook со сканерами отпечатка пальца). Вообще, можно сказать, что сейчас сканирование отпечатка пальца – наиболее популярная технология как в области устройств регулирования доступа к компьютеру, так и в классических СКУД, причем рынок таких устройств устойчиво растет. Кроме того, для защиты доступа к компьютерам вполне доступна даже такая экзотическая технология, как сканирование радужной оболочки глаза. К примеру, комплект оборудования authenticam™ компании IRIDIAN™ для защиты одного компьютера стоит не более $300. При этом для подключения камеры используются стандартные порты – USB или LPT. Поскольку применение биометрики в классических СКУД, как правило, ограничивается защи- той наиболее ответственных помещений, огромную роль приобретает возможность интеграции биометрических считывателей как в уже существующие на объекте, так и новые СКУД. Большинство современных СКУД использует интерфейс Виганда, и поэтому большим преимуществом обладают биометрические считыватели, которые также его имеют (например, считыватели компании Bioscript стоимостью от $900 до $1300). Замкнутые системы, которые предполагают использование исключительно биометрических считывателей одной компании, имеют более "туманные" перспективы, особенно с учетом явного процесса взаимной интеграции систем безопасности. Что касается недорогих автономных систем, где одно устройство совмещает функции контроллера, сканера отпечатка пальца и электрозамка, то такое оборудование корейского производства можно приобрести по цене не выше $600. Аналогичное более мощное и надежное оборудование (к примеру, Fingerscan V20 компании IDENTIX ) будет стоить уже $1600. Необходимо также отметить растущую тенденцию к интеграции в конкретных устройствах биометрических и других технологий идентификации. Большинство производителей СКУД давно имеет в своей производственной линейке биометрические считыватели, совмещенные со считывателями Proximity-карт. Такая интеграция обеспечивает удобство предварительной идентификации пользователя. В последнее время появились принципиально новые биометрические устройства, где используется также технология бесконтактных Smart-карт, когда отпеча- 51 Системы контроля доступа ОБОРУДОВАНИЕ, СИСТЕМЫ, ТЕХНОЛОГИИ ток пальца или другой биометрический признак хранится не на считывателе, а на Smart-карте, чем обеспечивается существенное увеличение базы клиентов и повышение уровня безопасности (например, считыватель V-Smart). Подводя итог, можно сказать, что биометрика – активно развивающееся направление. Инвестиции в данную область растут и растет количество предложений устройств и решений на основе различных биометрических технологий со стороны ведущих индустри■ альных компаний, за ними – будущее. Ваше мнение и вопросы по статье направляйте на ss @ groteck.ru www.telenews.ru август–сентябрь 2002