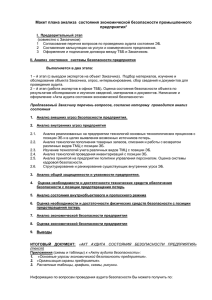

Информация – самый ценный ресурс в компании, а в некоторых

реклама

УДК 339.72.015:004.056 А.А. Иминова, А.А. Чухрий, Р.Н. Заркумова НГТУ, Новосибирск МЕТОДОЛОГИЧЕСКИЕ ПРОБЛЕМЫ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ОБЛАСТИ АУДИТА Информация – самый ценный ресурс в компании, а в некоторых случаях является и производственным ресурсом, от сохранности которого зависят важные технологические процессы. Развитие информационных систем (ИС) ведет к тому, что рано или поздно может обозначиться критический порог, когда система еще работает, но неизвестно, как себя проявит завтра при возникновении угрозы безопасности. Аудит информационной безопасности (ИБ) позволяет получить объективную и независимую оценку текущего состояния защищѐнности автоматизированной системы. Результаты проведения аудита являются основой для формирования дальнейшей стратегии развития информационной безопасности предприятия. Основной задачей аудита ИБ является оценка текущего состояния информационной безопасности в компании, а также соответствие поставленной задаче бизнеса по увеличению рентабельности предприятия. Целью проведения аудита является разработка технических средств и комплекса организационных мер для обеспечения защиты информационных ресурсов (ИР) системы. Аудит безопасности позволяет принимать обоснованные решения по защите ИР отдельно взятого предприятия. Результатом проведения аудита является аудиторский отчет, содержащий сведения и выводы о состоянии защищенности ИС предприятия. До недавнего времени лишь сравнительно небольшая доля организаций добровольно проводила аудит ИБ. Сейчас положение меняется. Приведение подсистем ИБ в соответствие с требованиями современных стандартов и добровольная сертификация на соответствие этим требованиям рассматриваются большинством руководителей как основной путь улучшения положения дел в области ИБ. В настоящее время используется три основных метода (подхода) к проведению аудита, которые существенно различаются между собой. Первый метод, самый сложный, базируется на анализе рисков[1]. Аудитор определяет для исследуемой ИС индивидуальный набор требований безопасности, в наибольшей степени учитывающий особенности данной ИС, среды ее функционирования и существующие в данной среде угрозы безопасности. Данный подход является наиболее трудоемким и требует наивысшей квалификации аудитора. На качество результатов аудита, в этом случае, сильно влияет используемая методология анализа и управления рисками и ее применимость к данному типу ИС. Второй метод, самый практичный, опирается на использование стандартов ИБ (BS 7799[2], ISO 17799[3]). Стандарты определяют базовый набор требований безопасности для широкого класса ИС, который формируется в результате обобщения мировой практики. Стандарты могут определять разные наборы требований безопасности в зависимости от требуемого уровня защищенности ИС, ее принадлежности (коммерческая организация или государственная), а также назначения (финансы, промышленность, связь и т.п.). Аудитор в данном случае должен правильно определить набор требований стандарта, соответствие которым требуется обеспечить для данной ИС. Необходима также методика, позволяющая оценить это соответствие. Из-за своей простоты (набор требований для проведения аудита уже заранее определен стандартом) и надежности, описанный метод наиболее распространен на практике. Он позволяет при минимальных затратах ресурсов сделать обоснованные выводы о состоянии ИС. Третий метод, наиболее эффективный, предполагает комбинирование первых двух подходов. К сожалению, все имеющиеся на сегодняшний день методики (преимущественно иностранные) позволяют получить лишь качественную оценку ИБ, например, Guide to BS 7799 risk assessment and risk management – DISC, PD 3002, 1998[2]; Guide to BS 7799 auditing.o – DISC, PD 3004[3]. Сами стандарты позволяют оценить только состояние управления безопасностью информации, а не уровень защищенности информационной системы. В вышеупомянутых методиках оценка безопасности информации проводится по 10 ключевым контрольным пунктам, которые представляют собой лишь обязательные требования (требования действующего законодательства), либо считаются основными структурными элементами информационной безопасности (к примеру, обучение правилам безопасности). Процедура аудита безопасности ИС по версии стандарта ISO/IEC 17799 включают в себя проверку наличия 10 контрольных пунктов, оценку полноты и правильности реализации этих параметров, а также анализ их адекватности существующим рискам. Такой подход может дать ответ только на уровне «это хорошо, а это плохо», а вопросы «насколько плохо или хорошо», «до какой степени критично» остаются без ответа. Восполнить этот пробел поможет методика, которая выдает руководителю количественный итог, полную картину ситуации, которая цифрами подтверждает рекомендации специалистов, отвечающих за обеспечение безопасности информации в компании. Все вышеперечисленное свидетельствует о том, что, прежде всего, требуется: Совершенствование существующих методик; Совершенствование существующих стандартов. Возможны разработки новых более универсальных подходов к проведению аудита с привлечением как количественных, так и качественных оценок. БИБЛИОГРАФИЧЕСКИЙ СПИСОК 1. Петренко С.А. Управление информационными рисками. Экономически оправданная безопасность / С.А Петренко, С.В. Симонов – М.: Компания АйТи; ДМК Пресс, 2004. – 348с. 2. Международный стандарт ISO/IEC 17999:2000 (BS 7799 – 1:2000) «Информационные технологии – Управление информационной безопасностью» (Information technology – Information security management). 3. Британский стандарт BS 7799-2:2002(Part II). © А.А. Иминова, А.А. Чухрий, Р.Н. Заркумова, 2007