Основы информационной безопасности и защиты информации

реклама

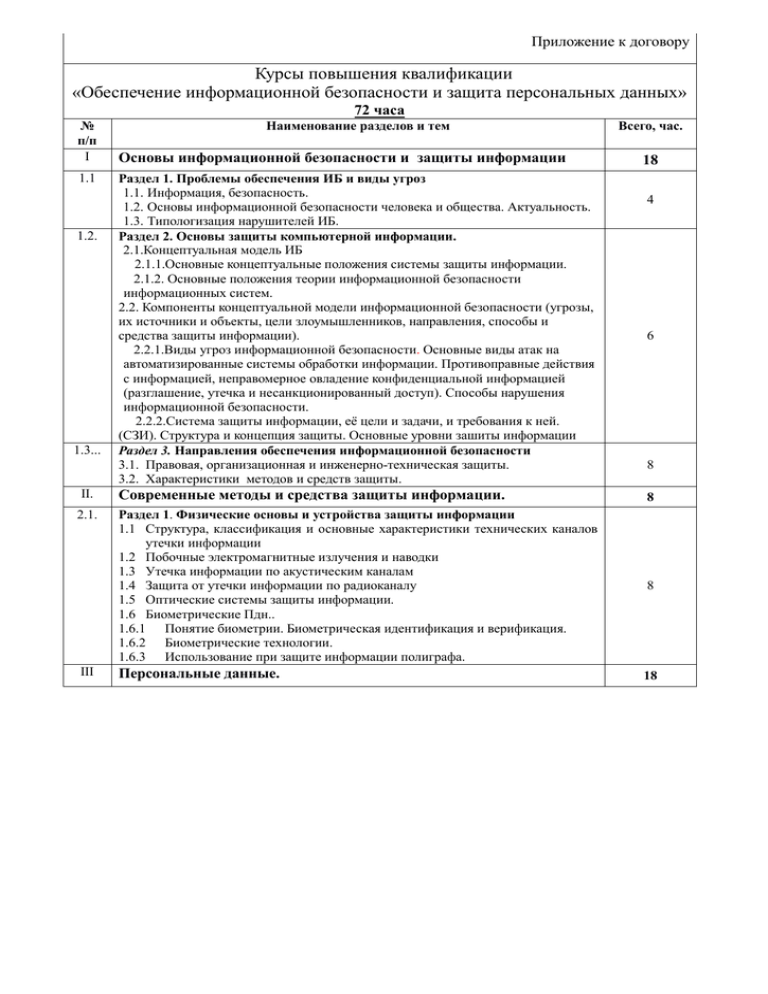

Приложение к договору Курсы повышения квалификации «Обеспечение информационной безопасности и защита персональных данных» 72 часа № п/п I 1.1 1.2. 1.3... Наименование разделов и тем Основы информационной безопасности и защиты информации Раздел 1. Проблемы обеспечения ИБ и виды угроз 1.1. Информация, безопасность. 1.2. Основы информационной безопасности человека и общества. Актуальность. 1.3. Типологизация нарушителей ИБ. Раздел 2. Основы защиты компьютерной информации. 2.1.Концептуальная модель ИБ 2.1.1.Основные концептуальные положения системы защиты информации. 2.1.2. Основные положения теории информационной безопасности информационных систем. 2.2. Компоненты концептуальной модели информационной безопасности (угрозы, их источники и объекты, цели злоумышленников, направления, способы и средства защиты информации). 2.2.1.Виды угроз информационной безопасности. Основные виды атак на автоматизированные системы обработки информации. Противоправные действия с информацией, неправомерное овладение конфиденциальной информацией (разглашение, утечка и несанкционированный доступ). Способы нарушения информационной безопасности. 2.2.2.Система защиты информации, её цели и задачи, и требования к ней. (СЗИ). Структура и концепция защиты. Основные уровни зашиты информации Раздел 3. Направления обеспечения информационной безопасности 3.1. Правовая, организационная и инженерно-техническая защиты. 3.2. Характеристики методов и средств защиты. Всего, час. 18 4 6 8 II. Современные методы и средства защиты информации. 8 2.1. Раздел 1. Физические основы и устройства защиты информации 1.1 Структура, классификация и основные характеристики технических каналов утечки информации 1.2 Побочные электромагнитные излучения и наводки 1.3 Утечка информации по акустическим каналам 1.4 Защита от утечки информации по радиоканалу 1.5 Оптические системы защиты информации. 1.6 Биометрические Пдн.. 1.6.1 Понятие биометрии. Биометрическая идентификация и верификация. 1.6.2 Биометрические технологии. 1.6.3 Использование при защите информации полиграфа. 8 Персональные данные. 18 III 3.1. 3.2.. 3.3.. 3.4... IV 4.1.. 4.2.. 4.3.. 4.4.. Раздел 1 Определение персональных данных. 1.1. Необходимость защиты персональных данных. 1.2. Основные понятия, используемые при защите ПДн 1.3. Принципы и условия обработки ПД 1.3. Категории персональных данных: 1.3.1.Общедоступные Пдн. Конфиденциальность ПД. 1.3.2 Согласие на обработку ПД субъекта ПД. 1.3.3.Специальные категории Пдн. 1.3.4.Категории персональных данных, обрабатываемых в ИСПДн. 1.3.5.Биометрические Пдн. 1.3.6. Трансграничная передача ПД. 1.4 Правовые акты, регламентирующие защиту ПДн Раздел 2. Оператор и субъект персональных данных: 2.1. Уведомление об обработке ПД .В каких случаях оператор ПДн имеет право не уведомлять Роскомнадзор. 2.2. Права субъекта ПД 2.2. Обязанности оператора Пдн. 2.3. Ответственность оператора Пдн. Раздел 3. Обработка персональных данных и обеспечение их безопасности: 3.1. Неавтоматизированная обработка ПДн. 3.2.Автоматизированная обработка Пдн. 3.3. Обеспечение безопасности Пдн. 3.4. Защита персональных данных: 3.4.1. Защита при неавтоматизированной обработке. 3.4.2. Защита биометрических Пдн. 3.4.3. Защита ПДн при трансграничной передаче . Раздел 4. Контроль и надзор за выполнением требований законодательства: 4.1. Роскомнадзор, функции, требования. 4.2. Итоги проверок Роскомнадзора. 4.3. Основные виды нарушений в области обработки ПД Информационные системы Пдн. Раздел 1. Защита персональных данных в ИСПдн. 1.1.Классификация ИСПДн. 1.2. Составление моделей угроз специальных ИСПДн. 1.3 Мероприятия по защите ПДн при обработке в ИСПДн. Общие мероприятия. Мероприятия по техническому обеспечению. 1.4. Система защиты ПДн при их обработке в ИСПДн. 1.4.1.Организационные меры. 1.4.2. Средства защиты Пдн. ◦ Средства защиты ПДн от утечки по техническим каналам. ◦ Средства защиты ПДн от несанкционированного доступа. 1.5. Средства защиты каналов при передаче Пдн. 1.6. Требования к средствам защиты Пдн. Раздел 2 Программно-аппаратные СЗИ. 2.1. Программно-аппаратные средства защиты информации. 2.1.1. Идентификация и аутентификация пользователей. 2.1.2. Основные подходы к защите данных от несанкционированного доступа. Шифрование. Контроль доступа. Разграничение доступа. 2.1.3. Понятие аппаратных и программно-аппаратных средства криптозащиты данных. 2.1.4. Защита компонентов ПЭВМ. 2.1.5. Средства защиты в компьютерной сети. Межсетевые экраны. 2.2. Обеспечение безопасности компьютерных систем и информационных сетей. 2.2.1. Защита компьютерных систем. Типовые угрозы сетевой безопасности. 2.2.2. Проблемы безопасности вычислительных сетей. Безопасность сети Интернет. Раздел 3. Предпроектное обследование и аудит ИСПДн на примере КГБУЗ «Диагностический центр Алтайского края» 3.1. Предпроектное обследование и аудит ИСПДн. 3.2. Разработка организационно-распорядительной документации Предпроектное обследование и аудит ИСПДн своего учреждения. (самостоятельная работа) 6 4 6 2 30 8 8 6 18 V Предотвращение преступлений и правонарушений в сфере защиты информации. Правовое обеспечение деятельности по защите Пдн. 5.1.. Раздел 1. Правовое обеспечение информационной безопасности 2.1. Федеральное законодательство в области защиты информации 2.1. Правовой режим защиты конфиденциальной информации 2.2. Судебное преследование за преступления в сфере компьютерной информации Раздел 2. Особенности преступлений в сфере компьютерной информации 1.1.Признаки и элементы компьютерных преступлений. 1.2. Особенности расследования компьютерных преступлений. 1.3. Обзор правонарушений и законодательная практика. Итоговое он-лайн тестирование 5.2.. VI 4 2 2 6