Архитектура компьютеров и

операционные системы.

1.История компьютера.

История компьютеров насчитывает уже более 200 лет. Первые механические

вычислительные машины были спроектированы и построены в 19 веке. Они

понадобились людям для решения все более сложных задач обработки чисел.

● 1940 - 1960

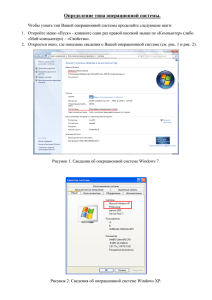

1940.

Калькулятор комплексных чисел

В 1939 году Bell Telephone Laboratories завершает создание калькулятора, разработку

которого начал Джордж Стибиц. Стибиц ошеломил группу, отправляя компьютеру

(расположенном в Нью-Йорке) команды с помощью терминала Teletype,

подключенного к Нью-Йорку по специальным телефонным линиям. Вероятно, это

первый пример вычислений с удаленным доступом.

1944

Harward Mark 1

Harvard Mark 1, разработанный профессором физики из Гарварда Говардом Эйкеном и

сконструированный и изготовленный IBM, представляет собой релейный калькулятор

размером с привычную нам комнату.

1946

ENIAC

Вычислительная система ENIAC, работа над которой началась в 1943 году, была

построена Джоном Мочли и Дж. Преспером Эккертом в Школе электротехники Мура в

Пенсильванском университете.

Благодаря электронной, а не электромеханической технологии, она была более чем в

1000 раз быстрее, чем любой предыдущий компьютер.

1948

Первая компьютерная программа

Исследователи из Манчестерского университета Фредерик Уильямс, Том Килберн и

Джефф Тутхилл разрабатывают маломасштабную экспериментальную машину

(SSEM), более известную как манчестерский «ребенок».

Это была первая программа в истории, запускавшаяся на цифровом электронном

компьютере с хранимой программой.

● 1950-е годы ХХ века.

1953

Электронная машина обработки данных IBM Model 701

За три года производства IBM продала 19 701 таких машин исследовательским

лабораториям, авиастроительным компаниям и федеральному правительству.

Введение IBM 701 также ознаменовало начало выхода IBM на рынок крупных

компаний.

1953

Первый компьютерный язык

Грейс Хоппер разрабатывает первый компьютерный язык, который в конечном итоге

стал известен как COBOL, что означает COMmon, Business-Oriented Language,

согласно Национальному музею американской истории.

1954

Магнитный барабанный калькулятор IBM 650.

IBM объявили 650 своим первым компьютером массового производства, а всего за

год компания продала 450 экземпляров.

Вращающийся со скоростью 12500 об/мин, магнитный барабан для хранения

данных 650 обеспечивает гораздо более быстрый доступ к хранимой информации,

чем другие барабанные машины.

Модель 650 также была очень популярна в университетах, где целое поколение

студентов впервые изучило программирование.

● 1960-е годы ХХ века.

1960

DEC PDP-1

Типичная компьютерная система PDP-1, которая продавалась примерно за 120 000

долларов, включала графический дисплей с электронно-лучевой трубкой, ввод/вывод

бумажной ленты, не требовала кондиционирования воздуха и нуждалась только в

одном операторе; все это стало тогда стандартом для мини-компьютеров.

1961

IBM 7030

В мэйнфреймах IBM серии 7000 впервые используются транзисторы.

1962

Компьютер Атлас.

Атлас, совместный проект Манчестерского университета, Ferranti Computers и Plessey,

стал доступен через девять лет после того, как компьютерная лаборатория

Манчестера начала изучать транзисторные технологии.

В то время Atlas был самым быстрым компьютером в мире и ввел понятие

«виртуальная память», то есть использование диска или барабана в качестве

расширения основной памяти. Управление системой обеспечивалось через Atlas

Supervisor, которую некоторые считают первой настоящей операционной системой.

1964

IBM/360

System/360 - важное событие в истории вычислительной техники.

В то время, когда IBM выпустила System/360, компания только что перешла от

дискретных транзисторов к интегральным схемам.

● 1970-е годы

1971

Первый микропроцессор Intel.

Первая реклама микропроцессора Intel 4004 появилась в журнале Electronic News.

1974

XEROX PARC Alto.

Alto - революционный компьютер, оказавший большое влияние на компьютерную

индустрию. Он был основан на графическом пользовательском интерфейсе с

использованием окон, значков и мыши и работал вместе с другими Alto по локальной

сети.

1976

Суперкомпьютер Cray-1.

Самая быстрая машина своего времени, Cray-1 отчасти зависит от ее формы, буквы

«С», которая уменьшает длину проводов и, следовательно, сигналы времени

должны проходить по ним.

Высокая плотность упаковки интегральных схем и новая фреоновая система

охлаждения также способствовали его быстродействию.

1976

Intel 8080.

Intel и Zilog представили новые микропроцессоры. В пять раз быстрее, чем его

предшественник 8008, Intel 8080 мог обрабатывать в четыре раза больше байтов,

что в сумме составляет 64 килобайта.

1976

Apple I.

Разработанный Стивом Возняком, уроженцем Калифорнии, и продаваемый его другом

Стивом Джобсом, Apple I представляет собой одноплатный компьютер для

любителей.

1977

Apple II.

Apple-II продавался в комплекте с основной логической платой, импульсным

источником питания, клавиатурой, корпусом, руководством, игровыми манипуляторами

и кассетной лентой с игрой Breakout.

В период с 1977 по 1993 год были проданы миллионы Apple II, что сделало его одной

из самых долгоживущих линеек персональных компьютеров.

1979

Микропроцессор Motorola 68000.

Этот высокопроизводительный процессор нашел свое место в мощных рабочих

станциях, предназначенных для ресурсоемких графических программ,

распространенных в инженерии.

1979

ATARI 400 и 800.

Вскоре после поставки игровой консоли Atari VCS, Atari разрабатывает два

микрокомпьютера с игровыми возможностями: Model 400 и Model 800.

Model400 служил в основном как игровая консоль, а 800 был скорее домашним

компьютером.

● 1980-е годы.

1981

Персональный компьютер IBM.

Узнаваемость бренда IBM, наряду с масштабной маркетинговой кампанией,

способствовала быстрому росту рынка персональных компьютеров с анонсом

собственного персонального компьютера (ПК).

Первый ПК IBM, формально известный как IBM Model 5150, был основан на

микропроцессоре Intel 8088 4,77 МГц и использовал операционную систему Microsoft

MS-DOS.

1982

Коммодор 64.

Коммодор 64 или C64, как он более известен, продается за 595 долларов, имеет 64 КБ

оперативной памяти и впечатляющую графику.

Тысячи наименований программного обеспечения были выпущены за время жизни

C64, и к тому времени, когда он был прекращен в 1993 году, было продано более 22

миллионов единиц.

Он признан Книгой рекордов Гиннеса 2006 года как самый продаваемый компьютер

всех времен.

1983

Compaq Portable.

Compaq Portable, рекламируемый как первый компьютер, на 100% совместимый с IBM

PC, может запускать то же программное обеспечение, что и IBM PC.

Успех Compaq положил начало рынку IBM-совместимых компьютеров, который к

1996 году занял 83% рынка персональных компьютеров.

1984

Apple Macintosh.

Macintosh был первым успешным компьютером с управляемым мышью и

графическим пользовательским интерфейсом, основанным на микропроцессоре

Motorola 68000. Его цена составляла 2500 долларов.

1987

IBM Personal System /2 (PS/2).

Это первая система IBM, включающая чип Intel 80386, к концу первого года компания

поставила более 1 миллиона единиц. В то же время IBM выпустила новую

операционную систему OS/2, впервые позволившую использовать мышь с

компьютерами IBM.

Многие считают, что PS/2 сделал 3,5-дюймовый дисковод для гибких дисков и

видеографический массив (VGA) стандартом для компьютеров IBM.

1989

Intel 80486.

Intel выпустила микропроцессор 80486 и чип RISC / сопроцессор i860, каждый из

которых содержит более 1 миллиона транзисторов. Микропроцессор RISC имел

32-битный целочисленный арифметико-логический блок (часть ЦП, которая выполняет

такие операции, как сложение и вычитание), 64-битный блок с плавающей запятой и

тактовую частоту 33 МГц.

Микросхемы 486 остались аналогичными по структуре своим предшественникам, 386

микросхемам. Что отличает 486 от других, так это его оптимизированный набор

инструкций с унифицированными инструкциями и кэшем данных на кристалле, а

также опциональным встроенным блоком вычислений с плавающей запятой.

В сочетании с усовершенствованным блоком интерфейса шины микропроцессор

удвоил производительность 386 без увеличения тактовой частоты.

● 21 век.

2005

Ардуино.

Возвращаясь к эре персональных компьютеров в 1970-х годах, Arduino начинается как

проект Interaction Design Institute, Ивреа, Италия.

Каждая плата Arduino размером с кредитную карту состояла из недорогого

микроконтроллера и сигнальных разъемов, что делало Arduino идеальным для

использования в любых приложениях, подключающихся к внешнему миру или

контролирующих его.

2007

Apple iPhone.

Apple запускает iPhone - комбинацию веб-браузера, музыкального плеера и

сотового телефона, который может загружать новые функции в виде приложений из

онлайн-магазина Apple.

2010

Apple iPad.

IPad сочетает в себе многие популярные возможности iPhone, такие как встроенная

камера высокого разрешения, доступ к iTunes Store и возможности аудио-видео, но с

девятидюймовым экраном и без телефона.

Приложения, игры и аксессуары помогли поднять популярность iPad и привели к

его внедрению в тысячи различных приложений, например, создания фильмов,

графики, музыки, управления запасами и систем кассовых терминалов, и это лишь

некоторые из них.

2012

Raspberry Pi.

Созданный в Великобритании фондом Raspberry Pi Foundation, этот компьютер

размером с кредитную карту отличается удобством использования и простотой

конструкции, что делает его очень популярным среди студентов и любителей.

2020

Чип Apple M1.

M1 был разработан Apple Inc. как центральный процессор (CPU) и графический

процессор (GPU) для компьютеров Macintosh и планшетов iPad Pro.

Он также знаменует собой первое серьезное изменение в наборе инструкций,

используемом компьютерами Macintosh с тех пор, как Apple в 2006 году

переключила компьютеры Mac с PowerPC на Intel.

2.Аппаратное обеспечение компьютеров.

Любой компьютер можно представить, как иерархическую систему,

представляющую собой совокупность взаимосвязанных подсистем, каждая из

которых, в свою очередь, иерархична по своей структуре, пока мы не достигнем

некоторого низшего уровня элементарной подсистемы.

На каждом уровне компьютер можно рассматривать как совокупность структуры и

выполняемых функций.

● Функция - работа каждого отдельного компонента как части конструкции.

● Структура - способ, которым компоненты взаимосвязаны.

Функции компьютера.

Компьютер может выполнять всего четыре основные функции:

1) Обработка данных.

Данные могут принимать самые разные формы, и диапазон требований к обработке

широк. Однако мы увидим, что существует только несколько основных методов или

типов обработки данных.

2) Хранение данных.

Даже если компьютер обрабатывает данные «на лету» (т. е. данные поступают и

обрабатываются, а результаты немедленно отправляются), компьютер должен

временно хранить по крайней мере те фрагменты данных, которые обрабатываются в

любой момент времени. Таким образом, есть хотя бы функция кратковременного

хранения данных. Не менее важно, что компьютер выполняет функцию

долговременного хранения данных. Файлы данных сохраняются на компьютере для

последующего поиска и обновления.

3) Перемещение данных.

Операционная среда компьютера состоит из устройств, которые служат источниками

или получателями данных. Когда данные принимаются или доставляются на

устройство, которое напрямую подключено к компьютеру, этот процесс называется

вводом-выводом (Input/Output, I/O), а устройство называется периферийным

устройством. Когда данные перемещаются на большие расстояния, на удаленное

устройство или с него, этот процесс называется передачей данных.

4) Управление.

Внутри компьютера блок управления отвечает за ресурсы компьютера и работу его

функциональных частей в соответствии с инструкциями.

Структура компьютера.

На Рисунке 2 представлена иерархия внутренней структуры

традиционного однопроцессорного компьютера.

Рис. 2

Структура однопроцессорного компьютера.

Она включает четыре основных структурных компонента:

● Центральный процессор(ЦП).

ЦП контролирует работу компьютера и выполняет его функции

обработки данных; часто называют процессором.

● Основная память(ОП).

ОП хранит данные.

● Ввод-вывод(ВВ, Input/Output, I/O).

ВВ перемещает данные между компьютером и его внешней средой.

● Системные соединения.

Это некоторый механизм, обеспечивающий связь между

процессором, основной памятью и вводом-выводом. Типичным

примером системного соединения является системная шина,

состоящая из ряда проводов, к которым присоединяются все

остальные компоненты.

В системе может быть один или более упомянутых компонентов.

Традиционно был только один процессор. В последние годы в одном

компьютере все чаще используется несколько процессоров.

В центральный процессор входят:

● Блок управления, который контролирует работу ЦП и,

следовательно, компьютера.

● Арифметико-логическое устройство (АЛУ), выполняющее

обработку данных.

● Регистры, которые обеспечивает внутреннюю память ЦП.

● Внутренние соединения ЦП. Это некоторый механизм, который

обеспечивает связь между блоком управления, АЛУ и регистрами.

Структура многоядерного компьютера.

Современные компьютеры обычно имеют несколько процессоров. Когда

все эти процессоры размещены на одном кристалле, используется

термин многоядерный компьютер, а каждый процессор (состоящий из

блока управления, АЛУ, регистров и, возможно, кэш-памяти) называется

ядром. Для пояснения терминологии будем использовать следующие

определения:

● Центральный процессор (ЦП).

Это та часть компьютера, которая извлекает и выполняет команды.

Он состоит из АЛУ, блока управления и регистров. В системе с

одним процессором его часто называют просто процессором.

● Ядро.

Это индивидуальный блок обработки на процессорной микросхеме.

Ядро может быть эквивалентно по функциональности ЦП в

однопроцессорной системе. Другие специализированные блоки

обработки, например, оптимизированные для векторных и

матричных операций, также называются ядрами.

● Процессор.

Это физический кусок кремния, содержащий одно или несколько

ядер. Процессор — это компонент компьютера, который

интерпретирует и выполняет команды. Если процессор содержит

несколько ядер, он называется многоядерным процессором.

Рисунок 3 - это упрощенный вид основных компонентов типичного

многоядерного компьютера. Большинство компьютеров, включая

встроенные в смартфоны и планшеты, а также персональные

компьютеры, ноутбуки и рабочие станции, содержат основные

компоненты на материнской плате.

Рис. 3

Печатная плата (Printed Circuit Board, PCB) является жесткой плоской

доской, которая удерживает межкомпонентные чипы и другие

электронные компоненты. Плата состоит из слоев, обычно от двух до

десяти, которые соединяют компоненты с помощью медных дорожек,

выгравированных на плате. Основная печатная плата в компьютере

называется системной платой или материнской платой, а более мелкие,

которые вставляются в слоты на основной плате, называются платами

расширения.

Самыми заметными элементами на материнской плате являются

микросхемы (чипы, от англ. chip - «тонкая пластинка» ).

Чип представляет собой один кусок полупроводникового

материала, обычно кремния, на котором изготавливаются

электронные схемы и логические элементы.

Материнская плата содержит слот или гнездо для чипа процессора,

который обычно содержит несколько отдельных ядер, в так называемом

многоядерном процессоре. Есть также слоты для микросхем памяти,

микросхем контроллеров ввода-вывода и других ключевых компонентов

компьютера. Для настольных компьютеров слоты расширения позволяют

устанавливать дополнительные компоненты на платах расширения.

Таким образом, современная материнская плата соединяет всего

несколько отдельных компонентов - микросхем, причем каждая

микросхема содержит от нескольких тысяч до сотен миллионов

транзисторов.

В общих чертах функциональными элементами ядра являются:

● Командная логика. Сюда входят задачи, связанные с выбором

команд и декодированием каждой команды для определения

операции и расположения в памяти любых операндов.

● Арифметико-логический блок (ALU). Выполняет операцию,

указанную в команде.

● Логика загрузки/сохранения. Управляет передачей данных в

основную память и из нее через кэш.

Кэш-память.

Отличительной особенностью компьютеров является использование

нескольких уровней памяти, называемых кэш-памятью, между

процессором и основной памятью.

Кэш-память меньше и быстрее основной памяти и

используется для ускорения доступа к памяти путем

помещения в кэш данных из основной памяти.

Наибольшее повышение производительности может быть достигнуто за

счет использования нескольких уровней кэш-памяти, при этом уровень 1

(L1) находится ближе всего к ядру, а дополнительные уровни (L2, L3 и т.

д.) постепенно удаляются от ядра.

Ядро содержит кэш L1, разделенный между кэшем команд (I-cache),

который используется для передачи команд в основную память и из нее,

и кэшем данных L1 для передачи операндов и результатов. Как правило,

современные процессорные микросхемы также включают в себя кэш L2

как часть ядра. Во многих случаях этот кэш также разделен между

кэшами команд и данных, хотя также используется комбинированный

одиночный кэш L2.

Рис. 4

Материнская плата.

Материнская или системная плата представляет собой большую

печатную плату, которая используется во всех программируемых

электронных устройствах. Компоненты, прикрепленные к плате, могут

отличаться от одной системы к другой. Настольный компьютер имеет

иные типы разъемов и оборудования, нежели смартфон.

Материнская плата содержит:

● разъемы питания,

● разъем ЦП для установки ЦП,

● слоты ОЗУ,

● разъемы ввода/вывода, такие как USB, DVI, HDMI, аудио,

● слоты расширения для дополнительных карт, таких как видеокарта

или RAID,

● микросхему северного моста (подключается непосредственно к ЦП,

отвечает за задачи, требующие максимальной

производительности),

● микросхему южного моста для логики ввода-вывода.

Пример материнской платы с разъемами для компонентов показан на

интерактивном Рисунке 5.

Рисунок 5. Пример материнской платы настольного персонального компьютера

Обзор ЦП.

Общая блок-схема типичного ЦП показана на Рисунке 6. Подсистемы

связаны между собой внутренними шинами. Реальные процессоры

намного сложнее, но общие концепции, обсуждаемые здесь, применимы

ко всем из них.

Рисунок 6. Блок-схема подсистем центрального процессора

Интерфейс шины. Это средство связи ЦП с остальной частью

компьютерной системы - памятью и устройствами ввода-вывода. Он

содержит схемы для размещения адресов на адресной шине, чтения и

записи данных на шину данных, а также чтения и записи сигналов на

шине управления. Интерфейс шины на многих ЦП взаимодействует с

внешними блоками управления шиной, которые, в свою очередь,

взаимодействуют с памятью и с различными типами шин ввода/вывода,

например, SATA, PCI-E и т. д. Внешние блоки управления прозрачны для

программиста.

Кэш-память L1. Хотя можно утверждать, что это не часть ЦП,

большинство современных ЦП включают в себя очень быструю

кэш-память на микросхеме ЦП. Каждую команду необходимо извлекать

из памяти. ЦП может выполнять команды намного быстрее, чем их можно

получить. Интерфейс с памятью позволяет более эффективно получать

несколько команд за один раз, сохраняя их в кэше L1, где ЦП имеет

очень быстрый доступ к ним. Многие современные процессоры

используют две кэш-памяти L1, организованные по Гарвардской

архитектуре - одна для команд, другая для данных. Его использование,

как правило, прозрачно для разработчика приложений.

Регистры. Регистр - это группа битов, которая предназначена для

использования в качестве переменной в программе. У компиляторов и

ассемблеров есть имена для каждого регистра. Почти все

арифметические и логические операции и операции перемещения

данных включают как минимум один регистр.

Указатель команды. Это 64-битный регистр, который всегда содержит

адрес следующей выполняемой команды.

Регистр команд. Этот регистр содержит команду, которая выполняется в

данный момент. Его битовая комбинация определяет, что блок

управления заставляет делать ЦП . Как только это действие будет

завершено, битовая комбинация в регистре команд может быть

изменена, и ЦП выполнит операцию, указанную следующей битовой

комбинацией.

Большинство современных процессоров используют очередь команд,

встроенную в чип. Несколько команд ждут в очереди, готовые к

выполнению. Отдельная электронная схема обеспечивает полную

очередь команд, пока обычный блок управления выполняет команды. Но

это просто деталь реализации, позволяющая блоку управления работать

быстрее. Суть того, как блок управления выполняет программу,

представлена моделью регистра с одной командой.

Блок управления. Биты в регистре команд декодируются в блоке

управления. Он генерирует сигналы, которые управляют другими

подсистемами ЦП для выполнения действий, указанных в команде.

Обычно он реализуется как конечный автомат и содержит декодеры,

мультиплексоры и другие логические компоненты.

Арифметико-логическое устройство (АЛУ). Устройство, которое

выполняет арифметические и логические операции над группами битов.

Регистр флагов. Каждая операция, выполняемая АЛУ, приводит к

различным условиям, которые необходимо записывать. Например,

сложение может привести к переносу. Один бит в регистре флагов будет

установлен либо в ноль (без переноса), либо на единицу (перенос) после

того, как АЛУ завершит любую операцию, которая может произвести

перенос.

Регистры ЦП.

Внутри процессора есть набор регистров, которые функционируют как

уровень памяти над основной памятью и кэшем в иерархии. Регистры в

процессоре выполняют две роли в зависимости от своей категории:

● Регистры, видимые пользователю позволяют программисту на

машинном языке или языке ассемблера минимизировать

обращения к основной памяти за счет оптимизации использования

регистров.

● Регистры управления и состояния используются блоком

управления для управления работой процессора и

привилегированными программами ОС для управления

выполнением программ.

Рисунок 7. Пример организации регистров для трех различных процессоров

Видимые пользователем категории регистров:

1. Программист может назначить регистрам общего назначения

множество функций. Любой регистр общего назначения может

содержать операнд для любого кода операции.

2. Регистры данных могут использоваться только для хранения

данных и не могут использоваться при вычислении адреса

операнда.

3. Регистры адресов сами по себе могут быть в некоторой степени

универсальными, или они могут быть предназначены для

определенного режима адресации.

римеры видимых пользователю регистров адресов:

● Указатели сегментов.

Эти регистры в машинах с сегментированной адресацией содержат

базовый адрес сегмента.

● Индексные регистры.

Эти регистры используются для индексированной адресации и

могут индексироваться автоматически.

● Указатель стека.

Если имеется видимая для пользователя адресация стека, то

обычно имеется специальный регистр, указывающий на вершину

стека.

4. Биты кода состояния собираются в один или несколько регистров,

их биты устанавливаются аппаратным обеспечением процессора в

результате операций. Обычно они составляют часть контрольного

реестра. Как правило, машинные команды позволяют считывать

эти биты по неявной ссылке, но программист не может их изменить.

Регистры управления и состояния необходимы для выполнения

команд. К таким регистрам относятся:

● Программный счетчик (Program counter, PC) содержит адрес

команды, которую нужно получить.

● Регистр команд (Instruction register, IR) содержит последнюю

полученную команду.

● Регистр адреса памяти (Memory address register, MAR) содержит

адрес места в памяти.

● Регистр буфера памяти (Memory buffer register, MBR) содержит

слово данных, которое должно быть записано в память, или слово,

прочитанное последним.

Взаимодействие процессора с памятью и

вводом.выводом.

Соединения между ЦП и памятью показаны на Рисунке 8. Этот рисунок

также включает подсистему ввода-вывода. Блок управления связан с

памятью тремя шинами:

● адресная шина,

● шина данных,

● шина управления.

Шина - это путь связи между двумя или более устройствами.

Рис. 8. Шины подключения ЦП

К одной шине можно подключить несколько устройств, но только два

устройства могут обмениваться данными по шине одновременно.

Выполнение программы в ЦП.

ЦП содержит специальный регистр - регистр команд, битовая

комбинация которого определяет, что будет делать ЦП. Как только это

действие будет завершено, битовый шаблон в регистре команд может

быть изменен, и ЦП выполнит операцию, указанную этим следующим

битовым шаблоном.

Поскольку команды представляют собой просто наборы битов, их можно

хранить в памяти. Регистр указателя команд всегда имеет адрес памяти

(указывает на) следующей команды, которая должна быть выполнена.

Для того чтобы блок управления выполнил эту команду, она копируется в

регистр команд.

Порядок выполнения программы таков:

1. Последовательность команд сохраняется в памяти.

2. Адрес памяти, где расположена первая команда , копируется в

указатель команд.

3. ЦП отправляет адрес из указателя команд в память на адресной

шине.

4. ЦП отправляет сигнал «чтение» по шине управления.

5. Память отвечает, посылая копию состояния битов в этой ячейке

памяти на шине данных, которую ЦП затем копирует в свой регистр

команд.

6. Указатель команд автоматически увеличивается, чтобы получить

адрес следующей команды в памяти.

7. ЦП выполняет команду в регистре команд.

8. Цикл повторяется с шага 3.

Шаги 3, 4 и 5 называются выборкой команд. Обратите внимание, что

шаги 3–8 составляют цикл выполнения команды, представленный

графически на Рисунке 9.

Рисунок 9. Выполнение программы в ЦП

Работа процессора определяется командами, которые он выполняет,

называемыми машинными командами или компьютерными

командами. Вся совокупность различных команд, которые может

выполнять процессор, называется набором команд процессора.

Элементы машинной команды.

Каждая команда должна содержать информацию, необходимую

процессору для выполнения. На рисунке 10 показаны этапы выполнения

команды и, косвенно, определены элементы машинной команды. Эти

элементы следующие:

1. Код операции.

Определяет выполняемую операцию (например, добавление,

ввод-вывод). Операция определяется двоичным кодом, известным

как код операции или opcode.

2. Ссылка на исходный операнд.

Операция может включать один или несколько исходных

операндов, то есть операндов, которые являются входными

данными для операции.

3. Ссылка на операнд результата.

Операция может привести к результату.

4. Ссылка на следующую команду.

Сообщает процессору, где взять следующую команду после

завершения выполнения этой команды.

Адрес следующей извлекаемой команды может быть реальным или

виртуальным, в зависимости от архитектуры. Как правило, различие

прозрачно для архитектуры набора команд. В большинстве случаев

следующая извлекаемая команда следует сразу за текущей командой. В

этих случаях нет явной ссылки на следующую команду. Когда требуется

явная ссылка, необходимо указать адрес основной или виртуальной

памяти.

Рис. 10. Диаграмма состояний командного цикла.

Операнды источника и результата могут находиться в одной из четырех

областей:

● Основная или виртуальная память.

Как и в случае со следующими командами, должен быть указан

адрес основной или виртуальной памяти.

● Регистр процессора.

За редкими исключениями процессор содержит один или несколько

регистров, на которые могут ссылаться машинные команды. Если

существует только один регистр, ссылка на него может быть

неявной. Если существует более одного регистра, то каждому

регистру присваивается уникальное имя или номер, и команда

должна содержать номер желаемого регистра.

● Немедленное выполнение.

Значение операнда содержится в поле выполняемой команды.

● Устройство ввода-вывода.

Команда должна указывать модуль ввода-вывода и устройство для

операции. Если используется ввод-вывод с отображением памяти,

это просто еще один адрес основной или виртуальной памяти.

Набор команд.

Текущие предложения x86 представляют собой результат десятилетий

усилий по проектированию компьютеров со сложным набором команд

(Complex Instruction Set Computers, CISC). X86 включает в себя

сложные принципы проектирования, которые когда-то встречались только

в мэйнфреймах и суперкомпьютерах, и служит прекрасным примером

проектирования CISC.

Альтернативный подход к проектированию процессора - компьютер с

сокращенным набором команд (Reduced Instruction Set Computer,

RISC). Архитектура ARM используется во множестве встраиваемых

систем и является одной из самых мощных и лучших на рынке систем на

основе RISC.

Дизайн набора команд.

Дизайн набора команд очень сложен, потому что он влияет на очень

многие аспекты компьютерной системы. Набор команд определяет

многие функции, выполняемые процессором, и, таким образом,

оказывает существенное влияние на реализацию процессора. Набор

команд — это средство программиста для управления процессором.

Таким образом, при разработке набора инструкций необходимо

учитывать требования программиста.

Некоторые из наиболее фундаментальных вопросов, касающихся

разработки наборов команд, остаются спорными. Вот перечень наиболее

важных проблем проектирования:

● Набор операций.

Сколько и какие операции предоставить, и насколько сложными

они должны быть.

● Типы данных.

Каковы будут типы данных, с которыми выполняются операции.

● Формат команды.

Определить длину команды (в битах), количество адресов, размер

различных полей и т. д.

● Регистры.

Каково количество регистров процессора, на которые могут

ссылаться команды, как они будут использоваться.

● Адресация.

Определение режима или режимов, в которых указывается адрес

операнда.

Количество различных кодов операций широко варьируется от машины к

машине. Однако есть одни и те же общие типы операций, которые мы

приводим в Таблице 1.

Таблица 1. Общие типы операций.

Тип операций

Описание

Вариант 1. Простой перенос данных из

одного места в другое.

1. Передачи данных

2. Арифметические

3. Логические

4. Преобразования

Вариант 2. Перенос данных при

задействовании памяти:

- определение адреса памяти,

- преобразование адреса виртуальной

памяти в реальный,

- проверка кэша,

- чтение из памяти/запись в память.

Может включать передачу данных до и/или

после.

Выполнение функции в ALU.

Установка кодов состояния и флагов.

То же, что в арифметических операциях.

Аналогично арифметике и логике. Может

включать специальную логику выполнения

преобразования.

Выдача команд модулю ввода/вывода.

5. Ввода/вывода

6. Управления системой

7. Передачи управления

Если ввод-вывод с отображением в

память, то дополнительно определяется

адрес с отображением в памяти.

Выполнение специальных команд для

работы в привилегированном режиме.

Обновление программного счетчика.

Управление передачей параметров и

связыванием для вызова подпрограммы

или возврата из нее.

Рассмотрим эти основные 7 типов операций подробнее.

1. Команды передачи данных.

Это самый фундаментальный тип машинных команд, перечень которых

мы представили в Таблице 2.

Инструкция по передаче данных должна указывать несколько вещей.

1. Необходимо указать расположение исходного и целевого

операндов. Каждое место может быть памятью, регистром или

вершиной стека.

2. Необходимо указать длину передаваемых данных.

3. Как и во всех инструкциях с операндами, необходимо указать

способ адресации для каждого операнда.

Таблица 2. Команды по передаче данных

Тип

Имя операции

Описание

Move (transfer)

Перенос слова или блока из

источника в приемник

Store

Передача слова из

процессора в память

Load (fetch)

Передача слова из памяти

в процессор

Exchange

Обмен содержимым

источника и приемника

Clear (reset)

Передача слова,

состоящего из нулей в

приемник

Set

Передача слова,

состоящего из единиц в

приемник

Push

Перенос слова из источника

в вершину стека

Pop

Перенос слова из вершины

стека в приемник

Передача данных

С точки зрения работы процессора, операции передачи данных, пожалуй,

самый простой тип. Если и источник, и место назначения являются

регистрами, то процессор просто вызывает передачу данных из одного

регистра в другой; это внутренняя операция процессора.

Если один или оба операнда находятся в памяти, процессор должен

выполнить некоторые или все из следующих действий:

1. Рассчитать адрес памяти, исходя из режима адресации.

2. Если адрес относится к виртуальной памяти, преобразовать адрес

виртуальной памяти в реальную.

3. Определить, находится ли адресуемый элемент в кэше.

4. Если нет, подать команду на модуль памяти.

2. Арифметические команды.

Большинство машин обеспечивают основные арифметические операции

сложения, вычитания, умножения и деления. Они всегда

предоставляются для целых чисел со знаком (с фиксированной точкой).

Часто они также предоставляются для чисел с плавающей запятой и

упакованных десятичных чисел.

Другие возможные операции включают множество команд с одним

операндом; например, absolute, negate, increment, decrement, как

показано в Таблице 3.

Таблица 3. Арифметические команды

Тип

Имя операции

Описание

Add

Вычисление суммы двух

операндов

Subtract

Вычисление разницы двух

операндов

Multiply

Вычисление произведения

двух операндов

Divide

Вычисление частного двух

операндов

Absolute

Замена операнда его

абсолютным значением

Negate

Изменение знака операнда

Арифметические

Increment

Увеличение операнда на 1

Decrement

Уменьшение операнда на 1

Выполнение арифметической инструкции может включать в себя

операции передачи данных для позиционирования операндов для ввода

в ALU и для доставки вывода ALU.

3. Логические команды.

Большинство машин также предоставляют множество операций для

манипулирования отдельными битами слова или другими адресуемыми

единицами, часто называемыми «перестановкой битов». Они основаны

на булевых операциях.

Некоторые из основных логических операций, которые можно выполнять

над булевыми или двоичными данными, показаны в Таблице 4.

Таблица 4. Логические команды

Тип

Имя операции

Описание

AND

Выполнение логического И

OR

Выполнение логического

ИЛИ

NOT

(дополнение) Выполнение

логического НЕ

Exclusive-OR

Выполнение логического

исключающего ИЛИ

Test

Проверка указанного

условия; установка флагов

на основе результата

Compare

Выполнение логического

или арифметического

сравнения двух или более

операндов; установка

флагов на основе

результата

Set Control

Variables

Класс команд для установки

элементов управления в

целях защиты, обработки

прерываний, управления

Логические

таймером и т. д.

Shift

Операнд сдвига влево

(вправо), введение констант

в конце

Rotate

Операнд циклического

сдвига влево (вправо)

В Таблице 5 представлены результаты некоторых логических операций.

Таблица 5. Таблица истинности для логических операций

P

Q

NOT P P AND

Q

P OR

Q

P XOR

Q

P=Q

0

0

0

1

0

0

0

0

1

0

1

1

0

1

1

1

0

1

0

0

0

1

1

1

0

1

1

0

1

1

0

0

1

4. Команды преобразования.

Команды преобразования — это команды, которые изменяют формат или

работают с форматом данных (Таблица 6). Примером является

преобразование из десятичной системы в двоичную.

Таблица 6. Команды преобразования

Тип

Имя операции

Input (read)

Логические

Output (write)

Описание

Передача данных из

указанного порта

ввода-вывода или

устройства в место

назначения (например, в

основную память или

регистр процессора)

Передача данных из

указанного источника в порт

ввода-вывода или

устройство

Start I/O

Test I/O

Translate

Конверсионные

Convert

Передача инструкции

процессору ввода/вывода

для инициирования

операции ввода/вывода.

Передача информации о

состоянии из системы

ввода-вывода в указанное

место назначения

Перевод значения в

разделе памяти на основе

таблицы соответствий

Преобразование

содержимого слова из

одной формы в другую

(например, из упакованного

десятичного числа в

двоичное)

5. Команды ввода/вывода.

Команды ввода/вывода охватывают несколько областей, включая

изолированный программный ввод/вывод, программируемый ввод/вывод

с отображением памяти, DMA и использование процессора

ввода/вывода. Многие реализации предоставляют только несколько

команд ввода-вывода с конкретными действиями, указанными

параметрами, кодами или командными словами.

6. Команды по управлению системой.

Команды системного управления могут выполняться только тогда, когда

процессор находится в определенном привилегированном состоянии или

выполняет программу в специальной привилегированной области

памяти. Как правило, эти команды зарезервированы для использования

операционной системой.

7. Команды передачи управления.

Для всех типов операций, рассмотренных до сих пор, следующая

команда, которая должна быть выполнена, - это та, которая в памяти

следует непосредственно за текущей командой. Однако значительная

часть команд в любой программе имеет своей функцией изменение

последовательности выполнения команд. Для этих команд процессором

выполняется операция по обновлению программного счетчика (ПК),

чтобы он содержал адрес некоторой команды в памяти (Таблица 7).

Таблица 7. Передача команд управления

Тип

Имя операции

Передача

управления

Jump (branch)

Описание

Безусловный переход;

загрузка ПК с указанным

адресом

Jump Conditional

Условный переход с

проверкой указанного

условия:

либо загрузка ПК с

указанным адресом,

либо ничего не делать

Jump to Subroutine

Переход по указанному

адресу подпрограммы

Return

Возврат из подпрограммы,

в ПК загружается ранее

сохраненный адрес

Execute

Получение операнда из

указанного места и

выполнение как команды;

ПК не модифицируется

Skip

Увеличение ПК, чтобы

пропустить следующую

команду

Skip Conditional

Увеличение ПК с проверкой

указанного условия:

либо пропуск,

либо ничего не делать в

зависимости от условия

Halt

Остановка выполнения

программы

Wait (hold)

Приостановка выполнения

программы:

неоднократное

тестирование указанного

условия; возобновление

выполнения, когда условие

выполнено

No operation

Никакая операция не

выполняется, но

выполнение программы

продолжается

Команда branch, также называемая командой jump, имеет в качестве

одного из своих операндов адрес следующей выполняемой команды.

Чаще всего команда представляет собой команду условного перехода. То

есть branch (обновление счетчика программы до равного адресу,

указанному в операнде) выполняется только при выполнении

определенного условия. В противном случае выполняется следующая

команда в последовательности (как обычно увеличивается программный

счетчик). Команда branch, в которой всегда выполняется переход,

является безусловным переходом.

Другой формой команды передачи управления является команда skip.

Команда skip включает неявный адрес. Обычно skip подразумевает

пропуск одной команды; таким образом, подразумеваемый адрес равен

адресу следующей команды плюс одна длина команды. Поскольку

команда skip не требует поля адреса назначения, она может выполнять

другие действия.

Пожалуй, самым важным нововведением в разработке языков

программирования является процедура.

Процедура представляет собой автономную

компьютерную программу, которая включена в большую

программу.

В любой точке программы процедура может быть запущена или вызвана.

Процессору дается указание пойти и выполнить всю процедуру, а затем

вернуться в точку, из которой был выполнен вызов.

Две основные причины использования процедур - это

экономия и модульность.

Процедура позволяет многократно использовать один и тот же фрагмент

кода. Это важно для экономии усилий по программированию и для

наиболее эффективного использования дискового пространства в

системе.

Процедуры также позволяют разбивать большие задачи

программирования на более мелкие блоки. Такое использование

модульности значительно облегчает задачу программирования.

Механизм процедуры включает в себя две основные команды:

- команду вызова, выполняющую переход от текущего

местоположения к процедуре,

- команду возврата, возвращающую из процедуры в место, из

которого она была вызвана.

Обе они являются формами команды branch.

CISC против RISC.

Компьютер с сокращенным набором команд (Reduced Instruction Set

Computer, RISC) — это тип процессора или Архитектура набора

инструкций (Instruction Set Architecture, ISA). Т.е. упоминая RISC, мы

можем говорить и о конкретном процессоре и об архитектуре как таковой.

RISC обычно относится к упрощенной версии своего предшественника,

компьютера с комплексным набором команд (CISC). На заре

процессоров не было формальной идентификации, известной как CISC,

но с тех пор этот термин был придуман для обозначения их отличия от

архитектуры RISC. Некоторые примеры архитектур набора команд

микропроцессора CISC (ISA) включают Motorola 68000 (68K) и несколько

поколений Intel x86.

Примеры процессоров с архитектурой RISC включают MIPS, PowerPC,

ARM, а также все современные микропроцессоры имеют хотя бы

некоторые элементы RISC.

В чем разница между RISC и CISC?

Машины на основе RISC выполняют одну команду за такт. Машины CISC

могут иметь специальные команды, а также команды, выполнение

которых занимает более одного цикла. Это означает, что одна и та же

команда, выполняемая в архитектуре CISC, может потребовать

несколько команд для выполнения на машине RISC. Архитектуре RISC

потребуется больше рабочей (RAM) памяти, чем CISC для хранения

значений, когда она загружает каждую команду, воздействует на нее, а

затем загружает следующую.

Архитектуры RISC и CISC представлены на Рисунке 11.

Рисунок 11. Архитектуры CISC и RISC.

Архитектура CISC может выполнять одну, хотя и более сложную команду,

которая выполняет все операции сразу непосредственно с памятью.

Таким образом, архитектура RISC требует больше ОЗУ, но всегда

выполняет одну команду за такт для предсказуемой обработки, что

хорошо для конвейерной обработки.

Одно из основных различий между RISC и CISC

заключается в том, что

RISC эффективнее в затрачиваемых циклах на команду,

а CISC эффективнее в количестве команд на программу.

Быстрый процессор зависит от того, сколько времени требуется для

выполнения каждого тактового цикла, сколько циклов требуется для

выполнения команд и количества команд в каждой программе. RISC

делает акцент на большие размеры программного кода (из-за меньшего

набора команд, поэтому несколько шагов, выполняемых подряд, могут

равняться одному шагу в CISC).

RISC ISA делает упор на программное обеспечение, а не на аппаратное.

Набор команд RISC требует написания более эффективного

программного обеспечения (например, компиляторов или кода) с

меньшим количеством команд. CISC ISA используют больше

транзисторов в аппаратном обеспечении для реализации большего

количества команд, а также более сложных команд.

RISC требует больше оперативной памяти, тогда как CISC делает упор на

меньший размер кода и в целом использует меньше оперативной памяти,

чем RISC. Однако сегодня многие микропроцессоры содержат сочетание

RISC- и CISC-подобных атрибутов, например, CISC-подобный ISA,

который обрабатывает команды, как если бы они были командной

строкой RISC-типа.

Некоторые основные различия между архитектурами CISC и RISC

перечислены в таблице 8.

Таблица 8. Некоторые различия между архитектурами набора команд

CISC и RISC

CISC

RISC

Оригинальный микропроцессор ISA

Модернизированная ISA, появившаяся в

начале 1980-х годов.

Инструкция может занять несколько тактов

Одноцикловые команды

Аппаратно-ориентированный дизайн - ISA

максимально использует аппаратную

схему

Программно-ориентированный дизайн Компиляторы высокого уровня берут на

себя большую часть бремени кодирования

многих шагов программного обеспечения

от программиста.

Более эффективное использование

оперативной памяти, чем RISC

Интенсивное использование ОЗУ (может

вызвать узкие места, если ОЗУ

ограничено)

Сложные команды переменной длины

Простые стандартизированные команды

Может поддерживать микрокод

(микропрограммирование, при котором

команды рассматриваются как небольшие

программы)

Только один слой команд

Большое количество команд

Небольшое количество команд

фиксированной длины

Составные режимы адресации

Ограниченные режимы адресации

Внутренняя (основная) память.

Основным элементом полупроводниковой памяти является ячейка

памяти. Независимо от используемой электронной технологии, все

полупроводниковые ячейки памяти обладают определенными

свойствами:

● Они демонстрируют два стабильных (или полустабильных)

состояния, которые можно использовать для представления

двоичных 1 и 0.

● Они могут быть записаны (хотя бы один раз) для установки

состояния.

● Их состояние можно считывать.

Существует три основных типа полупроводниковой памяти:

1. Оперативная память(ОЗУ).

Оперативная память энергозависима, можно легко и быстро как

считывать данные из памяти, так и записывать новые данные в

памяти.

2. Постоянная память(ПЗУ).

ПЗУ энергонезависимое. Содержит постоянную структуру данных,

которую нельзя изменить.

3. Флэш-память.

Электронная энергонезависимая память, которую можно

электрически стирать и перепрограммировать.

Полный список типов полупроводниковой памяти представлен в таблице

9.

Таблица 9. Типы полупроводниковой памяти

Тип памяти

Категория

Стирание

Механизм

записи

Энергозави

симость

Оперативная

память (ОЗУ)

Чтение-запись

памяти

Электрически,

байтовый

уровень

Электрически

Энергозависим

а

Постоянная

память (ПЗУ)

Только для

чтения памяти

Невозможно

Электрически

Энергозависим

а

Программируе

мое ПЗУ

(ПРОМ)

Только для

чтения памяти

Невозможно

Электрически

Энергозависим

а

Стираемое

ППЗУ (СППЗУ)

Память в

основном для

чтения

Невозможно

Электрически

Энергозависим

а

Электрически

стираемое

ППЗУ

Память в

основном для

чтения

Электрически,

байтовый

уровень

Электрически

Энергозависим

а

(ЭСППЗУ)

Флэш-память

Память в

основном для

чтения

Электрически,

блочный

уровень

Электрически

Энергозависим

а

Наиболее распространенный тип памяти называется памятью с

произвольным доступом (Random-Access Memory, RAM) или

оперативной памятью (оперативное запоминающее устройство,

ОЗУ). Одной из отличительных характеристик памяти, обозначаемой как

ОЗУ, является то, что можно легко и быстро как считывать данные из

памяти, так и записывать новые данные в память. И чтение, и запись

осуществляются с помощью электрических сигналов.

Другой отличительной чертой традиционной оперативной памяти

является ее энергозависимость. Оперативная память должна быть

обеспечена постоянным питанием. Если питание прерывается, то данные

теряются. Таким образом, оперативную память можно использовать

только как временное хранилище. В компьютерах используются две

традиционные формы ОЗУ: DRAM (динамическая RAM) и SRAM

(статическая RAM).

Динамическое ОЗУ (DRAM) состоит из ячеек, которые хранят данные в

виде заряда на конденсаторах. Наличие или отсутствие заряда в

конденсаторе интерпретируется как двоичная единица или 0. Поскольку

конденсаторы имеют естественную тенденцию к разрядке, динамические

ОЗУ требуют периодического обновления заряда для сохранения

данных.

Статическая оперативная память — это цифровое устройство, в котором

используются те же логические элементы, что и в процессоре. В SRAM

двоичные значения хранятся с использованием традиционных

конфигураций логических вентилей триггера. Статическая оперативная

память будет хранить свои данные, пока на нее подается питание.

Для поддержания значений битов в памяти ПЗУ не требуется источник

питания. Хотя ПЗУ можно прочитать, записать в него новые данные

невозможно.

Внешняя память.

Внешняя память - это память, используемая для долговременного

хранения компьютерных данных.

Магнитный диск.

Магнитный диск представляет собой круглую пластину, изготовленную из

немагнитного материала, называемого подложкой, покрытую

намагничивающимся материалом. Традиционно подложка представляет

собой материал из алюминия или алюминиевого сплава. Совсем недавно

стали использоваться стеклянные подложки (Рисунок 12).

Данные записываются на диск, а затем извлекаются с него через

проводящую катушку, называемую головкой чтения-записи (Рисунок 12,

маркер 1). Во многих системах есть две головки - головка чтения и

головка записи. Во время операции чтения или записи головка

неподвижна, а пластина диска (Рисунок 12, маркер 2) под ней вращается

на шпинделе (Рисунок 12, маркер 3).

Рисунок 12. Общая механика жестких дисков.

Механизм записи использует тот факт, что электричество, протекающее

через катушку, создает магнитное поле. Электрические импульсы

посылаются на записывающую головку, и полученные магнитные узоры

записываются на поверхность под ней с разными узорами для

положительных и отрицательных токов.

Механизм считывания использует тот факт, что магнитное поле,

движущееся относительно катушки, создает электрический ток в катушке.

Головка представляет собой относительно небольшое устройство,

способное считывать или записывать на часть диска, вращающегося под

ним. Это приводит к организации данных на диске в виде

концентрического набора колец, называемых дорожками (Рисунок 13).

Каждая дорожка имеет ту же ширину, что и головка. На каждой

поверхности тысячи дорожек.

Форматирование диска — программный процесс разметки области

хранения данных электронных носителей информации, расположенной

на магнитной поверхности (жёсткие диски, дискеты), оптических

носителях (CD/DVD/Blu-ray-диски), твердотельных накопителях

(флэш-память — flash module, SSD).

Пример форматирования диска показан на Рисунке 14. В этом случае

каждая дорожка содержит 30 секторов фиксированной длины по 600 байт

каждый. Каждый сектор содержит 512 байт данных плюс управляющая

информация, необходимая для контроллера диска. Поле ID - это

уникальный идентификатор или адрес, используемый для определения

местоположения определенного сектора. Байт SYNCH - это специальный

битовый шаблон, ограничивающий начало поля.

Номер дорожки определяет дорожку на поверхности. Номер головки

идентифицирует головку, потому что этот диск имеет несколько

поверхностей. Каждое из полей идентификатора и данных содержит код

обнаружения ошибок.

Рисунок 14. Формат диска Винчестера

Некоторые дисковые накопители вмещают несколько пластин,

установленных вертикально на расстоянии доли дюйма друг от друга.

Набор всех дорожек в одинаковом относительном положении на диске

называется цилиндром.

Твердотельные накопители.

Твердотельный накопитель (Solid State Drive, SSD) — это устройство

хранения данных нового поколения, используемое в компьютерах. В

твердотельных накопителях используется флэш-память, которая намного

быстрее, чем традиционный механический жесткий диск (Hard (magnetic)

Disk Drive).

Рисунок 15. Твердотельный накопитель формата M.2 в сравнении с HDD (фото с Flickr)

SSD имеют следующие преимущества перед HDD:

● Высокая производительность операций ввода-вывода в секунду

(IOPS).

● Прочность: менее восприимчив к физическим ударам и вибрации.

● Более длительный срок службы: твердотельные накопители не

подвержены механическому износу.

● Низкое энергопотребление: твердотельные накопители потребляют

значительно меньше энергии, чем жесткие диски сопоставимого

размера.

● Более тихая и холодная работа: требуется меньше места, меньше

затраты на электроэнергию.

● Более низкое время доступа и задержка: более чем в 10 раз

быстрее, чем вращающиеся диски в жестком диске.

Проблемы твердотельных накопителей.

Есть две практические проблемы, характерные для твердотельных

накопителей, с которыми не сталкиваются жесткие диски:

1. Производительность SSD снижается по мере использования.

2. Флэш-память в SSD становится непригодной после определенного

количества операций записи.

Файлы хранятся на диске в виде набора страниц, обычно размером 4 КБ.

Эти страницы не обязательно и не всегда хранятся как непрерывный

набор страниц на диске. Однако доступ к флэш-памяти осуществляется

блоками, с типичным размером блока 512 КБ, так что обычно имеется

128 страниц в блоке. Теперь подумайте, что нужно сделать, чтобы

записать страницу во флэш-память.

1. Весь блок должен быть прочитан из флэш-памяти и помещен в

буфер ОЗУ. Затем обновляется соответствующая страница в

буфере ОЗУ.

2. Прежде чем блок можно будет записать обратно во флэш-память,

весь блок флэш-памяти должен быть стерт — невозможно стереть

только одну страницу флэш-памяти.

3. Теперь весь блок из буфера записывается обратно во

флэш-память.

Теперь, когда флэш-накопитель относительно пуст и создается новый

файл, страницы этого файла записываются на диск непрерывно, так что

затрагивается один или только несколько блоков.

Однако со временем из-за того, как работает виртуальная память, файлы

становятся фрагментированными, а страницы разбросаны по нескольким

блокам. По мере того, как диск становится все более занятым,

увеличивается фрагментация, поэтому запись нового файла может

повлиять на несколько блоков. Таким образом, запись нескольких

страниц из одного блока становится тем медленнее, чем полнее занят

диск.

Оптическая память.

Оптический накопитель — это любой тип хранилища, в котором данные

записываются и считываются с помощью лазера.

И звуковой компакт-диск, и CD-ROM (постоянное запоминающее

устройство компакт-диска), и DVD-ROM (цифровой универсальный диск)

и т. д. используют аналогичную технологию.

Сам диск изготовлен из смолы, например, поликарбоната (Рисунок 16).

Записанная в цифровом виде информация (будь то музыка или

компьютерные данные) отпечатывается в виде серии микроскопических

ямок (питов, от англ. pit - яма) на поверхности поликарбоната. Это

делается, прежде всего, с помощью точно сфокусированного

высокоинтенсивного лазера.

Рисунок 16. Оптический диск и внешний привод.

Сначала создается так называемый мастер-диск, с помощью которого

изготавливают штамп для производства копий на поликарбонате.

Поверхность с ямками покрывается высокоотражающим слоем алюминия

или золота. А блестящую поверхность защищает от пыли и царапин

верхний слой из прозрачного акрила.

На обратную сторону диска обычно наклеивается этикетка, содержащая

необходимую информацию о содержимом диска или изображение (для

игр, аудио-дисков).

Таблица 10. Оптические диски

Продукт

CD

Описание

Компакт-диск. Нестираемый диск, на

котором хранится оцифрованная

аудиоинформация. Стандартная система

использует 12-сантиметровые диски и

может записывать более 60 минут

непрерывного воспроизведения.

CD-ROM

Компакт-диск Постоянное запоминающее

устройство. Нестираемый диск,

используемый для хранения компьютерных

данных. Стандартная система использует

12-сантиметровые диски и может хранить

более 650 Мбайт.

CR-R

Записываемый компакт-диск. Похоже на

CD-ROM. Пользователь может записать на

диск только один раз.

CD-RW

Перезаписываемый компакт-диск. Похоже

на CD-ROM. Пользователь может

многократно стирать и перезаписывать

данные на диск.

DVD

Универсальный цифровой диск.

Технология получения оцифрованного,

сжатого представления видеоинформации,

а также больших объемов других

цифровых данных. Используются как

диаметры 8, так и 12 см, с двухсторонней

емкостью до 17 Гбайт. Базовый DVD

доступен только для чтения (DVD-ROM).

DVD-R

DVD с возможностью записи. Аналогичен

DVD-ROM. Пользователь может записать

на диск только один раз.

DVD-RW

Перезаписываемый DVD. Аналогичен

DVD-ROM. Пользователь может

многократно стирать и перезаписывать

данные на диск.

Blu-ray-DVD

Видеодиск высокой четкости. Один слой на

одной стороне может хранить 25 Гбайт.

Информация извлекается с компакт-диска с помощью маломощного

лазера, размещенного в проигрывателе оптических дисков или приводе.

Лазер светит сквозь прозрачный поликарбонат, а двигатель вращает диск

мимо него. Интенсивность отраженного света лазера изменяется при

попадании в ямку. В частности, если лазерный луч падает на углубление

с несколько шероховатой поверхностью, свет рассеивается и слабо

отражается обратно к источнику, как показано на Рисунке 17.

Рисунок 17. Поверхность оптического диска.

Площадки между ямками называются лендами (от англ. land - земля).

Ленд - это гладкая поверхность, которая с большей интенсивностью

отражает сигнал обратно. Смена ямок и лендов регистрируется

фотодатчиком и преобразуется в цифровой сигнал. Датчик регулярно

проверяет поверхность. Начало или конец ямки представляет собой 1;

когда между интервалами не происходит изменения высоты,

записывается 0.

Система ввода/вывода.

Помимо процессора и набора модулей памяти, третьим ключевым

элементом компьютерной системы является набор модулей

ввода-вывода.

Каждый модуль взаимодействует с системной шиной или центральным

коммутатором и управляет одним или несколькими периферийными

устройствами.

Модуль ввода-вывода - это не просто набор механических разъемов,

соединяющих устройство с системной шиной. Скорее, модуль

ввода-вывода содержит логику для выполнения функции связи между

периферийным устройством и шиной.

Почему мы не можем подключить периферийные устройства напрямую к

системной шине? Причины следующие:

● Существует множество периферийных устройств с различными

методами работы. Было бы непрактично включать в процессор

необходимую логику для управления целым рядом устройств.

● Скорость передачи данных периферийных устройств часто намного

ниже, чем скорость передачи данных памяти или процессора.

Таким образом, непрактично использовать высокоскоростную

системную шину для прямой связи с периферийным устройством.

● С другой стороны, скорость передачи данных некоторых

периферийных устройств выше, чем у памяти или процессора.

Опять же, несоответствие может привести к неэффективности,

если им не управлять должным образом.

● Периферийные устройства часто используют другие форматы

данных и длины слов, чем компьютер, к которому они подключены.

Таким образом, требуется модуль ввода-вывода. Этот модуль

выполняет две основные функции:

● Функция интерфейса с процессором и памятью через системную

шину или центральный переключатель.

● Функция интерфейса с одним или несколькими периферийными

устройствами с помощью специализированных каналов передачи

данных.

Рисунок 18. Общая модель модуля ввода/вывода.

Основные функции или требования к модулю ввода-вывода делятся на

следующие категории:

● Контроль процесса передачи и временных интервалов.

● Связь с процессором.

● Связь с устройством.

● Буферизация данных.

● Обнаружение ошибок.

Операции ввода-вывода выполняются с помощью широкого набора

внешних устройств, обеспечивающих обмен данными между внешней

средой и компьютером.

Мы можем в целом разделить внешние устройства по трем классам:

1. Удобочитаемые.

Подходят для общения с пользователем компьютера(монитор,

клавиатура, принтер и т.д.)

2. Машиночитаемые.

Подходят для связи с оборудованием(внешняя память, например,

диски).

3. Коммуникационные.

Подходят для связи с удаленными устройствами(другими

компьютерами, терминалами и т.д.).

История архитектуры x86.

x86 (Intel 80x86) — это архитектура процессора и одноимённый набор команд, впервые

реализованные в процессорах компании Intel. Название образовано от двух цифр,

которыми заканчивались названия процессоров Intel ранних моделей — 8086, 80186,

80286 (i286), 80386 (i386), 80486 (i486).

4004.

4004 был первым чипом, который содержал все компоненты ЦП

одновременно.

Лучшей мерой точности и производительности является ширина шины данных:

количество битов данных, которые могут быть переданы или отправлены из

процессора за раз.

Другой мерой является количество битов в аккумуляторе или в наборе регистров

общего назначения. Зачастую эти меры совпадают, но не всегда. Например, был

разработан ряд микропроцессоров, которые работают с 16-битными числами в

регистрах, но могут считывать и записывать только 8 бит за раз.

Процессоры Intel 1970-х годов.

Следующим важным шагом в эволюции микропроцессора стало появление в 1972 году

Intel 8008. Это был первый 8-битный микропроцессор, который был почти вдвое

сложнее, чем 4004.

Таблица 1. Характеристики процессоров Intel 1970-х годов.

Характерист 4004

ика

8008

8080

8086

8088

Появление

1971

1972

1974

1978

1979

Тактовые

частоты

108 кГц

108 кГц

2 МГц

5 МГц, 8

5 МГц, 8

МГц, 10 МГц МГц

Ширина

шины

4 бита

8 бит

8 бит

16 бит

8 бит

Количество

транзисторо

в

2300

3500

6000

29000

29000

Размер

элемента(м

км)

10

8

6

3

6

Адресуемая

память

640 байт

16 КБ

64 КБ

1 МБ

1 МБ

Стоит перечислить некоторые основные моменты эволюции продуктовой линейки Intel:

● 8080 - первый в мире микропроцессор общего назначения. Это была 8-битная

машина с 8-битным путем данных к памяти. 8080 использовался в первом

персональном компьютере Altair.

● 8086 - гораздо более мощная 16-разрядная машина. В дополнение к более

широкому пути данных и большим регистрам, 8086 имел кэш команд или

очередь, которая предварительно выбирает несколько команд перед их

выполнением. Вариант этого процессора, 8088, использовался в первом

персональном компьютере IBM, обеспечив успех Intel. 8086 — это первое

появление архитектуры x86.

Процессоры Intel 1980-х годов.

К середине следующего десятилетия процессоры Intel становятся многозадачными, а к

концу 80-х начинают использовать технологию кэш-памяти.

Таблица 2. Характеристики процессоров Intel 1980-х годов.

80286

386 DX

386 SX

486 DX CPU

Появление

1982

1985

1988

1989

Тактовые

частоты

6-12,5 МГц

16-33 МГц

16-33 МГц

25-50 МГц

Ширина шины

16 бит

32 бита

16 бит

32 бита

Количество

транзисторов

134000

275000

275000

1,2 млн

Размер

элемента(мкм)

1,5

1

1

0,8 - 1

Адресуемая

память

16 МБ

4 ГБ

16 МБ

4 ГБ

Виртуальная

память

1 ГБ

64 ТБ

64 ТБ

64 ТБ

Кэш

-

-

-

8 КБ

●

●

●

80286 - это расширение 8086 позволило адресовать 16 МБ памяти вместо 1 МБ.

80386 - первая 32-разрядная машина Intel и основательная переработка

продукта. Благодаря 32-разрядной архитектуре 80386 мог соперничать по

сложности и мощности с мини-компьютерами и мейнфреймами,

представленными всего несколькими годами ранее. Это был первый процессор

Intel с поддержкой многозадачности, то есть он мог запускать несколько

программ одновременно.

80486 - первым использовал гораздо более сложную и мощную технологию

кэш-памяти и сложной конвейерной обработки команд. 80486 также предлагал

встроенный математический сопроцессор, разгружающий сложные

математические операции с основного ЦП.

Процессоры Intel 1990-х годов.

Основные вехи в развитии процессоров Intel в 1990-е годы таковы:

● Pentium. В Pentium Intel представлено использование суперскалярных

технологий, позволяющих выполнять несколько команд параллельно.

● Pentium Pro. Pentium Pro продолжил переход к суперскалярной организации,

начатый с Pentium, с агрессивным использованием переименования регистров,

прогнозирования ветвлений, анализа потока данных и спекулятивного

выполнения.

● Pentium II. Pentium II использует технологию Intel MMX, специально

предназначенную для эффективной обработки видео-, аудио- и графических

данных.

● Pentium III. Pentium III включает дополнительные команды с плавающей

запятой: Расширение набора команд Streaming SIMD Extensions (SSE)

добавило 70 новых команд, предназначенных для повышения

производительности, когда одни и те же операции должны выполняться над

несколькими объектами данных. Типичными приложениями являются цифровая

обработка сигналов и обработка графики.

Таблица 3. Характеристики процессоров Intel 1990-х годов.

486 SX

Pentium

Pentium Pro

Pentium II

Появление

1991

1993

1995

1997

Тактовые

частоты

16-33 МГц

60-166 МГц

150-200 МГц

200-300 МГц

Ширина шины

32 бита

32 бита

64 бита

64 бита

Количество

транзисторов

1,185 млн

3,1 млн

5.5 млн

7.5 млн

Размер

элемента (мкм)

1

0.8

0.6

0.35

Адресуемая

память

4 ГБ

4 ГБ

64 ГБ

64 ГБ

Виртуальная

память

64 ТБ

64 ТБ

64 ТБ

64 ТБ

Кэш

8 КБ

8 КБ

512 КБ L1 и 1

МБ L2

512 КБ L2

Процессоры Intel последнего поколения.

Таблица 4. Знаковые модели процессоров Intel последнего времени.

Pentium III

Pentium 4

Core 2 Duo

Core I7 EE

4960X

Появление

1999

2000

2006

2013

Тактовые

частоты

450-660 МГц

1,3-1,8 ГГц

1,06-1,2 ГГц

4 ГГц

Ширина шины

64 бита

64 бита

64 бита

64 бита

Количество

транзисторов

9.5 млн

42 млн

167 млн

1,86 млрд

Размер

элемента (мкм)

250

180

65

22

Адресуемая

память

64 ГБ

64 ГБ

64 ГБ

64 ГБ

Виртуальная

память

64 ТБ

64 ТБ

64 ТБ

64 ТБ

Кэш

512 КБ L2

512 КБ L2

2 МБ L2

1,5 МБ L2 / 15

МБ L3

Количество

ядер

●

●

●

1

1

2

6

Pentium 4. Pentium 4 включает дополнительные функции с плавающей запятой

и другие усовершенствования для мультимедиа.

Core. Это первый микропроцессор Intel x86 c реализацией двух ядер на одном

кристалле.

Core 2. Core 2 расширяет архитектуру Core до 64 бит. Core 2 Quad обеспечивает

четыре ядра на одном чипе. Более поздние предложения Core имеют до 10

ядер на чип. Важным дополнением к архитектуре был набор команд Advanced

Vector Extensions, который предоставлял набор 256-битных, а затем 512-битных

команд для эффективной обработки векторных данных.

Режимы работы x86-64.

x86-64 (также AMD64/Intel64/EM64T) — 64-битная версия

(изначально — расширение) архитектуры x86, разработанная

компанией AMD и представленная в 2000 году, позволяющая

выполнять программы в 64-разрядном режиме.

Процессоры x86-64 можно использовать как с 32-разрядной, так и с 64-разрядной

операционной системой. Функции ЦП, доступные программисту, зависят от режима

работы ЦП. Режимы, представляющие интерес для программиста приложений,

сведены в таблицу 5. В 32-разрядной операционной системе ЦП ведет себя

практически так же, как ЦП x86-32.

Табл. 5. Режимы работы x86-64.

Режим

IA-32e or Long

Подрежим

Операцион

ная

система

Адрес по

умолчанию

(биты)

Целое по

умолчанию

(биты)

64 битный

64 бит

64

32

Совместимый

Защищенный

.

Legacy

32

16

16

32 бит

32

32

16 бит

16

16

Virtual-8086

Реальный

ЦП может работать в одном из двух подрежимов под 64-битной операционной

системой:

●

●

Режим совместимости — большинство программ, скомпилированных для

32-битной или 16-битной среды, можно запускать без повторной компиляции.

64-битный режим — программа должна быть скомпилирована для 64-битного

исполнения.

Эти два режима нельзя смешивать в одной и той же программе.

Далее мы опишем вид процессора при работе в 64-битной операционной системе. В

руководствах Intel это называется режимом IA-32e, а в руководствах AMD — длинным

режимом.

Типы данных x86.

х86 может обрабатывать типы данных длиной:

● 8 бит (байт),

● 16 бит (слово),

● 32 бита (двойное слово),

● 64 бита (учетверенное слово),

● 128 (двойное учетверенное слово).

Чтобы обеспечить максимальную гибкость структур данных и эффективное

использование памяти, слова не нужно выравнивать по четным адресам; двойные

слова не нужно выравнивать по адресам, кратным 4; четверные слова не нужно

выравнивать по адресам, кратным 8; и так далее.

Однако при доступе к данным через 32-разрядную шину передача данных происходит

блоками двойных слов, начиная с адресов, кратных 4. Процессор преобразует запрос

несогласованных значений в последовательность запросов на передачу по шине. Как и

все машины Intel 80x86, x86 использует прямой порядок байтов; то есть младший

байт хранится по младшему адресу.

Байт, слово, двойное слово,

учетверенное слово и двойное учетверенное

слово называются общими типами данных.

Таблица 6. Типы данных x86-64.

Тип данных

Описание

General

Байт, слово (16 бит), двойное слово (32

бита), учетверенное слово (64 бита) и

двойное учетверенное слово (128 бит) с

произвольным двоичным содержимым.

Integer

Двоичное значение со знаком,

содержащееся в байте, слове или

двойном слове, использующее

представление с дополнением до двух.

Ordinal

Целое число без знака, содержащееся в

байте, слове или двойном слове.

Unpacked binary coded decimal (BCD)

Представление двоично-десятичной

цифры в диапазоне от 0 до 9 с одной

цифрой в каждом байте.

Packed BCD

Упакованное байтовое представление

двух двоично-десятичных цифр;

значение в диапазоне от 0 до 99.

Near pointer

16-битный, 32-битный или 64-битный

эффективный адрес, представляющий

смещение внутри сегмента.

Используется для всех указателей в

несегментированной памяти и для

ссылок внутри сегмента в

сегментированной памяти.

Far pointer

Логический адрес, состоящий из

16-битного селектора сегмента и

смещения 16, 32 или 64 бит. Дальние

указатели используются для ссылок на

память в модели сегментированной

памяти, где идентификатор доступного

сегмента должен быть указан явно.

Bit field

Непрерывная последовательность битов,

в которой положение каждого бита

рассматривается как независимая

единица. Битовая строка может

начинаться с любой битовой позиции

любого байта и может содержать до 32

бит.

Bit string

Непрерывная последовательность

байтов, слов или двойных слов,

содержащая от нуля до 223 — 1 байт.

Byte string

Непрерывная последовательность

байтов, слов или двойных слов,

содержащая от нуля до 223 — 1 байт.

Floating point

См. рис. 1.

Packed SIMD (single instruction, multiple

data)

Упакованные 64-битные и 128-битные

типы данных.

Кроме того, x86 поддерживает впечатляющий набор конкретных типов данных,

которые распознаются и обрабатываются с помощью определенных команд.

Целые числа со знаком представляются в виде дополнения до двух и могут иметь

длину 16, 32 или 64 бита. Тип с плавающей запятой на самом деле относится к набору

типов, которые используются модулем с плавающей запятой и обрабатываются

командами с плавающей запятой. Представления с плавающей запятой соответствуют

стандарту IEEE 754.