Б2.В.1 Современные информационные технологии в

реклама

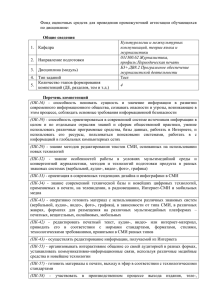

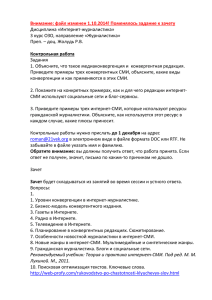

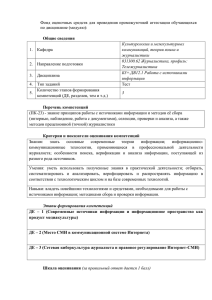

Фонд оценочных средств для проведения промежуточной аттестации обучающихся по дисциплине (модулю): Общие сведения 1. Кафедра 2. Направление подготовки 3. Дисциплина 4. Тип заданий Количество этапов формирования компетенций (ДЕ, разделов, тем и т.д.) 5. Культурологии и межкультурных коммуникаций, теории языка и журналистики 031300.62 Журналистика, профиль: Тележурналистика Б2.В.1 Современные информационные технологии в деятельности журналиста Тест 4 Перечень компетенций (ОК-16) - способность понимать сущность и значение информации в развитии современного информационного общества, сознавать опасности и угрозы, возникающие в этом процессе, соблюдать основные требования информационной безопасности (ОК-19) - способность ориентироваться в современной системе источников информации в целом и по отдельным отраслям знаний и сферам общественной практики, умение использовать различные программные средства, базы данных, работать в Интернете, и использовать его ресурсы, пользоваться поисковыми системами, работать в с информацией в глобальных компьютерных сетях (ПК-24) - знание электронных баз данных, методов работы с ними, способов участия в их создании (ПК-29) - знание методов редактирования текстов СМИ, основанных на использовании новых технологий (ПК-43) - осуществление редактирования информации, получаемой из Интернета Критерии и показатели оценивания компетенций Знания: знать признаки информационного общества; специфические черты новых информационно-коммуникационных технологий; особенности сетевой киберкультуры; виды СМИ, представленных в Интернете; основные принципы поиска, приёмапередачи и защиты информации в электронном виде; информационно-коммуникационные технологии, применяющиеся в профессиональной деятельности журналиста. Умения: уметь использовать полученные знания в практической деятельности; анализировать современное медиапространство; работать с компьютерной техникой; взаимодействовать в рамках Интернет-сообществ и ориентироваться в Сети; отбирать, систематизировать и анализировать, верифицировать и распространять информацию в Интернете. Навыки: владеть навыками интерактивной киберкоммуникации. Этапы формирования компетенций ДЕ-1 Место интернет-СМИ в глобальном информационно-коммуникационном пространстве ДЕ-2 Разработка информационных материалов средствами современных компьютерных технологий ДЕ-3 Интернет-ресурсы и сервисы профессионального назначения ДЕ-4 Информационная безопасность в современном обществе Шкала оценивания (за правильный ответ дается 1 балл) «2» – 60% и менее «3» – 61-80% «4» – 81-90% «5» – 91-100% Типовое контрольное задание ДЕ-1 Место интернет-СМИ в глобальном информационно-коммуникационном пространстве 1. Современные средства массовой коммуникации, применяющие в своей деятельности мультимедийные и интерактивные технологии, образуют коммуникационную систему, в которой реальность, то есть материальное и символическое существование людей, погружена в виртуальные образы и замещается симуляциями. Такая система называется: а) симулякром; б) виртуальностью; в) медиаполем; г) эфиром. 2. Согласно взглядам какого исследователя средства массовой информации являются «внешними расширениями человека», непосредственно техническими (электронными) продолжениями его тела, органов чувств и способностей: а) Г.М. Маклюэна; б) Г.Лассуэлла; в) Р.Барта; г) Э.Тоффлера. 3. Систему информационно-коммуникационных средств, выработанных человечеством в процессе культурно-исторического развития, способствующих формированию общественного сознания и социализации личности называют: а) виртуальной реальностью; б) медиакультурой; в) медиаобразованием; г) сетевым обществом. 4. Создатель теории постиндустриального общества: а) Э.Тоффлер; б) М.Кастельс; в) Ж.Деррида; г) Д.Белл . 5. Коммуникативные системы, в которых используются заимствованные из разных областей знания знаки, называются: а) искусственными; б) естественными; в) естественно-искусственными; г) специализированными. 6. Упорядоченная последовательность символов, информации, называется в теории коммуникации: а) код; б) фрагмент; в) дискурс; г) сообщение. сконструированные предназначенная для или передачи ДЕ-2 Разработка информационных материалов средствами современных компьютерных технологий 7) К какому классу программного обеспечения относятся программы Microsoft Power Point и Microsoft Excel? а) системное ПО б) прикладное ПО в) системы программирования г) интегрированные системы 8) Прикладное программное обеспечение предназначено для: a) применения в различных сферах деятельности человека; б) создания архивных копий документов; в) создания программ на одном из языков программирования; г) диагностики и лечения от компьютерных вирусов. 9) Телеконференции – это: a) конференция, с использование телевизоров; б) просмотр и обслуживание телепередач; в) способ организации общения в Интернете по конкретной проблеме; г) правила передачи информации между компьютерами. 10) Электронная почта (E-mail) позволяет: a) принимать и передавать сообщения и приложенные файлы ; б) принимать и передавать сообщения (письма); в) обмениваться видеоинформацией и картинками; г) принимать и передавать звуковую и текстовую информацию. 11) Компьютерные телекоммуникации - это ... a) соединение нескольких компьютеров в единую сеть; б) перенесение информации с одного компьютера на другой с помощью дискет; в) дистанционная передача данных с одного компьютера на другой; г) обмен информацией между пользователями о состоянии работы компьютера 12). Звук - это 1. 2. 3. 4. Механическая волна; Система знаков для воспроизведения музыкального произведения; Колебания воздуха, воздействующие на орган слуха; Электрические колебания. 13). Запись звука, при которой происходит преобразование звуковых колебаний в электрические, а затем - в переменные световые, называется: А. Механической Б. Оптической В. Магнитной Г. Цифровой 14). Что такое CD-RW? 1. 2. 3. 4. Цифровой видео диск; Лазерный диск, информация на котором может быть изменена; Лазерный диск, на котором информация может быть только считана; Лазерный компакт-диск. ДЕ-3 Интернет-ресурсы и сервисы профессионального назначения 15) Информационно-поисковые системы позволяют: a) осуществлять поиск, вывод и сортировку данных; б) осуществлять поиск и сортировку данных; в) редактировать данные и осуществлять их поиск; г) редактировать и сортировать данные. 16) Браузеры (например, Microsoft Internet Explorer) являются... a) серверами Интернет б) антивирусными программами в) трансляторами языка программирования г) средством просмотра web-страниц 17). Чтобы обмениваться информацией все сети и компьютеры, входящие в Internet, должны следовать одним и тем же правилам, которые называются: 1. 2. 3. 4. Данными; Протоколами; Файлами; Программами. 18). Что такое IP-адрес? 1. 2. 3. 4. Электронный адрес, используемый для обмена информацией в Internet. Доменный адрес, составленный из осмысленных буквенных обозначений; Формат записи данных в Internet; Уникальный физический адрес каждого компьютера. 19). Домен – это: 1. Тактовая частота процессора; 2. Совокупность компьютеров, организации; 3. Код страны или организации; 4. Сектор магнитного диска. объединяемых по признаку принадлежности 20). Гипертекст- это: 1. Способ перехода из одного редактора к другому в MS Office; 2. Текст, набранный заглавными буквами; 3. Метод представления текста, изображений, звука, анимации и видео, связанных друг с другом и со ссылками на другие источники информации; 4. Мультимедийная служба передачи данных в Internet. ДЕ-4 Информационная безопасность в современном обществе 21)Как происходит заражение «почтовым» вирусом? 1) 2) 3) 4) при открытии зараженного файла, присланного с письмом по e-mail при подключении к почтовому серверу при подключении к web-серверу, зараженному «почтовым» вирусом при получении с письмом, присланном по e-mail, зараженного файла 22) Какого уровни обеспечения защиты информации не существует? а) административный б) программно-технический в) физический г) вероятностный 23) Физические средства защиты информации а) средства, которые реализуются в виде автономных устройств и систем б) устройства, встраиваемые непосредственно в аппаратуру АС или устройства, которые сопрягаются с аппаратурой АС по стандартному интерфейсу в) это программы, предназначенные для выполнения функций, связанных с защитой информации г) средства, которые реализуются в виде электрических, электромеханических и электронных устройств 24) В чем заключается основная причина потерь информации, связанной с ПК? а) с глобальным хищением информации б) с появлением интернета в) с недостаточной образованностью в области безопасности к г) с тем, что оборудование производится в Китае 25) Технические средства защиты информации 1) средства, которые реализуются в виде автономных устройств и систем 2) устройства, встраиваемые непосредственно в аппаратуру АС или устройства, которые сопрягаются с аппаратурой АС по стандартному интерфейсу 3) это программы, предназначенные для выполнения функций, связанных с защитой информации 4) средства, которые реализуются в виде электрических, электромеханических и электронных устройств 26) Что такое криптология? а) защищенная информация б) область доступной информации в) тайная область связи г) наука, занимающаяся методами шифрования и дешифрования 27) Что такое несанкционированный доступ (нсд)? а) Доступ субъекта к объекту в нарушение установленных в системе правил разграничения доступа б) Создание резервных копий в организации в) Правила и положения, выработанные в организации для обхода парольной защиты г) Вход в систему без согласования с руководителем организации 28) Что такое целостность информации? а) Свойство информации, заключающееся в возможности ее изменения любым субъектом б) Свойство информации, заключающееся в возможности изменения только единственным пользователем в) Свойство информации, заключающееся в ее существовании в виде единого набора файлов г) Свойство информации, заключающееся в ее существовании в неискаженном виде (неизменном по отношению к некоторому фиксированному ее состоянию) 29) Кто является знаковой фигурой в сфере информационной безопасности а) Митник б) Шеннон в) Паскаль г) Беббидж 30) Что такое аутентификация? а) Проверка количества переданной и принятой информации б) Нахождение файлов, которые изменены в информационной системе несанкционированно в) Проверка подлинности идентификации пользователя, процесса, устройства или другого компонента системы (обычно осуществляется перед разрешением доступа). г) Определение файлов, из которых удалена служебная информация Методические материалы, определяющие процедуры оценивания знаний Ключи к тестовым заданиям. Вопрос 1 - в Вопрос 2 -б Вопрос 3 -б Вопрос 4 -а Вопрос 5 -а Вопрос 6 -а Вопрос 7 -б Вопрос 8 -а Вопрос 9 -в Вопрос 10 -а Вопрос 11 -в Вопрос 12 -в Вопрос 13 -б Вопрос 14 -б Вопрос 15 -а Вопрос 16 -г Вопрос 17 -б Вопрос 18 -г Вопрос 19 -б Вопрос 20 -в Вопрос 21 -а Вопрос 22 -г Вопрос 23 -г Вопрос 24 -в Вопрос 25 -в Вопрос 26 -г Вопрос 27 -а Вопрос 28 -г Вопрос 29 -а Вопрос 30 -в Вопросы к зачету Перечень вопросов 1. Информационное общество. Информация как уникальный ресурс в эпоху глобализации. 2. Сетевое общество и медиакультура. 3. Организация и функционирование глобальных сетей: открытые системы, телекоммуникационные технологии, каналы передачи данных, кодирование информации. 4. История возникновения Интернета и его основных сервисов. 5. Архитектура Web-пространства. Основные понятия. 6. Возможности сетевых электронных коммуникаций. 7. Модели коммуникаций в Интернете. 8. Интернет-СМИ: понятие, типология, признаки. 9. Использование компьютерной графики в сети Интернет. 10. Основные функциональные возможности и инструменты графических редакторов. 11. Специфические свойства современных сетевых информационных ресурсов. 12. Технология создания электронных публикаций. 13. Создание веб-сайта с помощью готовых инструментов и сервисов. 14. Работа с типичными системами управления контентом. 15. Интернет-ресурсы в профессиональной деятельности журналиста. 16. Ресурсы Интернет для совместной работы. 17. Способы сбора и обработки статистики интернет-ресурсов. 18. Поисковые WWW-серверы. Понятие поискового языка и поискового индекса 19. Использование сервисов поисковых систем для сбора информации. 20. Определение и описание технологий Web 2.0 21. Назначение и принципы работы технологии Wiki. 22. Преимущества и недостатки социально-ориентированных сервисов. 23. Аудитория социальных сетей: количественные и качественные характеристики. 24. Использование социальных сетей в повседневной работе журналиста. 25. Использование веб-сервисов в повседневной деятельности журналиста. 26. Прикладные компьютерные технологии в деятельности журналиста. 27. Мультимедиа-контент и особенности работы с ним. Использование облачных вебсервисов. 28. Понятие о защите информации в информационных системах. 29. Проблемы информационно-правовой безопасности. 30. Способы и средства защиты информации (технические, программные, социальноправовые) 31. Вирусы и другие вредоносные программы. Защита от них. 32. Защита отправляемых данных. Идентификация подлинности. 33. Меры по защите аккаунтов в Интернете от взлома. 34. Журналист в пространстве Интернета: блоги и блогосфера. 35. Защита информации, авторских прав и персональных данных. 36. Ответственность за преступления против интеллектуальной собственности в Интернете.