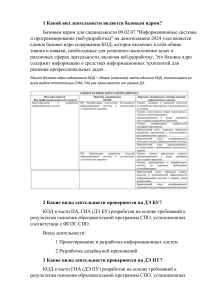

Требования к защите информации в региональных центрах

advertisement

Эффективная безопасность проведения ГИА в субъектах РФ Составляющие информационной безопасности ГИА Что необходимо, чтобы успешно провести ГИА… …без утечек информации …без изменения результатов …без сбоев оборудования …в соответствии с требованиями регуляторов Способы обеспечения информационной безопасности Что можно предпринять? Иметь квалифицированных специалистов по информационной безопасности и ИКТ в штате… …но как достоверно определить их квалификацию? Обучить существующих специалистов по направлению информационной безопасности и ИКТ… …но где и чему их учить? Привлечь квалифицированного подрядчика-лицензиата… …но как сформировать требования и оценить результат работ? Внедрить сложные дорогостоящие средства защиты… …но кто и как их будет эксплуатировать? Типовые проблемы Но на объекте информатизации проведены работы по защите информации и получен аттестат на соответствие требованиям по защите информации… На АРМ и серверах установлены средства защиты информации… …но они настроены «по умолчанию». Сетевая инфраструктура и оборудование полностью работоспособны… …но есть ли уверенность в том, что они не откажут в самый ответственный момент? Наша РИС ГИА (ИСПДн) имеет класс (уровень) защищенности… …защищенности от каких угроз и нарушителей? Аттестат гарантирует соответствие требованиям… …лицензиата, проводившего аттестацию, или регулятора? Критические ситуации Критические ситуации возникают в самые ответственные моменты по причине… …направленных внутренних или внешних атак …сбоев, отказов, поломок оборудования и ПО …человеческого фактора, включая действия инсайдеров Защищен ли Ваш объект информатизации от этих угроз? Как защитить ГИА? Защиту такой значимой процедуры как ГИА должна проводить экспертная организация, обладающая компетенциями, достаточными чтобы: …провести экспертный аудит информационной безопасности и ИКТ… …а не перепись оборудования и ПО для аттестата. …полноценно реализовать организационные меры защиты… …а не разработать только типовой комплект документов. …полноценно реализовать технические меры защиты… …а не установить средства защиты информации с настройками «по умолчанию». …построить устойчивую инфраструктуру и провести аттестацию строго в соответствии с требованиями регуляторов… …а не выдать типовой аттестат и комплект ОРД. Спасибо за внимание!