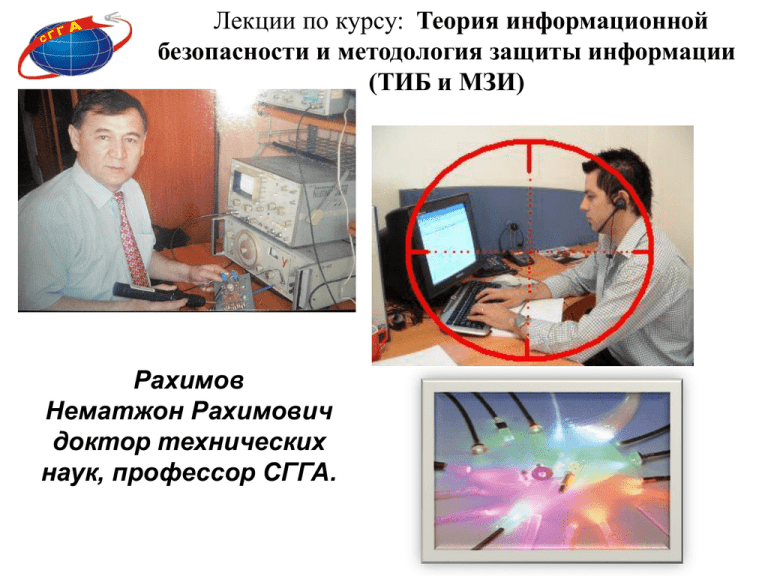

090103 Лекции Теория информационной безопасности и

реклама