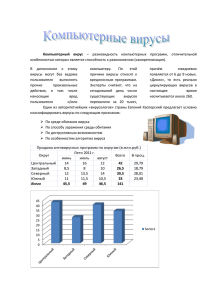

Компьютерные вирусы

реклама

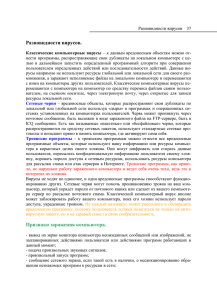

Компьютерные вирусы ! вредоносная программа, которая «размножается» и скрытно внедряет свои копии в исполнимые файлы, загрузочные секторы дисков и документов, вызывает уничтожение программ и документов - саморазмножение По величине вредных воздействий: а)неопасные: - ограничение свободной памяти на диске - внешние граф. и звук. эффекты б) опасные: - сбой, зависание в) очень опасные: - потеря программ, данных, форматирование жесткого диска По способу сохранения и исполнения своего кода: а) Загрузочные - заражение загрузочного сектора гибкого или жесткого диска (загр. вирусы «подставляют» свой код вместо программы при загрузке ОС, и отдают управление не коду загрузчика, а коду вируса) Защита: блокировка в BIOS запись в загрузочный сектор диска б) Файловые - внедряются в исполняемые файлы и находятся в опер. памяти компьютера, могут заражать другие файлы до откл. ПК по способу заражения: * перезаписывающие вирусы, записывают и выполняют код вируса вместо кода программы, не изменяя названия файла. Удаляют оригинальный файл * Вирусы-компаньоны , переименовывают или перемещают оригинальный файл. Сначала выполняется код вируса, а затем управление передается оригинальной программе * Паразитирующие вирусы, изменяют содержимое файла, добавляют в него свой код в начало, середину или конец программы. Программа сохраняет полную или частичную работоспособность Все загрузочные и файловые вирусы – резидентны, т.е. находятся в оперативной памяти ПК и в процессе работы осуществляют опасные действия Защита: не запускать на исполнение сомнительные файлы , полученные из других источников в) Макро-вирусы - это макрокоманды, на встроенном языке Visual Basic интегрированные в офисные приложения (заражаются стандартные макросы при работе с документами) Защита: предотвращение запуска документа с макросами, но… г) Скрипт-вирусы – активные элементы на языках Java Script, содержащиеся в Web-страницах, заражение с серверов Интернета Защита: запрет в браузере получение активных элементов на локальный компьютер Сетевые черви ! вредоносная программа, проникающая на ПК, используя сервисы компьютерных сетей,. Активизация сетевого червя может вызвать уничтожение программ и данных, а также похищение персональных данных пользователя. а) Почтовые черви Защита: ? – используют эл. почту в виде вложения в письмо, либо ссылку на файл. Рассылает себя по всем адресам эл. почты, которые находятся в адресной книге эл. почты б) Черви, использующие «уязвимости» программного обеспечения - ищет в сети компьютеры с уязвимыми ОС и приложениями. Посылается специально оформленный пакет или запрос, в результате код проникает на ПК, запускаются зараженные файлы Защита: своевременно устанавливать системы безопасности ОС и приложений в) Черви, использующие файлообменные сети - копирует себя в папку обмена файлами на ПК и распространяется через копирование на другие ПК Троянские программы ! вредоносная программа, которая выполняет несанкционированную пользователем передачу управления ПК удаленному пользователю, а также действия по удалению, модификации, сбору и пересылке информации третьим лицам - нарушают работоспособность ПК - использование ресурсов злоумышленниками а) Троянские утилиты удаленного доступа - утилиты удаленного администрирования компьютеров в сети позволяют принимать и отсылать файлы, запускать, уничтожать их, стирать информацию, перезагружать ПК - при запуске троянец устанавливает себя в системе и следит за ней, оставаясь невидимым для пользователя - ПК открыт для удаленного управления б) Троянские программы, ворующие информацию - воруют конфиденциальную информацию (банковские реквизиты, пароли доступа, IPадреса ПК) и отсылают ее по заданному в коде эл. адресу в) ТП – инсталляторы вредоносных программ - скрытно инсталлируют вредоносные программы из Интернета , затем либо запускают их на выполнение, либо включаются в автозагрузку ОС г) ТП – шпионы - сохраняют информацию, вводимую с клавиатуры, снимки экрана в отдельном файле на диске и периодически отправляются злоумышленнику Защита: после удаления необходимо восстанавливать записи системного реестра ПК Рекламные и шпионские программы -Рекламные программы: Adawаre – встраивают рекламу в основную полезную программу в виде графических баннеров или бегущей строки. Входит в состав условно-бесплатных программ и удаляются после покупки или регистрации программы -Шпионские программы: Spyware – поникают под видом рекламных программ и не имеют возможности деинсталлироваться без нарушения функционирования самой программы -Куки: (англ. Cookies – дом. печенье) – текстовый файл, помещаемый веб-сервером на ПК пользователя. Применяются для сохранения данных пользователя. Позволяют повторять данные однажды введенные виде пароля или персональных данных. Защита: возможность отключения и установления уровня защиты ПК от файлов cookies Спам ! массово рассылаемая корреспонденция рекламного или иного характера, отправляемая людям, не желающих их получать - распространяется по компьютерным сетям и системам интерактивного общения (ICQ) и по мобильным сетям (SMS) - адреса обнаруживает специальный робот, «бродящий» по сайтам. а) Рекламный спам рассылка рекламы своих товаров и услуг б) «Нигерийские письма» используется для выманивания денег у получателя письма в) Фишинг выманивание данных, которые можно использовать для получения выгоды: номера кредитных карточек, пароли доступа к системам онлайновых платежей Защита: антиспамовые фильтры, установленные на ПК или почтовых серверах 6). Хакерские утилиты а) сетевые атаки - атаки на удаленные сервера с помощью специальных программ с запросами. Результат: отказ работы или зависание ПК, если ресурсы сервера не достаточны для обработки всех поступающих запросов DoS-программы реализуют атаку с одного ПК с ведома пользователя, наносят ущерб сетям или серверу, не нарушая работоспособность зараженного ПК DDoS-программы реализуют распределенные атаки с разных ПК, причем без ведома пользователей зараженных ПК. Для этого программа засылается на ПК «жертв-посредников» и после по команде от хакера начинают сетевую атаку на указанный сервер в сети б) Утилиты «взлома» удаленных компьютеров - утилиты проникают в удаленные ПК с целью управления им (подобие трояна) в) Руткиты (root kit) - программа или набор программ для скрытого взятия под контроль «взломанной системы». Набор утилит, которые хакер устанавливает на «взломанном» ПК после получения доступа. Внедряется в систему и перехватывает системные функции Антивирусные программы -Полифаги - проверка файлов, загрузочных секторов д исков в процессе их загрузки в ОП - поиск по маске (сигнатура): некоторая постоянная последовательность программного кода, специфичная для этого конкретного вируса -Универсальность - большая база информации о вирусах приводит к небольшой скорости поиска вирусов -Ревизоры - подсчет контрольных сумм для присутствующих на диске файлов (длины файлов, даты их последней модификации и т.д.) - не обнаруживают вирусы в новых файлах -Блокировщики - программы, перехватывающие «вирусоопасные» ситуации (запись в загрузочный сектор диска при установки новой ОС - антивирусные блокировщики в BIOS компьютера -обнаруживают вирусы на ранних стадиях его размножения