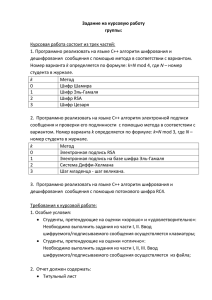

Лекция Основные понятия о криптографии

реклама

Лекция Основные понятия о криптографии Криптография ( в переводе с греческого означает “тайнопись”) издавна использовалась при обмене самой разнообразной информацией. Самые ранние упоминания об использовании криптографии: Египет – 1900 г. до н.э., Месопотамия – 1500 г. до н.э., при написании Библии – 500 г. до н.э. КРИПТОГРАФИЯ – наука о методах преобразования (шифрования) информации с целью её защиты от незаконных пользователей. СТЕГАНОГРАФИЯ – набор средств и методов скрытия фактов передачи сообщения. ШИФР – способ, метод преобразования информации с целью её защиты от незаконных пользователей. Чем же криптография отличается от стеганографии? Стеганография скрывает сам факт передачи информации, а криптография считает, что сообщение (в шифрованном виде!) доступно незаконному пользователю, но он не может извлечь из этого сообщения защищаемую информацию.. Основной объект криптографии А и В – удаленные пользователи защищаемой информации; П – незаконный пользователь (противник), который может перехватывать передаваемые по каналу связи сообщения Вскрытие (взламывание) шифра - процесс получения защищаемой информации (открытого текста) из шифрованного сообщения (шифртекста) без знания примененного шифра. Шифрование - процесс применения шифра к защищаемой информации, Дешифрование - процесс, обратный шифрованию. Из истории криптографии Один из первых изобретателей шифров, греческий полководец Эней Тактика. Он создал простое, но очень удобное устройство - «диск Энея». Диск Энея Отверстия соответствовали буквам алфавита. Для того чтобы зашифровать текст, нить вдевали в эти отверстия так, чтобы по ходу нити последовательность отверстий была такой же, как у соответствующих им букв в тексте. Когда получатель сообщения начинал вытягивать эту нить, то он мог прочитать все буквы, правда в обратном порядке. Если сообщение было перехвачено, гонец легко мог его уничтожить, выдернув нить. Шифр «Сциталь». Полководец Лисандр получил шифрованное сообщение Сообщение было написано на поясе гонца : агент намотал пояс на сциталь (деревянный цилиндр) и написал на поясе сообщение вдоль сциталя; потом он размотал пояс, и получилось, что поперек пояса в беспорядке написаны буквы. Лисандр взял сциталь такого же диаметра, аккуратно намотал на него пояс и вдоль сциталя прочитал сообщение от своего агента Шифр Цезаря каждая буква открытого текста заменяется третьей после неё буквой в алфавите. Пример КРИПТОГРАФИЯ при таком способе шифрования преобразуется в шифртекст НУЛТХСЁУГЧЛВ. Замечание Отметим, что Цезарь заменял букву третьей после неё буквой, но можно заменять и пятой, и какой-нибудь другой. Главное - чтобы тот, кому посылается шифрованное сообщение, знал величину сдвига. Одним из наиболее известных в древней истории деятелей, постоянно пользовавшийся тайнописью, был Юлий Цезарь Шифр Виженера и его варианты В шифре Виженера ключ задается набором из d букв. наборы подписываются с повторением под сообщением и полученные две последовательности складываются по модулю 26 (каждая буква рассматриваемого алфавита нумеруется от А = 0 до Z = 25). Пример: Таблица кодирования букв русского алфавита: Замечание Шифр Виженера с периодом 1 называется шифром Цезаря. Он представляет собой простую подстановку, в которой каждая буква сообщения сдвигается вперед на фиксированное число мест по алфавиту. Шифр Кардано способ «решётки» изобрел Джироламо Кардано, известный римский математик. готовим решётку, то есть бумажный квадрат с прорезанными окошечками. Окошечки размещены не произвольно, а в определенном порядке Лёд тронулся Поворачиваем решетку по часовой стрелке на четверть оборота. При новом положении решетки все ранее написанные буквы закрываются, а окошечках появляется чистая бумага. В них пишут следующие 16 букв секретного сообщения. Если теперь убрать решетку, получим запись, показанную на следующем рисунке: Таким образом квадрат поворачивают ещё два раза, снова записывая в окошечки по 16 следующих букв. В результате буквы текста перемешиваются. Если остаются пустые клетки, то в них записываются буквы русского алфавита, для того, чтобы в записке не оставалось пробелов. Наконец, после последнего поворота решетки, получается письмо следующего вида: Адресат наложит свою решётку на текст, обратив её цифрой 1 вверх, и выпишет те буквы, которые появятся в окошечках. Это будут первые 16 букв сообщения. После четырёх поворотов записка будет прочтена Пусть требуется послать товарищу такую записку: Лёд тронулся. Командовать парадом буду я. Грузите апельсины бочках Наложив решётку на листок бумаги, мы пишем сообщение букву за буквой в окошечках решётки. Так как окошек 16, то сначала помещается только часть записки. Сняв решётку, мы увидим запись, представленную на рисунке. Классические шифры. Большое влияние на развитие криптографии оказали работы американского математика Клода Шеннона (1916-2001) Одним из первых Шеннон занялся разработкой играющих машин, создал машину, способную играть в шахматы. В 1952 г. Шеннон построил лабиринтную машину, которая могла самостоятельно находить путь в лабиринте, запоминая сделанные ходы и обучаясь выбору правильного пути методом проб и ошибок На основе теории, созданной Шенноном, были разработаны алгоритмы, позволившие значительно сократить избыточность факсимильных, речевых и телевизионных сообщений. Его работы привели к созданию новой отрасли прикладной математики, ряд новых прикладных направлений в области теории телекоммуникаций. Типичные компоненты шифра В шифрах в качестве типичных компонентов можно выделить : шифры замены, шифры перестановки или их сочетания. Шифры перестановки - шифры, преобразования из которых приводят к изменению только порядка следования символов исходного сообщения. Обычно открытый текст разбивается на отрезки равной длины и каждый отрезок шифруется независимо. Замечание К шифрам перестановки относится шифр «Сциталь». Шифры замены - шифры, преобразования из которых приводят к замене каждого символа открытого сообщения на другие символы - шифробозначения, причем порядок следования шифробозначений совпадает с порядком следования соответствующих им символов открытого сообщения. Замечание К шифрам замены относится шифр Цезаря Составляющие шифра Алгоритм шифра - общее правило, по которому преобразуется исходный текст; Ключ - конкретная особенность именно этой серии шифрованных сообщений Замечание В шифре «Сциталь» ключ - диаметр сциталя. В шифрах типа шифра Цезаря ключ- сдвиг букв. изменение в описание основного объекта криптографии - добавление секретного канала связи для обмена ключами. Атака на шифр. Стойкость шифра Атака на шифр - попытка вскрытия этого шифра. Стойкость шифра - способность шифра противостоять всевозможным атакам на него. Стойкость конкретного шифра оценивается только путем всевозможных попыток его вскрытия и зависит от квалификации криптоаналитиков, атакующих шифр. Абсолютно стойкий шифр Клодом Шенноном было доказано существование такого шифра. Это, так называемая, лента однократного использования. Основные требования к ленте однократного использования: 1) полная случайность ключа; 2) равенство длины ключа и длины открытого текста; 3) однократность использования ключа. Замечание Шифр Цезаря обладает низкой стойкостью. В нем (в случае русского алфавита) возможны всего 32 различных ключей, один из которых отображает открытый текст в тот же открытый текст Замечание Средней мощности компьютер может за день “перепробовать” 4 миллиарда ключей. Криптосмарттелефон Он обеспечивает криптографическую защиту данных, голосовых сообщений, электронной почты и SMS-сообщений. По такому телефону можно спокойно общаться, не опасаясь, что вас подслушают в течение... сотен лет - такой срок гарантии защиты. во время разговора на разговор накладывается "шум" , а на другом конце эта помеха автоматически отсеивается и собеседник вас слышит. Защита информации Проблемой защиты информации путем ее преобразования занимается криптология (kryptos тайный, logos - наука). Криптология разделяется на два направления криптографию и криптоанализ. Криптография занимается поиском и исследованием математических методов преобразования информации. Криптоанализ, напротив, "взламывает " систему защиты, пытаясь раскрыть зашифрованный текст