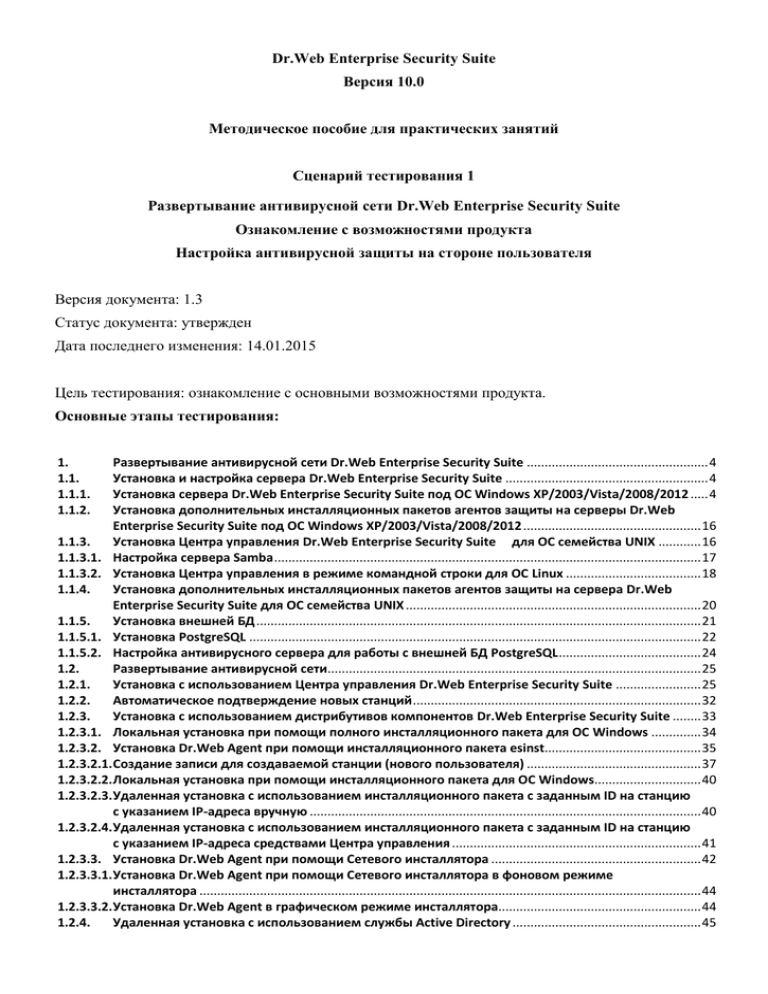

Dr.Web Enterprise Security Suite Версия 10.0 Методическое

реклама